Depuis un an et demi que nous tenons le blog Raspbian France, nous avons eu l’occasion de recevoir de nombreux mail d’utilisateurs se posant des questions sur des sujets très divers.

Parmi toutes ces questions, le fait de savoir comment prendre le contrôle de la Raspberry Pi à distance revient très fréquemment !

Alors, vous avez achetez et installer votre Raspberry Pi (si ce n’est pas encore fait, qu’attendez-des vous ? Foncez !) mais vous n’avez pas d’écran et vous souhaitez la contrôler depuis votre ordinateur ? Pas de panique, nous allons vous aider !

SSH c’est quoi ?

Avant de voir comment contrôler la Raspberry Pi avec SSH, voyons exactement ce qu’est SSH.

SSH (pour Secure SHell) désigne à la fois un logiciel et un protocole de communication informatique. Ce protocole possède par ailleurs la particularité d’être entièrement chiffré. Cela signifie donc que toutes les commandes que vous exécuterez via SSH seront totalement secrètes !

SSH a été créé en 1995 avec pour principale but de permettre la prise de contrôle à distance d’une machine à travers une interface en ligne de commande.

Aujourd’hui, SSH est principalement utilisé à travers l’implémentation libre OpenSSH qui est présent dans la plupart des distributions Linux.

Comment fonctionne SSH ?

Nous ne rentrerons pas ici dans les détails cryptographique et autres. Nous nous contenterons de faire un rapide tour d’horizon afin que vous saisissiez un peu mieux comment utiliser SSH.

De façon générale, SSH permet de se connecter à distance sur une machine en utilisant un compte utilisateur de la dite machine.

Pour cela, l’ordinateur qui doit se connecter à la machine distante va fournir à celle-ci le nom de l’utilisateur à utiliser et son mot de passe. Il est possible dans certains cas d’utiliser un jeu de certificats sur l’ordinateur et la machine distante, permettant ainsi d’obtenir une connexion sécurisée sans avoir à taper un mot de passe. Il s’agit là d’un cas d’utilisation plus poussé que nous n’aborderons pas ici.

Par défaut SSH propose uniquement une prise de contrôle en ligne de commande. Il est possible dans certains cas d’ajouter une interface graphique mais il s’agit là d’une méthode plus complexe que nous ne verrons pas ici.

Installer SSH pour prendre le contrôle de votre Raspberry Pi

Maintenant que nous en savons un peu plus sur SSH, voyons comment le mettre en place pour contrôler votre Raspberry Pi !

Tout d’abord, vous devez savoir que l’installation de SSH se découpe en deux parties. En effet, vous aurez besoin d’un coté d’un serveur SSH sur votre Raspberry Pi et d’un autre d’un client SSH sur votre ordinateur. Le premier recevra les commandes à lancer tandis que le second les enverra.

Installer le serveur SSH sur votre Raspberry Pi

Vous voulez une bonne nouvelle ? Le serveur SSH est installé et activé par défaut sur la Raspberry Pi !

Si toutes fois, pour une raison inconnue, cela n’était pas le cas, il est très facile d’installer SSH. Pour cela, il vous suffit de lancer la commande suivante :

sudo apt-get update && sudo apt-get install openssh-server

Validez l’installation et voilà, c’est fait !

Normalement SSH devrait démarrer automatiquement au démarrage du système. Là aussi si ce n’était pas le cas, cela peut se régler en une seule commande :

sudo update-rc.d ssh defaults

Notez bien que maintenant que SSH est installé, tout compte créé sur votre Raspberry Pi peut être utilisé pour se connecter via SSH. Assurez-vous donc d’employer des mots de passe forts !

Installer le client SSH sur votre ordinateur

Cette fois, pas de bonne nouvelle, à priori vous n’avez pas client SSH installé chez vous. Il y a donc deux possibilités (en fait trois, mais si vous avez un mac vous vous débrouillerez tout seul), soit vous avez un ordinateur sous Windows (et nous nous demandons bien pourquoi :b), soit vous avez un ordinateur sous Linux (et les femmes – ou les hommes d’ailleurs – se jettent à vos pieds, vos ennemis vous craignent et vos amis vous envient).

Nous allons donc voir l’installation d’un client SSH pour les deux cas.

Installer un client SSH sur Linux

Si vous êtes sous Linux, vous le savez déjà, le monde est plus beau ! Pour installer un client SSH, rien de plus simple, il vous suffit de lancer la commande suivante :

sudo apt-get update && sudo apt-get install openssh-client

Vous voyez, tout est plus simple sous Linux (oui, nous sommes de mauvaise foi) !

Installer un client SSH pour Windows

Vous avez fait le mauvais choix mais il vous sera beaucoup pardonner (enfin peut-être)…

Vous allez devoir installer le logiciel Putty qui est un client SSH et TelNet. Vous pourrez trouver cet excellent outil sur le site dédié.

Point intéressant, Putty fait parti des ces logiciels qui ne nécessitent pas d’installation !

Utiliser SSH pour vous connecter à la Raspberry Pi

Maintenant que nous avons installer un serveur et un client SSH, il ne nous reste plus qu’à les utiliser.

Là encore, deux méthodes différentes selon que vous soyez sous Linux (béni soit le grand pingouin) ou sous Windows (que se brise ses carreaux).

Dans le fond, le principe reste néanmoins le même, utilisez le client SSH pour communiquer avec le serveur, ceci à l’aide de l’adresse du serveur, d’un nom utilisateur et du mot de passe associé.

Utilisez SSH avec Linux

Comme toujours avec Linux, il vous suffit d’une seule ligne de commande pour vous connecter à la Raspberry Pi.

ssh utilisateur@adresse_ip_ou_url_serveur

Bien entendu, vous devrez remplacer « utilisateur » par le nom de l’utilisateur avec lequel vous souhaitez vous connecter et « adresse_ip_ou_url_serveur » par l’IP du serveur ou son adresse URL si il en possède une.

Une fois que vous aurez rentré le mot de passe du compte utilisateur (lequel, pour des questions de sécurité, ne s’affiche pas quand vous le taper), vous serez connecté au terminal de la Raspberry Pi et toutes les commandes tapées seront faites sur la Raspberry Pi ! Pour quitter SSH il vous suffit d’utiliser la commande « exit ».

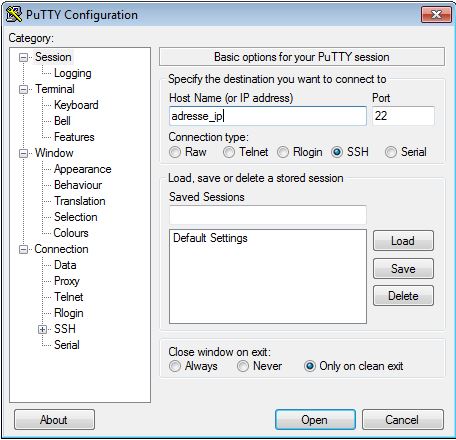

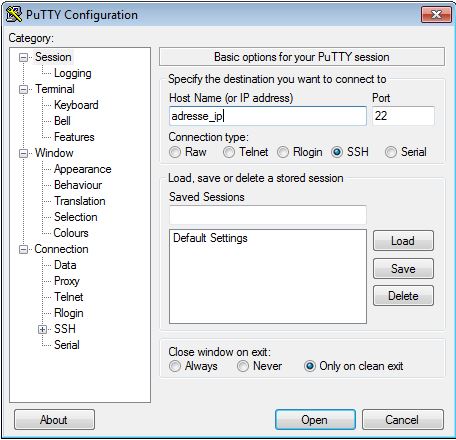

Utilisez SSH avec Windows et Putty

Pour Windows, comme souvent, il va falloir passer par l’interface graphique. Vous allez donc devoir lancer Putty et remplir les informations comme sur l’image si-dessous.

Interface de connexion SSH avec Putty

Là aussi, remplacer « adresse_ip » par l’adresse IP ou l’URL du serveur. Pour information, le numéro du port (22) est le port par défaut de SSH.

Une fois ceci fait, cliquez sur le bouton « Open ». Une fenêtre de console devrait s’ouvrir en vous demandant le nom d’utilisateur que vous souhaitez utiliser puis son mot de passe. Une fois ceci fait, vous serez connecté à la Raspberry Pi, comme sous Linux il vous suffit de taper « exit » pour quitter la connexion.

Sachez qu’il est possible d’enregistrer des configurations SSH avec Putty. Si vous souhaitez employer cette fonction, nous ne pouvons que vous conseiller de ne pas enregistrer le mot de passe, ceci étant véritablement une mauvaise pratique en terme de sécurité !

Conclusion

Voilà, vous savez maintenant comment contrôler votre Raspberry Pi à distance avec SSH !

Il ne vous reste plus qu’à en profiter pour aller installer votre cloud chez vous ! Et si vous préférez utiliser un bon vielle écran et un clavier, allez donc faire un tour sur notre article sur les accessoires !

Cet article Contrôlez votre Raspberry Pi avec SSH depuis votre ordinateur est apparu en premier sur Raspbian-France.

Original post of RaspbianFrance.Votez pour ce billet sur Planet Libre.