Carl Chenet : De 0 à 52 numéros du Courrier du hacker : un an d’actualité FOSS francophone

lundi 10 septembre 2018 à 00:00Il y a un peu plus d’un an, en lisant la Hacker Newsletter, j’eus un déclic : il nous fallait la même chose en français.

1 an, 52 numéros, en approche des 2000 utilisateurs, la suite de l’article récapitulera, le pourquoi, le comment et l’avenir du Courrier du hacker.

1. Une newsletter, pourquoi ?

Pour information la Hacker Newsletter résume l’actualité de la semaine sur l’agrégateur de liens américains Hacker News. La qualité des articles présent dans cette newsletter m’a toujours épaté.

Ça tombait bien, j’étais l’un des mieux placés pour créer cette newsletter, étant le fondateur du Journal du hacker, un super agrégateur participatif de liens de la communauté FOSS francophone qui est aujourd’hui ce qui se rapproche le plus de Hacker News en français.

Les données dont j’avais besoin se trouvait dans le Journal du hacker, donc les données sont librement accessibles et donc partagées.

Quelques obstacles se dressaient néanmoins en travers de ma route. J’en ai parlé dans d’autres articles mais :

- les newsletters en France n’ont pas spécialement bonne presse, souvent assimilée à du spam.

- pour une raison qui m’a toujours échappé, une partie du public technophile francophone regarde un peu de haut ce qui est publié dans sa propre langue au niveau technique. J’ai régulièrement des sourires en coin quand je parle de créer des médias francophones.

Un média technique en français, sérieux ?

- J’ignorais le temps nécessaire pour réaliser la newsletter chaque semaine, étant déjà très pris je ne voulais pas y passer un temps déraisonnable.

2. Automatiser pour aller à l’essentiel

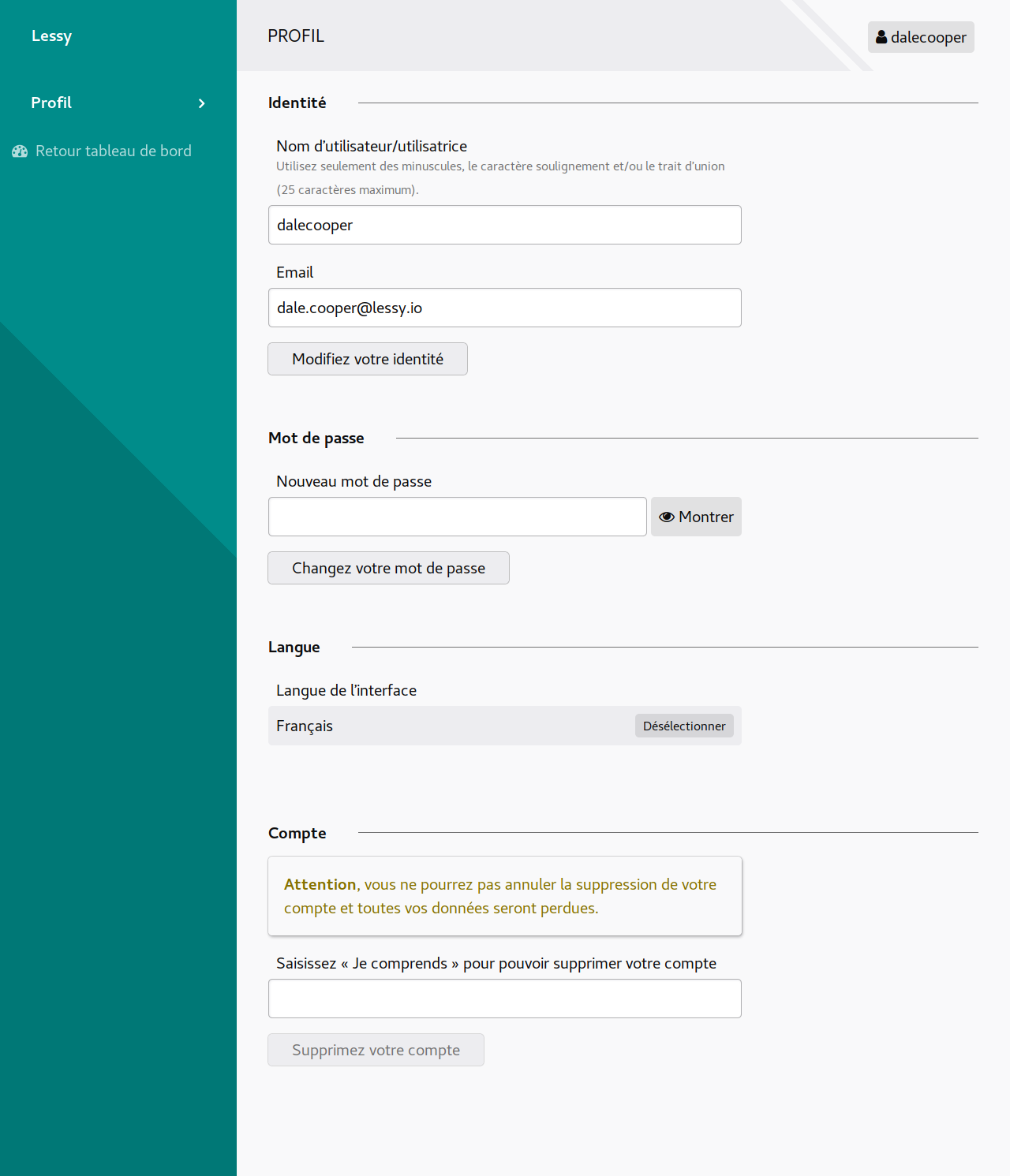

En manque de temps, j’allais donc tout faire pour en gagner. Je suis passé par quelqu’un pour réaliser la page d’accueil, je passe par un prestataire pour la gestion et l’envoi de la newsletter elle-même. Cela évoluera sûrement dans le futur.

J’ai aussi automatisé au maximum l’extraction des données, leur formatage et la présentation finale. Je n’avais plus à faire que la seule chose qui intéresse réellement un humain : évaluer la qualité des articles (qui ont déjà subi le tri par le choix du public du Journal du hacker) et les organiser en sections claires dans la newsletter.

Au final j’y passe à peu près deux heures par semaine, quasi exclusivement sur le choix et la classification des articles.

3. Élargissement du public

Après plusieurs remarques de personnes intéressées par le contenu mais pas du tout fan du format e-mail, j’ai décidé de rendre disponible les archives du Courrier du hacker directement depuis le site web et également de relayer le contenu via les réseaux sociaux, en créant un compte Mastodon et un compte Twitter.

Cela m’a également permis de récupérer le contenu stocké de chez le prestataire, sait-on jamais.

4. Le futur du Courrier du hacker

Le but est de continuer à faire connaître le Courrier du hacker afin de promouvoir les articles de qualités écrits en français chaque semaine dans les communautés FOSS.

Les relais par LinuxFR et Toolinux (merci à eux !) ont été suivis par de très nombreux abonnements, indiquant un fort intérêt pour l’initiative lorsqu’elle arrive aux oreilles du public. Si vous pouvez relayer de quelque façon que ce soit, n’hésitez pas à me contacter si vous souhaitez que je vous communique une présentation.

Enfin un grand merci aux lecteurs, le Courrier du hacker existe grâce à vous et à votre intérêt pour les contenus qu’il propose.

Liens du Courrier du hacker

- Site web du Courrier du hacker

- Archives du Courrier du hacker

- Compte Mastodon du Courrier du hacker

- Compte Twitter du Courrier du hacker

Me suivre sur les réseaux sociaux

N’hésitez pas à me suivre directement sur les différents sociaux pour suivre au jour le jour mes différentes projets dans le Logiciel Libre :

- Mastodon : @carlchenet

- Diaspora : @carlchenet

- Twitter : @carl_chenet

Original post of Carl Chenet.Votez pour ce billet sur Planet Libre.

Articles similaires

- Carl Chenet : Déjà 100 abonnés au Courrier du hacker une semaine après son lancement (20/09/2017)

- Carl Chenet : Le Courrier du hacker : le point après (déjà) 5 numéros et les leçons retenues (16/10/2017)

- Carl Chenet : De 0 à 860 abonnées en 30 numéros : la newsletter du Courrier du hacker (05/04/2018)

- Carl Chenet : Newsletter du Courrier du hacker : archives, RSS, Mastodon et Twitter (28/05/2018)

- Carl Chenet : Pourquoi j’ai lancé le Courrier du hacker, newsletter sur le Logiciel Libre et Open Source (27/09/2017)