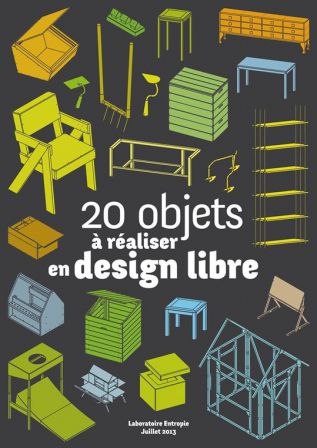

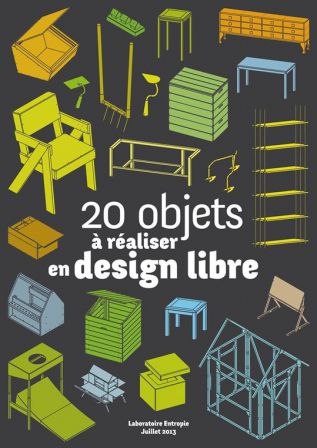

L’association Entropie réédite un catalogue de vingt objets à réaliser en design libre via une souscription sur la plate-forme de financement participatif Kisskissbankbank.

Un projet à l’esprit libre, à soutenir, à lire et à construire ;)

L’équipe de Framasoft est allée interviewer les membres de l’association pour en savoir plus sur leurs activités.

Pouvez-vous présenter les activités de l’association Entropie ?

L’association Entropie effectue des recherches sur un modèle de société plus écologique et plus démocratique basé sur la libre circulation des connaissances, l’entraide et une remise en question du système industriel.

Nous avons plusieurs axes de recherches :

- L’autonomie politique : comment pouvons-nous nous organiser de manière plus démocratique ? Comment rétablir une équité dans la répartition des richesses ? Ces recherches ont donné lieu à la création du festival Vivre l’utopie qui a pour but de faire connaître des alternatives existantes au public étudiant.

- Dans le cadre du pôle de recherche sur le design libre, nous créons des objets et réfléchissons à un système technique basé sur la libre circulation des connaissances.

- Pour accompagner ce changement de système, nous avons créé des outils pédagogiques d’éducation à l’écologie et au travail manuel: ce sont les ateliers bricolo-écolo, nous y apprenons à y fabriquer des fours solaires, des éoliennes, des composteurs…Nous accompagnons également des personnes dans la construction de mobilier ou d’outil de travail adapté à leur besoin spécifique, dans le cadre des ateliers d’autoproduction accompagnée.

Nous appliquons la philosophie des logiciels libre à tous nos projets en les documentant et en les diffusant pour la plupart sous licence libre. C’est le cas des captations vidéo du festival Vivre l’utopie, des notices pédagogiques des ateliers bricolo-écolo ou des notices d’objets réalisées dans le cadre des ateliers d’autoproduction accompagnée.

Qu’est ce que vous entendez par un système technique plus démocratique ? En quoi consiste un atelier d’autoproduction accompagnée ?

La démocratisation de la technique ne consiste pas en l’autoconstruction généralisée à tout le monde : ceci, c’est le mythe du Do It Yourself, qui nie le savoir-faire des professionnels. Mais c’est plutôt donner l’accès au code source des objets pour comprendre la conception et la fabrication de l’objet à tous ceux qui en ont les compétences ou qui veulent les acquérir. Nous pensons aussi que l’usager peut participer à la conception et à la production de certains objets et acquérir des savoir-faire. Cela change le rapport entre profane et professionnel et demande un effort pédagogique. C’est ce que nous mettons en application lors des ateliers d’autoproduction accompagnée. Des usagers nous sollicitent avec un besoin, nous concevons et fabriquons avec eux un objet qui y répond, et bien sûr nous documentons cette expérience pour qu’elle rentre dans le pot commun de la connaissance.

Le fait de documenter notre travail et de le diffuser sous une licence libre permet de démocratiser les rapports entre les participants à nos projets. Par exemple si un employé de l’association est en désaccord avec les orientations de la structure et décide de partir, il peut le faire (forker comme on dit dans le monde du logiciel libre) en emportant toute la propriété intellectuelle et s’en resservir lors d’un autre projet. Dans le cas d’une entreprise classique, vous ne pouvez pas repartir avec les brevets auxquels vous avez participés.

Pouvez-vous nous présenter ce catalogue que vous rééditez ?

Ce catalogue est composé de 20 notices, chacune donnant accès au « code source » d’un objet, c’est-à-dire à la méthode de fabrication illustrée par des plans et des photos mais aussi au choix de conception qui, comme les commentaires d’un programme, permettent de mieux comprendre ces choix voire de modifier la conception. Et enfin on a rajouté une rubrique sur les avantages, les inconvénients et les optimisations possibles car, contrairement au modèle marchand où on va cacher les problèmes, on a ici intérêt à les dévoiler pour permettre à d’autres personnes de travailler dessus et de nous faire des retours pour l’amélioration de l’objet.

Le catalogue contient aussi un texte théorique sur les changements de société qui sont nécessaires pour démocratiser la technique et libérer la connaissance.

Il est possible de commander le catalogue sur la plate-forme de financement participatif, le projet court jusqu’au 30 octobre. On peut aussi se procurer l’un des objets libres conçus et réalisés par Entropie si l’on souhaite encore plus soutenir l’association.

Vous avez choisi de diffuser ce catalogue sous la licence Art Libre, pourquoi ce choix de cette licence ?

Troll !!! (rires)

Nous aurions pu aussi utiliser la licence Creative Commons BY-SA qui offre les mêmes libertés. Comme dirait Antoine Moreau, nous avons fait le choix du libre et non le libre choix. En effet sur les six licences CC, seulement deux sont libres alors que la licence Art libre est unique et libre, ce qui évite toute confusion. De plus cette licence a été rédigée en français, ce qui lui donne plus de reconnaissance par le droit français. Voilà pourquoi nous avons fait le choix de la licence Art Libre, mais cette décision est toujours en débat : nous nous penchons actuellement sur l’utilisation de la licence OHL du CERN, qui s’appliquerait sur le matériel et les solutions technologiques et non seulement sur le contenu des notices.

Jusqu’où va votre philosophie du libre, avez-vous par exemple utilisé un logiciel libre pour réaliser le graphisme du catalogue ?

C’était une des conditions du choix de notre graphiste. Nous avons travaillé avec Clara Chambon qui a accepté d’utiliser le logiciel libre de mise en page Scribus. Sachant que Clara travaillait depuis toujours sur le logiciel propriétaire Indesign, ce changement de logiciel a été un gros effort de sa part. De plus notre budget n’étant pas assez important pour qu’elle réalise l’intégralité du catalogue, elle nous a proposé une maquette et nous a formé pendant une journée à Scribus. Nous avons introduit le contenu dans cette maquette nous-même, ce qui nous a permis d’économiser 2000 euros sur les frais de graphisme.

Dans votre catalogue il y a beaucoup de notices de mobilier, est-ce que c’est un choix, avez-vous d’autres projets ?

Jusqu’à présent nos principaux clients étaient des particuliers qui avaient des besoins liés à de l’aménagement d’intérieur. Cependant nous avons eu dernièrement un projet d’un particulier qui souhaite s’installer en tant qu’apiculteur professionnel. Or pour vivre d’une activité d’apiculture, il faut un minimum de 400 ruches, ce qui représente un gros budget. Cette personne désire qu’on lui apprenne à fabriquer ses ruches ainsi que de l’outillage. Une fois les premières ruches fabriquées, elle sera autonome pour fabriquer les suivantes dans un atelier bois collectif.

Un dernier mot que vous aimeriez rajouter ?

L’entraide vaincra !!!

Original post of Framablog.Votez pour ce billet sur Planet Libre.