I. Présentation

Ce tutoriel explique comment joindre une machine sous Windows à un domaine en mode hors connexion, c’est à dire sans que la machine soit connectée au réseau et, puisse contacter le contrôleur de domaine afin de s’authentifier auprès de lui et joindre le domaine.

En fait, il faut faire un approvisionnement du compte depuis le contrôleur de domaine pour l’ordinateur concerné. Le contrôleur de domaine générera un fichier de sortie contenant les métadonnées pour le compte ordinateur devant être ajouté au domaine. Ensuite, on utilisera ce fichier de métadonnées sur la machine cliente pour joindre le domaine en mode hors connexion.

Pour exécuter ce tutoriel, vous devez exécuter au moins Windows 7 et Windows 2008 R2. Windows Server 2012/2012 R2 et Windows 8/8.1 sont compatibles avec cette procédure. Pour ma part, le contrôleur de domaine est sous Windows Server 2012 R2 et le client sous Windows 8.1.

II. Côté contrôleur de domaine

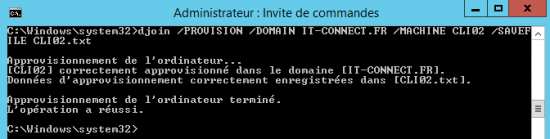

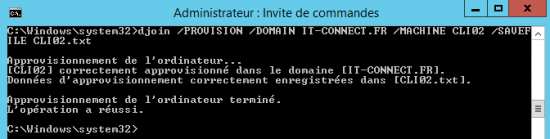

Sur le contrôleur de domaine, nous allons générer le fichier de métadonnées concernant l’ordinateur à ajouter au domaine. Pour cela, nous utiliserons la commande “djoin” comme ceci :

djoin /provision /domain it-connect.fr /machine CLI02 /savefile CLI02.txt

Où “it-connect.fr” est le nom de domaine, CLI02 le nom de la machine Windows 8.1 et CLI02.txt le nom du fichier de sortie à générer. Le fichier se trouvera dans le répertoire : C:\Windows\System32

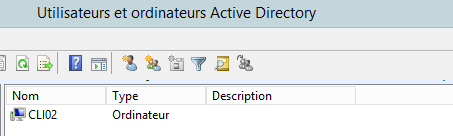

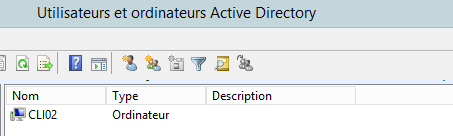

On peut voir qu’un compte CLI02 est créé dans l’Unité d’Organisation “Computers” de l’annuaire :

Copiez le fichier généré sur une clé USB car il est nécessaire de le transférer sur la machine cliente.

III. Côté machine cliente

Importez le fichier sur la machine cliente, par exemple mettez-le sur une de votre partition ou laissez le sur votre clé cela n’a pas d’importance. Il faudra juste adapter le chemin vers le fichier.

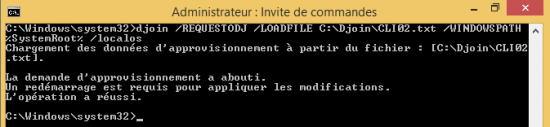

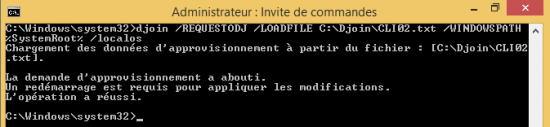

On utilise également la commande djoin mais avec des options différentes :

djoin /requestODJ /loadfile C:\Djoin\CLI02.txt /windowspath %SystemRoot% /localos

Quelques informations sur les options utilisées :

- requestODJ : Demande une jonction de domaine hors connexion au prochain démarrage

- loadfile : Chemin vers le fichier de métadonnées créé depuis le contrôleur de domaine

- windowspath %SystemRoot% : On indique le chemin vers l’installation de Windows, l’utilisation de la variable %SystemRoot% permet de ne pas s’embêter à saisir le chemin manuellement. Le chemin est contenu dans la variable.

- localos : Appliquer sur l’OS exécuté localement. Nécessite un redémarrage. Implique une exécution en tant qu’administrateur local.

Il ne reste plus qu’à redémarrer la machine afin que l’intégration au domaine soit validée.

![]()