La création de sites web et de blogs devient de plus en plus simple et rapide, il n’est aujourd’hui plus nécessaire de faire appel à des professionnels pour disposer de son petit bout d’Internet. La plupart du temps, les hébergeurs proposent des solutions “Click to Install” qui permettent d’obtenir très rapidement des CMS installés comme WordPress, Joomla ou Drupal.

Alors que même les webmasters les plus expérimentés peinent à s’occuper de la sécurité de leur site web, qu’en est il des personnes non techniques qui disposent de leur propre site web ou blog ?

Dans cet article, nous allons étudier 4 pistes pour améliorer la sécurité de votre site web.

Mot de passe fort et identifiant par défaut

Le premier point concerne votre identifiant login/mot de passe, porte d’accès à toute l’administration de votre site web. Il est important dans un premier temps de ne pas utiliser le classique “admin” pour accéder à l’administration de votre site web. Préférez un login plus personnel et pensez à ne pas afficher votre login dans la balise “auteur” de vos articles.

En effet dans certains CMS, le login permettant de s’authentifier en tant qu’administrateur ou rédacteur est exactement le même que le champ “auteur” des articles, visiblement publiquement. Cela peut alors permettre à un pirate de connaître simplement votre login. Dans WordPress, il est possible de distinguer ces deux valeurs dans la configuration.

Également, veillez à ce que votre mot de passe ne soit pas trop simple à deviner, bannissez les dates ou les prénoms, un mot de passe complexe doit faire plus de 8 caractères et contenir des chiffres, des lettres minuscules et majuscules ainsi que des caractères spéciaux.

Je vous oriente vers cet article de Microsoft qui vous aidera à trouver un mot de passe fort

Pensez aux sauvegardes

Les sauvegardes sont importantes ! Beaucoup sont les blogueurs ou webmasters ayant cessé leur activité après un piratage les ayant dépossédés de leur site web. Lorsque votre site web ou votre blog est piraté, il est souvent nécessaire de réinstaller une version antérieure du blog pour le rétablir, sans oublier de corriger la faille de sécurité ayant amené au piratage ensuite.

Il est pour cela important de penser à effectuer des sauvegardes de vos articles et de votre site web régulièrement. La plupart des CMS comme WordPress ou Drupal proposent des plug-ins facilitant la mise en place de ces sauvegardes.

Mise à jour

La grande majorité des pirates visant les sites web et les CMS passent par l’exploitation de failles de sécurité connues et déjà corrigées ! Le fait est que peu de gens pensent à mettre à jour leur CMS et leurs plug-ins. Il est alors dommage de se faire pirater via une faille de sécurité alors que les équipes de développement ont déjà proposé une mise à jour pour la corriger.

Dans certains cas, la mise à jour automatique de certains CMS peut être mise en place. Il est alors intéressant d’opter pour son activation, car cela évite les oublis.

Utilisation de l’HTTPS

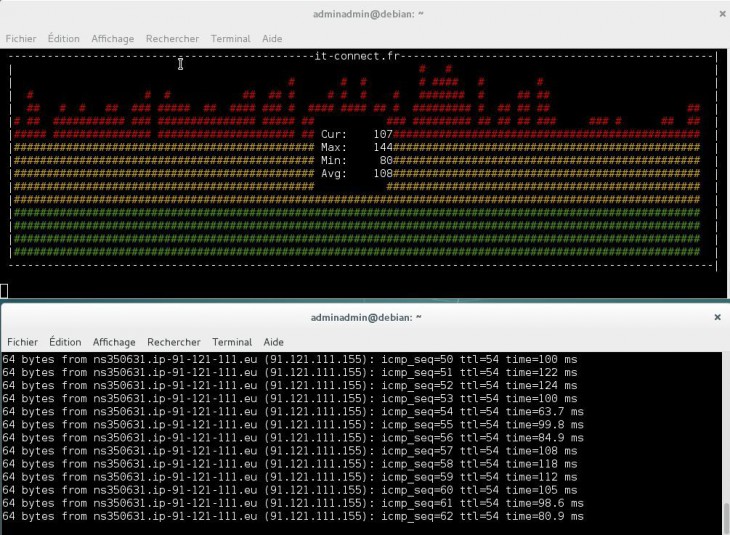

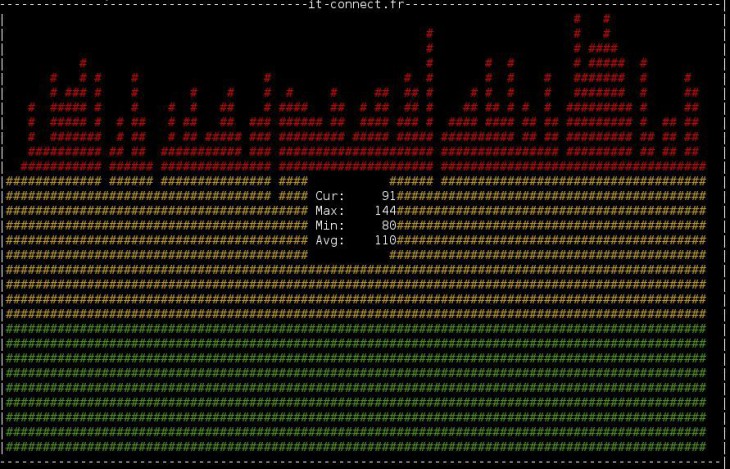

Il faut savoir qu’un site en HTTP (sans le fameux cadenas) échange en clair sur le réseau. Autrement dit, toutes les données qui transitent entre les PC de vos visiteurs et votre site web sont lisibles pour quiconque écoute le réseau.

Cela met alors en danger les mots de passe de vos inscrits/abonnés et également les votre ! En effet, un pirate pourrait se positionner entre votre PC et votre site web lorsque vous vous identifiez afin de voler vos identifiants et s’attaquer ensuite à votre site web.

Pour éviter cela, il est intéressant de passer à l‘HTTPS en utilisant un certificat SSL qui va garantir le chiffrement des communications entrantes et sortantes de votre site web. Cette fonction est également disponible via des hébergeurs comme indiqué ici.

Que l’on soit clair, la sécurité d’un site web passe par plusieurs facteurs, il ne suffit pas d’installer un super plug-in protecteur pour se permettre d’agir sans réfléchir ensuite, ces 4 étapes constituent les premiers pas les plus basiques, mais ne seront pas suffisantes à eux seuls. Il est alors important de faire attention à ce que l’on fait et à ne jamais oublier la sécurité, notamment lorsque son petit blog personnel commence à générer du trafic !

Pour d’autres conseils, n’hésitez pas à poser vos questions sur notre forum : Forum Sécurité IT-Connect.fr