Installer WSL 2 sur Windows 10

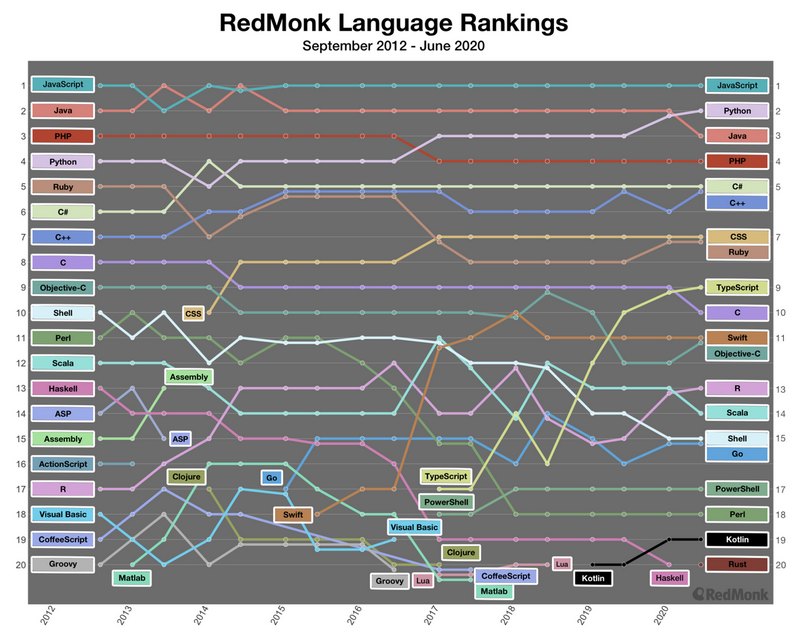

mardi 4 août 2020 à 09:30I. Présentation

Linux est disponible sur Windows 10 depuis plusieurs années par l'intermédiaire de la fonctionnalité Windows for Linux Subsystem qui permet d'utiliser un shell Unix sur un environnement Microsoft sans créer une VM. Suite à la sortie de Windows 10 "2004", Microsoft a introduit une nouvelle version de WSL et l'on parle désormais de WSL 2, tout simplement.

Dans ce tutoriel, je vais vous expliquer comment installer WSL 2 sur Windows 10 et comment déployer sa première distribution Linux, par exemple Debian, Ubuntu ou Kali Linux.

Il est à noter que WSL 2 s'appuie sur de la virtualisation ce qui rend plus compliqué son utilisation au sein d'une machine virtuelle VirtualBox ou VMware, par exemple. Il faudrait avoir recours à de la nested virtualization mais pour le moment cela ne semble pas possible. Par contre, cela est intéressant car nous avons accès à un véritable noyau Linux complet.

Cette page officielle compare WSL 1 et WSL 2 : Compare Versions WSL

II. Prérequis et activation WSL

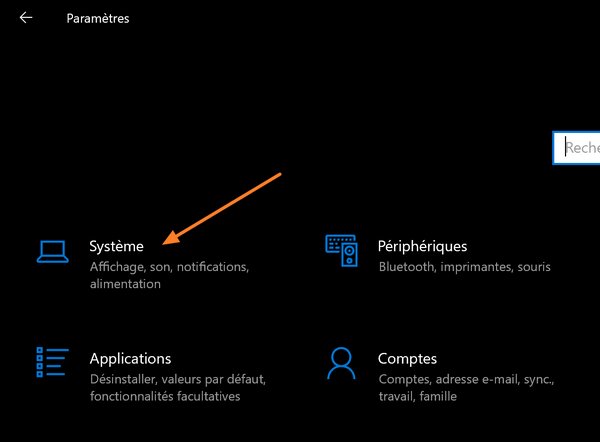

Vous devez exécuter à minima Windows 10 version 2004 (build 19041 ou ultérieure). Pour le vérifier, vous pouvez exécuter la commande "winver" dans la barre de recherche Windows 10 et appuyer sur "Entrée". Une fenêtre va s'ouvrir.

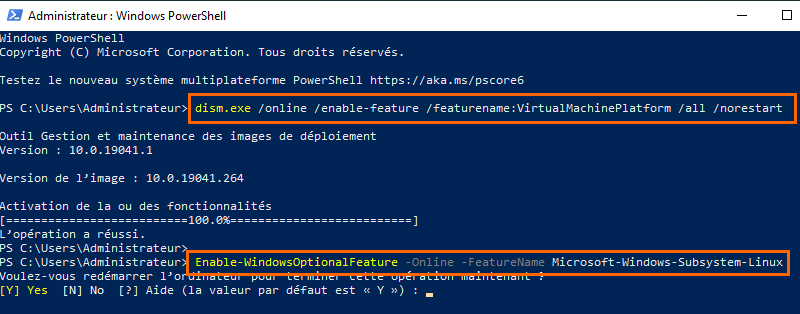

Ensuite, nous allons devoir activer deux fonctionnalités :

- Virtual Machine Platform

- Microsoft Windows Subsystem Linux

La Virtual Machine Platform doit être activée pour WSL 2, pour WSL 1 ce n'était pas utile puisque le système ne s'appuyait pas sur de la virtualisation. Il est à noter que si le rôle Hyper-V ou Windows Sandbox est déjà opérationnel sur votre PC, il n'est pas nécessaire d'installer ce composant (il l'est déjà).

Pour activer Virtual Machine Platform :

Enable-WindowsOptionalFeature -Online -FeatureName VirtualMachinePlatform

Pour activer Windows Subsystem for Linux :

Enable-WindowsOptionalFeature -Online -FeatureName Microsoft-Windows-Subsystem-Linux

Il est à noter que sur Windows Server, l'activation de WSL passe par cette commande : Install-WindowsFeature -Name Microsoft-Windows-Subsystem-Linux.

Suite à l'exécution de ces deux commandes s'effectue sans problème, redémarrez le PC.

Dès lors que le PC est redémarré, vous pouvez passer à la suite...

III. Définir WSL 2 par défaut

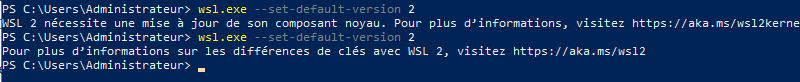

WSL 2 est comme une surcouche de WSL 1 sur lequel il s'appuie, ce qui laisse la possibilité d'utiliser soit WSL 1 ou WSL 2. Pour définir WSL 2 par défaut sur votre machine, il va falloir exécuter cette commande :

wsl.exe --set-default-version 2

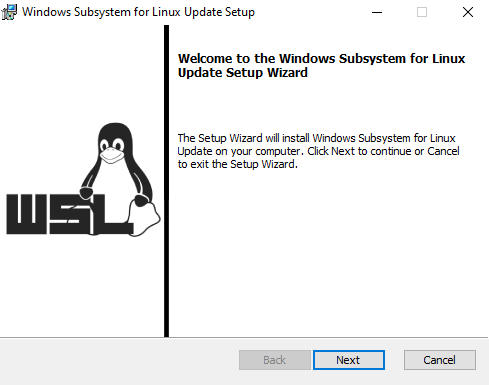

Si vous avez le message "WSL 2 nécessite une mise à jour de son composant noyau" qui s'affiche, il est nécessaire de télécharger le paquet de mise à jour du kernel Linux et de l'installer sur votre PC (voir ci-dessous). Une fois que c'est fait, ré-exécutez la commande ci-dessus.

Le téléchargement de la mise à jour du kernel s'effectue sur cette page : WSL 2 Kernel - L'installation s'effectue en quelques clics....

IV. Télécharger une distribution Linux

Pour télécharger et déployer une distribution Linux sur sa machine Windows 10, il y a deux possibilités :

- A partir du Microsoft Store

- A partir d'un package APPX téléchargé directement sur le site Microsoft

La page suivante recense les distributions disponibles et donne accès au téléchargement des packages APPX associés : Linux - APPX

Pour le téléchargement, soit vous passez par votre navigateur, soit directement en PowerShell via une commande de ce type (URL à adapter en fonction de la distribution que vous souhaitez récupérer) :

Invoke-WebRequest -Uri https://aka.ms/wsl-debian-gnulinux -OutFile Debian.appx -UseBasicParsing

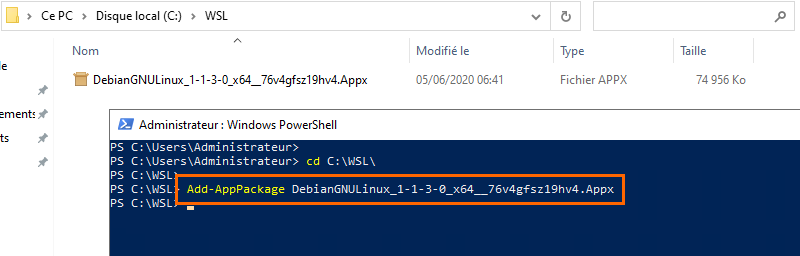

Lorsque vous avez obtenu le package APPX, il faudra le déployer sur votre PC. Pour cela, nous allons utiliser le cmdlet Add-AppPackage suivi du nom du fichier .appx. Exemple :

Add-AppPackage Debian.appx

Il suffit de patienter pendant l'installation...

Lorsque l'installation est terminée, la distribution Linux doit être accessible dans le menu Démarrer de votre PC Windows 10 :

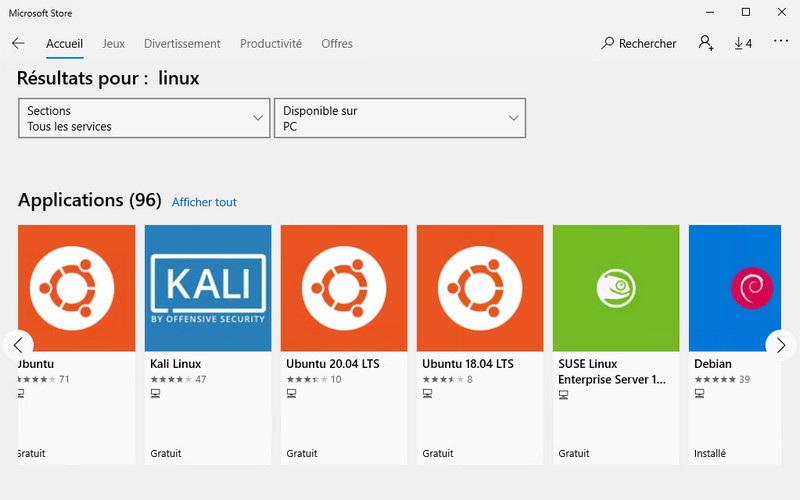

Sinon, pour réaliser une installation à partir du Microsoft Store, si vous recherchez "Linux", vous allez pouvoir afficher la liste des distributions Linux disponibles pour Windows 10.

Il ne reste plus qu'à rechercher l'application dans le menu Démarrer de Windows 10 et à réaliser le premier démarrage de votre environnement Unix basé sur WSL 2 👍

Je prévois de publier d'autres articles sur l'utilisation de cet environnement Unix sous Windows 10.

La documentation officielle Microsoft recense quelques codes d'erreurs, si vous avez besoin : WSL 2 Microsoft