I. Présentation

Sur un précédent tutoriel, je vous avais détaillé la procédure pour une installation de la solution EVE-NG qui permet d'avoir un environnement de lab entièrement disponible sur navigateur, permettant son accès depuis n'importe quelle machine pour s'entraîner ou maquetter une solution réseau.

Aujourd'hui, je vous propose donc de partager avec vous la mise en place de mon nouveau lab. Ce lab est construit dans le cadre du passage de la certification eJPT (Junior Penetration Tester) donc plus orienté pentest, mais vous aurez toutes les clés en main pour pouvoir l'adapter à votre guise !

Dans ce tutoriel, nous allons donc voir comment déployer un routeur, un switch, un serveur Windows, un Kali Linux, un serveur Debian, à l'aide d'EVE-NG.

Note : EVE-NG fait tourner des machines virtuelles de fournisseurs différents. Notez que certaines images nécessitent une licence et ne pas en disposer s'appelle du piratage ! Je me limiterais donc à vous détailler l'installation d'images libres d'accès et/ou open source

II. Définir les prérequis et installer EVE-NG

Je ne reviendrais pas en détail sur l'installation de EVE-NG, car la procédure est déjà détaillée dans le précédent tuto. En revanche, il faut, avant de se lancer dans ce projet, définir ce dont nous aurons besoin en termes de ressources.

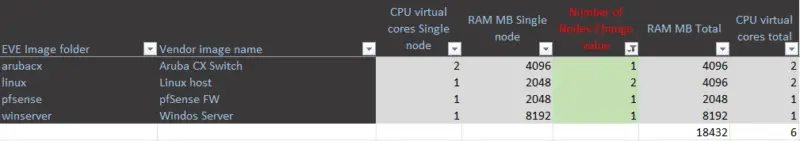

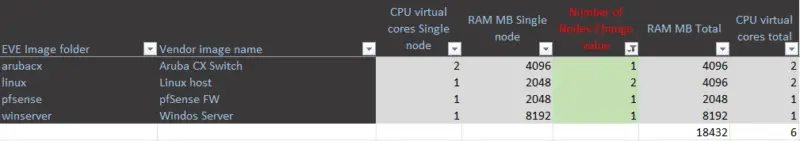

Pour cela, les créateurs d'EVE-NG ont concocté un tableau qui va automatiquement vous calculer tout cela, il est disponible à cette adresse.

Pour ma part, voici ce que je compte déployer :

- Un routeur VyOS, distribution open source très complète pour faire du routage et firewall

- Un switch Aruba-CX

- Un pare-feu Opnsense

- Un serveur Windows Server 2019

- Un serveur Debian 11

- Un client Kali-Linux

Je ne compte pas faire tourner en même temps le VyOS et le OPNSense donc je vais compter le plus gourmand, ce qui me donne ceci :

Donc pour résumer, il me faudra 18 Go de RAM et 6 vCPU de disponible. Pour moi, c'est tout bon, mais faites attention à bien calculer vos besoins si vous ne voulez pas vous retrouver avec un serveur inutilisable !

Pour le déploiement, soit vous disposez d'un serveur et vous déployez EVE-NG en bare-metal comme je l’avais fait la fois précédente, soit vous utilisez l'ISO disponible, soit vous téléchargez l'OVF mis à disposition. Attention, dans le deuxième cas, il faudra modifier les ressources en conséquence ! En ce qui me concerne cette fois-ci, je déploie ce nouveau lab sur un ESXi, mais j'aime bien faire les choses moi-même donc ce sera l'ISO.

III. Déploiement de EVE-NG et accès à la page de connexion

Pour résumer, je crée une machine virtuelle ayant pour caractéristiques :

- 20 Go de RAM (au cas où...)

- 8 vCPU (idem)

- 500 Go de stockage

Sur ce dernier point, tout dépend de ce que vous voulez en faire. Si vous comptez n'utiliser qu'un seul lab, 100 Go peuvent suffire, mais si vous comptez créer plusieurs labs avec plusieurs versions de vos machines, ça peut vite prendre de la place !

Je vais aussi ajouter un adaptateur réseau interne, au cas où je voudrais connecter mon lab à d'autres VMs de mon hyperviseur. Bien entendu, je laisse le premier adaptateur réseau connecté à mon réseau domestique.

Une fois la VM créée, je lance l'installation depuis l'ISO. Rien de particulier, il suffit de suivre les étapes d'installation d'un Ubuntu Server classique. La VM va redémarrer plusieurs fois, cela peut être assez long.

Note : au cas où vous vous demandiez, le mot de passe de root par défaut est "eve". Dès la première connexion, un assistant va vous demander de le changer.

IV. Création du lab temporaire et déploiement des machines

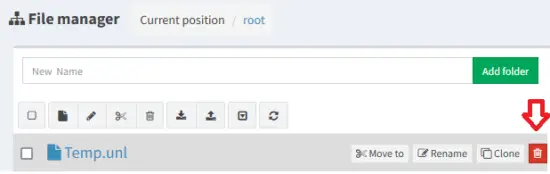

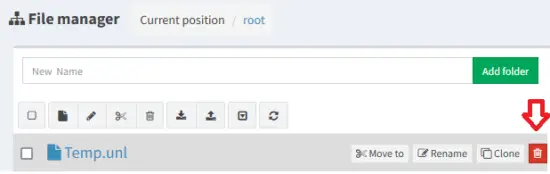

Nous allons créer un lab temporaire, qui nous servira à tester les machines et à enregistrer les nouvelles versions après modification ou installation d'OS.

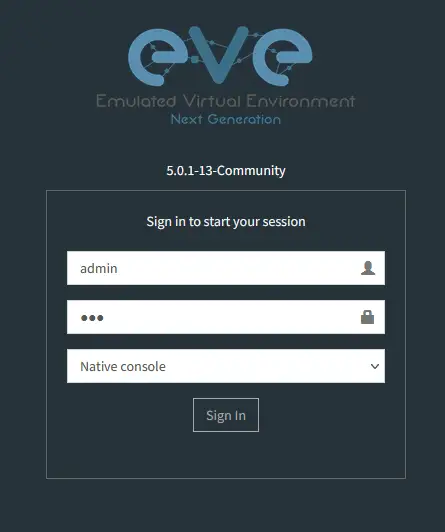

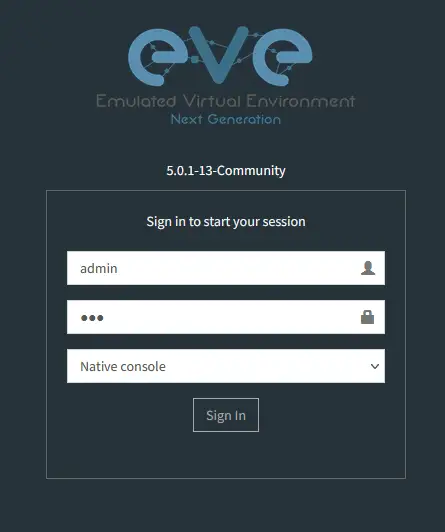

Pour cela, on se connecte à l'interface web d'EVE-NG (si vous ne connaissez pas l'adresse IP de votre VM, elle est affichée lors de la connexion à la console) :

L'utilisateur principal est "admin" et son mot de passe "eve". En ce qui concerne la console, deux sont possibles :

- Native console : utilisation de PuTTY et VNC pour la connexion aux machines (n'oubliez pas de télécharger et installer le pack pour cela)

- HTML5 console : utilisation de Guacamole pour la connexion aux machines via le navigateur

Donc première étape, changez le mot de passe admin ! Pour cela, on clique sur l'icône utilisateur en haut à droite, puis on le change !

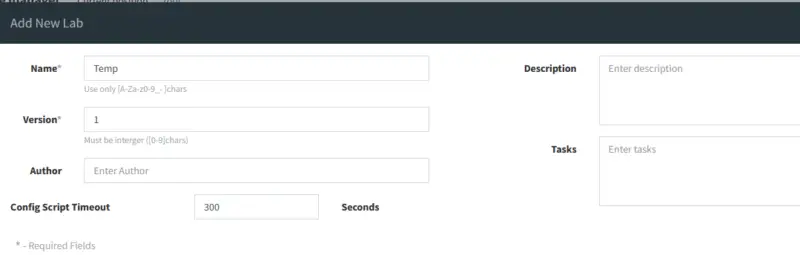

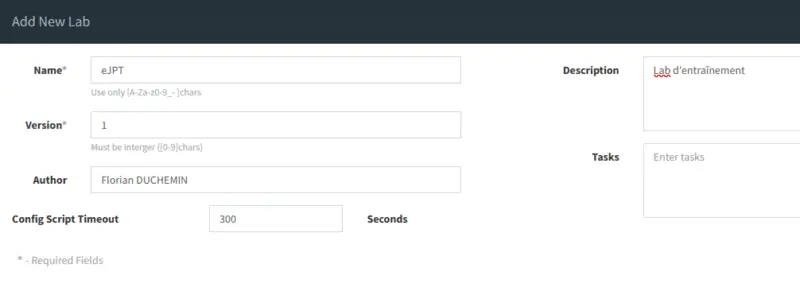

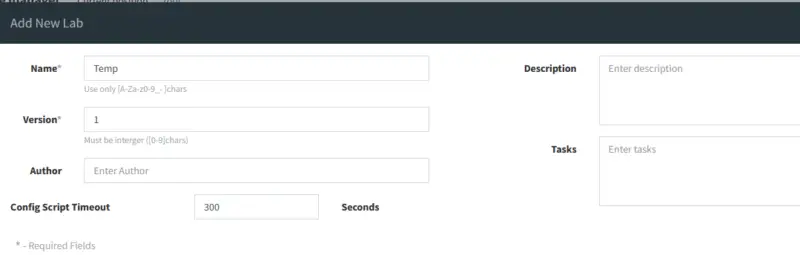

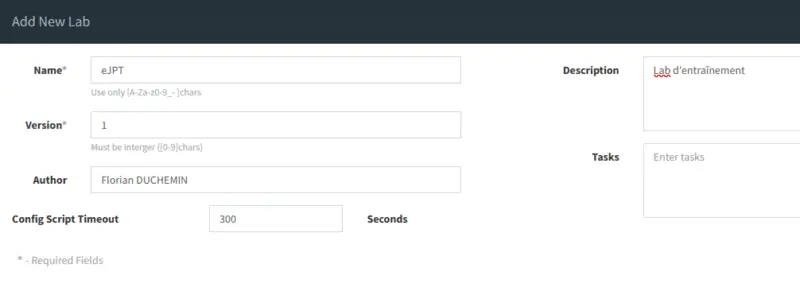

Pour créer notre premier lab, sur la page principale, cliquez sur l’icône en forme de page  - Donnez-lui à minima un nom, le reste est facultatif et de toute façon il n'est que temporaire.

- Donnez-lui à minima un nom, le reste est facultatif et de toute façon il n'est que temporaire.

Notre lab est créé, passons à la création des machines !

A. VyOS

VyOS (anciennement Vyatta) est une distribution Open Source de routeur qui peut faire tout ce qu'on attend d'un routeur digne de ce nom : routage dynamique, NAT, firewall, etc. Il est très polyvalent et aussi très léger, c'est pour cela que je le prends régulièrement pour mes labs.

L'ISO se trouve sur leur site directement. Sans souscription au support, seule la version "nightly" est disponible. Ces versions ne sont pas faites pour la production, car elles sont amandées des nouveautés des développeurs et de la communauté au fil de l'eau et ne sont pas testées. Cela ira pour notre lab, mais ne déployez pas une telle version en prod !

Une fois l'ISO téléchargée, ouvrez deux consoles qui nous seront utiles :

- Une console Filezilla ou WinSCP en SCP

- Une console SSH

Uploadez l'ISO dans le répertoire de root.

Note : en fonction de la méthode de déploiement, la connexion via root ne sera peut-être pas autorisée directement. À ce moment-là, il faudra passer par un autre utilisateur puis copier les fichiers uploadés avec root.

Sur notre console SSH, on vérifie que le fichier est bien là :

Tout va bien! Maintenant, il faut créer un répertoire qui contiendra l'image de VyOS. Attention, EVE-NG est très tatillon sur le nommage des dossiers, donc on ne fait pas n'importe quoi! Là par exemple, je dispose de la version 1.4, je vais donc appeler mon dossier vyos-1.4-amd64, à adapter en fonction de la version que vous avez. Ce dossier est à créer dans /opt/unetlab/addons/qemu :

root@eve-ng:~# mkdir /opt/unetlab/addons/qemu/vyos-1.4-amd64

On se déplace dans ce nouveau dossier pour travailler :

root@eve-ng:~# cd /opt/unetlab/addons/qemu/vyos-1.4-amd64

root@eve-ng:/opt/unetlab/addons/qemu/vyos-1.4-amd64#

On va maintenant déplacer l'ISO et en profiter pour renommer ce fichier conformément à ce qu'attend Qemu, c'est-à-dire cdrom.iso :

mv /root/vyos-rolling-latest.iso cdrom.iso

Note : mon ISO est dans le répertoire /root, bien entendu, il faut modifier cette partie de la commande s’il est ailleurs chez vous!

Nous allons maintenant créer un disque dur virtuel qui accueillera VyOS. Pour cela, les commandes de Qemu sont utilisées :

/opt/qemu/bin/qemu-img create -f qcow2 virtioa.qcow2 10G

Décortiquons tout cela :

- /opt/quemu/bin/qemu-img : chemin vers le binaire de la commande

- create : ben...

- -f qcow2 : on spécifie le format (-f) qui est ici celui par défaut de Qemu (qcow2)

- virtioa.qcow2 : le nom du disque dur, il doit obligatoirement être celui-ci!

- 10G : sa taille, il fera donc 10 Go

Normalement, vous devriez avoir une réponse telle que celle-ci :

Formatting 'virtioa.qcow2', fmt=qcow2 size=10737418240 encryption=off cluster_size=65536 lazy_refcounts=off refcount_bits=16

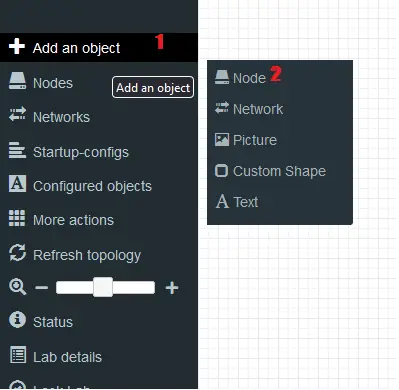

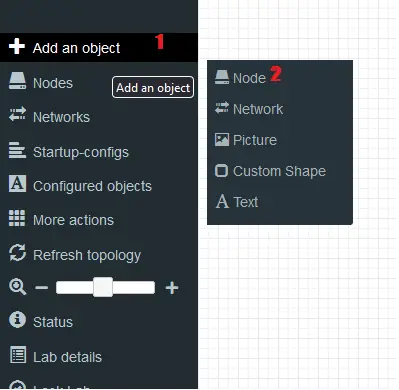

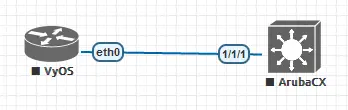

Nous avons donc un disque dur virtuel et un fichier iso dans le même répertoire, qemu va donc comprendre que la VM doit démarrer sur l'ISO. De retour sur notre lab, ajoutons notre nouvelle VM :

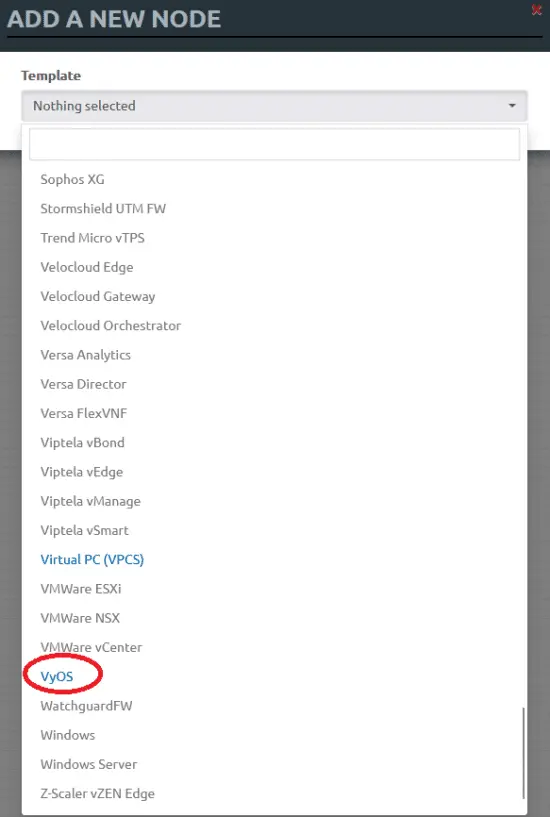

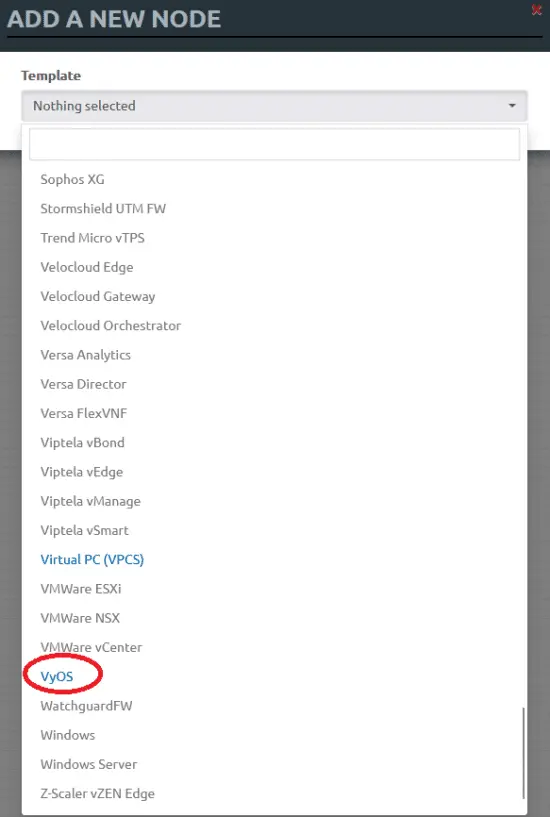

Dans la liste déroulante qui s'affiche, cherchez VyOS, il devrait être en bleu :

Sur la nouvelle fenêtre, paramétrez votre machine comme bon vous semble. Pour l'instant cela n'a guère d'importance, car elle ne nous servira qu'a installer VyOS. Pour ma part, je laisse tel quel SAUF pour un point : le clavier.

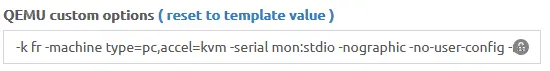

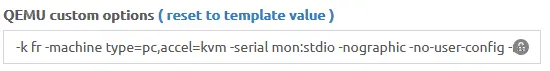

En effet, par défaut, Qemu utilise un clavier QWERTY, ce qui peut être embêtant, pour éviter cela, il faut ajouter à la ligne "QEMU custom options" l'option suivante : "-k fr" :

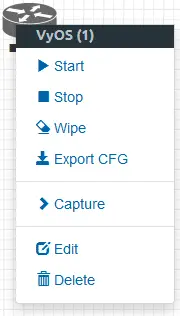

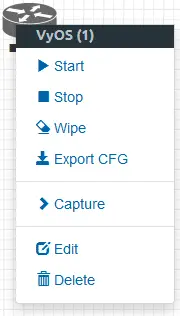

Validez, votre routeur va apparaître sur la zone de travail! Démarrez-le en cliquant dessus puis "Start", l'appareil deviendra bleu lorsqu’il est allumé.

Note : Si votre machine passe du bleu au gris instantanément, c'est sûrement parce que la virtualisation imbriquée n'est pas active. Elle est obligatoire dans le cas où vous utilisez une VM (car vous faites des VM dans une VM). Pour l'activer, suivez les instructions pour VirtualBox, VMWare ou encore Hyper-V.

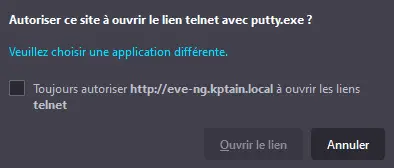

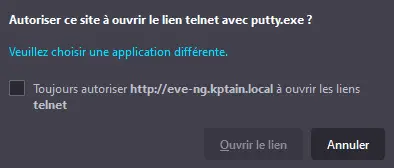

Une fois démarrée, si c'est la première fois que vous utilisez votre serveur EVE-NG et que vous êtes en console native, une petite fenêtre va apparaître telle que celle-ci :

Cochez bien la case, et validez, sinon, pas de telnet!

Vous arriverez après démarrage complet à la magnifique page d'accueil de VyOS :

Welcome to VyOS - vyos ttyS0

vyos login:

Sublime non? Les identifiants sont vyos/vyos, une fois connecté, lancez l'installation avec :

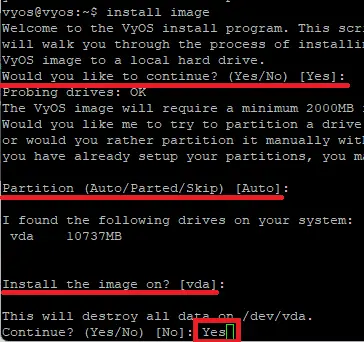

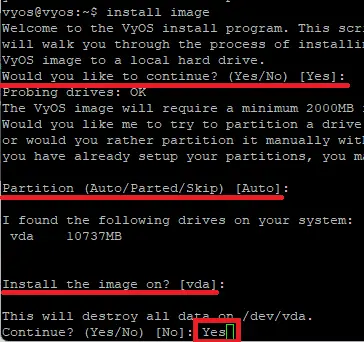

install image

L'assistant d'installation se lance et vous demande plusieurs choses. Nous n'avons qu'un seul disque donc laissez toutes les options par défaut, sauf la dernière qui vous demande de confirmer où il faudra répondre "Yes" bien sûr :

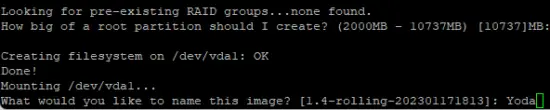

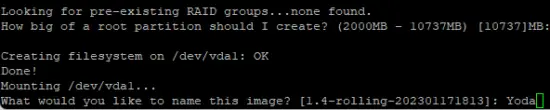

L'assistant vous demandera ensuite quelle taille de disque prendre, par défaut, il va prendre toute la place, laissez comme cela. Ensuite, le nom du système, là c'est comme vous voulez, moi ce sera Yoda :

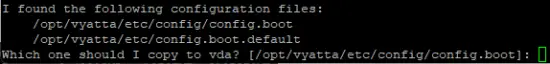

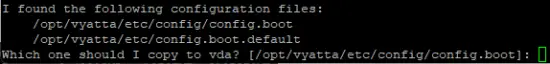

Arrive alors une question très importante : le choix du fichier de boot :

Il faut impérativement choisir la deuxième, sinon, vous êtes bon pour tout recommencer! Il faudra taper le chemin en question donc faites attention à ne pas faire d'erreurs. Pour terminer, définissez le mot de passe admin, validez l'installation de grub et l'installation est terminée! Éteignez la machine avec la commande :

poweroff

Nous avons donc une image toute fraîche de VyOS, mais elle est seulement disponible dans CE lab, or nous voulons pouvoir l'utiliser dans d'autres labs pour ne pas avoir à refaire l'installation. Pour cela, nous allons devoir fusionner l'image temporaire à l'image par défaut. Tout d'abord, il faut récupérer l'ID du lab en cours, pour cela, cliquez sur "Lab Details" dans le menu à gauche, pour moi l'ID est e9bb3f5d-67fc-4e1d-98b6-2a8dd33a56a5

Ensuite, il faut l'ID de l'utilisateur, si vous utilisez "admin" c'est facile, c'est toujours "0", sinon, il faudra aller voir dans les propriétés de l'utilisateur (là où on a changé notre mot de passe).Enfin, il nous faut l'ID du nœud, on le trouve en faisant un clic droit sur l’icône du nœud, l'ID apparait entre parenthèses, pour moi c'est "1".

Une fois ces deux informations en notre possession, nous allons lancer la fusion grâce à la commande suivante via SSH :

cd /opt/unetlab/tmp/0/e9bb3f5d-67fc-4e1d-98b6-2a8dd33a56a5/1

En rouge, l'ID utilisateur, en orange, l'ID du lab, en vert l'ID du nœud. Une fois dans ce répertoire, tapez la commande suivante :

qemu-img commit virtioa.qcow2

Vous aurez le retour "Image Commited" lorsque terminé, ce qui veut dire que votre image sera désormais telle que vous l'avez laissé, avec VyOS d'installé, le nom donné et le mot de passe défini lors de l’installation. Il ne nous reste qu'a effacer le fichier ISO qui ne nous est plus utile :

rm /opt/unetlab/addons/qemu/vyos-1.4-amd64/cdrom.iso

Enfin, comme à chaque fois que nous ferons des modifications sur les fichiers, nous allons restaurer les permissions :

/opt/unetlab/wrappers/unl_wrapper -a fixpermissions

Bien, maintenant, suivant !

Note : ne supprimez pas le nœud VyOS, car même si nous n'en avons plus besoin dans ce lab, sa suppression fera que la prochaine VM à préparer aura l'ID 1 et cela peut provoquer son non-démarrage

B. OPNSense

Pour avoir une distribution de pare-feu plus "user friendly" que VyOS, j'ai choisi OPNSense parce que je le préfère à pfSense. Notez qu'il ne s'agit ici que d'affect, pas d'un choix lié aux performances ou fonctionnalités. Quoi qu'il en soit, vous pouvez suivre ces étapes que vous ayez choisi l'un ou l'autre. Vous allez voir que c'est très similaire à VyOS...

Donc, tout d'abord, on récupère l'ISO (attention à bien choisir le type d'image "dvd"), celui-ci sera compressé, décompressez-le avant de l'envoyer sur votre serveur EVE via SCP. Quand vous l'aurez copié, créez un dossier pour votre future image, encore une fois, faites attention à bien le nommer et déplacez-vous dedans :

mkdir /opt/unetlab/addons/qemu/opnsense-21.1

cd /opt/unetlab/addons/qemu/opnsense-21.1

Note : Les plus observateurs auront remarqué qu'il ne s'agit pas de la dernière version, c'est normal, celle-ci n'est pas prise en charge

Déplacez et renommez le fichier ISO, comme vous l'avez fait précédemment :

mv /root/OPNsense-21.1-OpenSSL-dvd-amd64.iso cdrom.iso

Créez un fichier de disque dur virtuel, minimum 16 Go ici :

/opt/qemu/bin/qemu-img create -f qcow2 virtioa.qcow2 16G

Retournez sur l'interface Web dans le lab temporaire et placez un nœud OPNSense, démarrez-le et connectez-vous. La connexion se fera ici via VNC, donc n'oubliez pas de cocher la petite case et validez l'ouverture du programme.

Note : n'oubliez pas non plus d'ajouter "-k fr" aux options Qemu...

Note bis : il peut arriver que la connexion VNC ne se fasse pas automatiquement, à ce moment-là, lancez manuellement UltraVNC et renseignez l'adresse du nœud. Celle-ci apparait en bas à gauche sur votre page de navigateur quand vous survolez le nœud en question

Une fois connecté, attendez le prompt et connectez-vous avec les identifiants "installer/opnsense", cela lancera l'assistant d'installation.

Quand l'installation est terminée, votre machine va redémarrer, vous pouvez l'éteindre pendant ce processus sans problème. Tout comme le nœud VyOS, il faut maintenant fusionner!

L'ID de lab n'as pas changé, ni l'ID de l'utilisateur, seul l'ID du nœud est différent, pour moi, c'est 3 :

cd /opt/unetlab/tmp/0/e9bb3f5d-67fc-4e1d-98b6-2a8dd33a56a5/3

qemu-img commit virtioa.qcow2

Et on n'oublie pas de supprimer le fichier ISO :

rm /opt/unetlab/addons/qemu/opnsense-21.1/cdrom.iso

Bien, mais il reste du travail!

C. Switch Aruba

Pour le switch, j'ai choisi un Aruba-CX virtuel, car son téléchargement est possible directement sur le site de support d'Aruba après création d'un compte. Vous ne disposerez pas des fonctionnalités soumises à licence ni du support, mais vous allez pouvoir faire déjà pas mal de choses!

Note : EVE-NG est parfaitement capable de faire tourner des switchs Cisco. Cependant, leur utilisation est soumise à licence malgré le fait que plusieurs images soient disponibles sur le Web. Dans un souci de respect de la loi, je ne fournirais aucun lien ici.

Petite différence ici, il est fourni sous format OVA qui est une VM packagée utilisable dans VMware ou VirtualBox. Donc ici, pas d'installation, mais il va falloir extraire le fichier de disque virtuel et le convertir en format acceptable pour Qemu, à savoir qcow2.

Tout d'abord, récupérons le fichier OVA sur le site du support Aruba. Si vous n'avez pas de compte, vous devrez en créer un avant d'accéder au téléchargement.

Une fois le fichier récupéré, nous allons l'extraire comme s'il s'agissait d'une archive, 7-Zip fait très bien ce travail. Ceci fait, vous aurez 2 fichiers :

- Un fichier OVF, qui contient les paramètres de la VM, nous n'en aurons pas besoin ici

- Un fichier vmdk, qui est le fichier de disque virtuel qui nous intéresse.

Copiez le fichier vmdk sur votre serveur Eve-NG via Filezilla ou WinSCP.

Une fois copié, vous allez le convertir en format qcow2 et le renommer par la même occasion :

/opt/qemu/bin/qemu-img convert -f vmdk -O qcow2 arubaoscx-disk-image-genericx86-p4-20210420160538.vmdk virtioa.qcow2

Quelques explications :

- /opt/qemu/bin/qemu-img : toujours le même binaire qui permet la manipulation d'images Qemu

- convert : c'est explicite

- -f vmdk : format d'entrée, ici donc un fichier vmdk

- -O : output, ou format de sortie, ici qcow2

- arubaoscx-disk-image-genericx86-p4-20210420160538.vmdk : le nom du fichier, peut être différent pour vous

- virtioa.qcow2 : le nom du fichier qui sera crée

Lorsque la conversion sera terminée, nous allons créer le dossier du nœud et déplacer le fichier de disque dedans. Donc d'abord, le dossier :

mkdir /opt/unetlab/addons/qemu/arubacx-10.07

Puis, nous déplaçons le fichier qcow2 vers ce nouveau dossier :

mv virtioa.qcow2 /opt/unetlab/addons/qemu/arubacx-10.07/

Note : je tape cette commande depuis le dossier /root où je me trouve, si vous êtes dans un autre dossier que celui qui contient le fichier virtuoa.qcow2, n'oubliez pas de mettre le chemin!

N'oubliez pas de fixer les permissions :

/opt/unetlab/wrappers/unl_wrapper -a fixpermissions

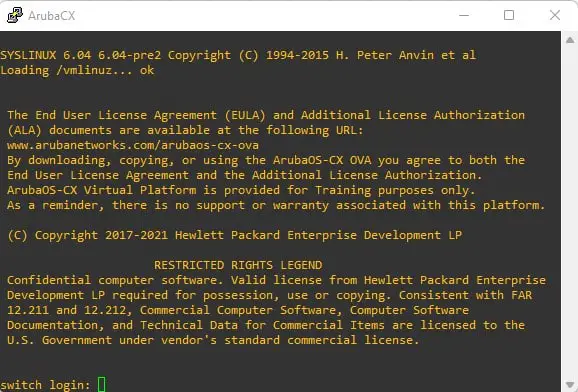

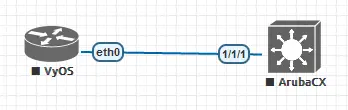

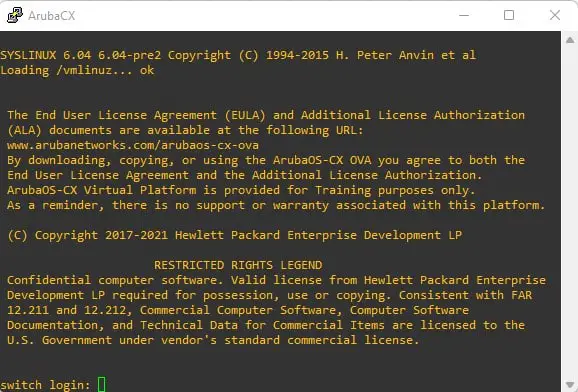

Maintenant, retournez sur votre espace de travail et ajoutez un nœud Aruba, allumez-le et connectez-vous, si tout est OK, vous aurez ceci :

On est bon, votre nœud est prêt. Pas d'installation ici donc pas besoin de fusionner les images, vous pourrez réutiliser ce switch plus tard.

Note : le login par défaut est "admin" sans mot de passe, le switch va vous demander d'en créer un. Si vous souhaitez plus d'infos, vous trouverez le guide de référence ici vous pourrez par exemple activer l'interface graphique pour un management plus visuel.

Si tout est bon, vous pouvez supprimer le fichier vmdk du serveur pour libérer un peu de place.

On continue ?

D. Serveur Debian

Mon serveur Debian pourra me permettre de mettre en place divers services pour faire des tests (services web, ftp, etc.) en utilisant le moins de ressources possible. J'ai choisi Debian, mais bien entendu, vous pouvez tout à fait prendre une autre distribution.

Pour cette machine, nous allons utiliser encore une autre technique. Les développeurs d'EVE-NG sont sympas, ils ont mis à disposition des machines préconfigurées pour faciliter leur déploiement, elles sont disponibles ici.

Comme vous pouvez le voir, il y a pas mal d'images disponibles. Par exemple, si vous êtes limite en ressources, tournez-vous plutôt vers un Tiny Linux ou un Slax, qui consomment très peu. Vous trouverez également de l’Ubuntu, du CentOS et même de l'Android!

Donc, nous allons télécharger l'image de Debian 10 disponible sur le dépôt, le format est en tar.gz donc soit vous le déposez tel quel sur le serveur EVE-NG, puis :

- Vous le déplacez dans le bon répertoire :

mv linux-debian-10.tar.gz /opt/unetlab/addons/qemu/

- Vous vous y déplacez :

cd /opt/unetlab/addmons/qemu

- Vous décompressez l'archive :

tar xvf linux-debian-10.tar.gz

- Vous supprimez le fichier compressé :

rm -f linux-debian-10.tar.gz

- Vous fixez les permissions :

/opt/unetlab/wrappers/unl_wrapper -a fixpermissions

Soit vous décompressez le fichier directement sur votre poste avec 7Zip par exemple, et vous déplacez le dossier dans /opt/unetlab/addons/qemu. N'oubliez pas de fixer les permissions.

Dans les deux cas, votre machine sera directement prête à l'emploi!

Mais attendez, car il y a un souci, les VM sont par défaut en QWERTY, pas hyper pratique me direz-vous...

Note : n'oubliez surtout pas l'option "-k fr", car sinon, vous allez vous retrouver avec un clavier complètement fou ! Par exemple, impossible de faire un "1", si j'utilise la touche majuscule j'ai un "!", sans les majuscules un ... 7!

Donc, dans ces cas-là, il faut passer la VM en AZERTY. Commencer par vous logger, les identifiants des différents VM sont donnés sur la page des images d'EVE-NG. Pour Debian, l'identifiant est "user" et le mot de passe "Test123" (n'oubliez pas que vous êtes en QWERTY!).

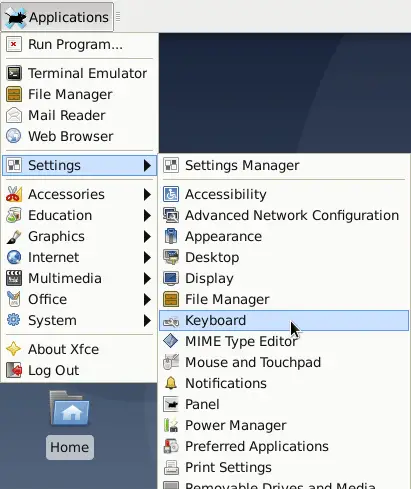

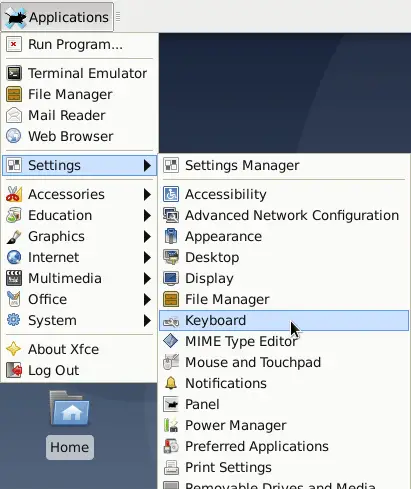

Ensuite, sur le bureau (qui est un XFCE sur l'image par défaut), rendez-vous dans le menu d'application, puis "Settings" et enfin "Keyboard" :

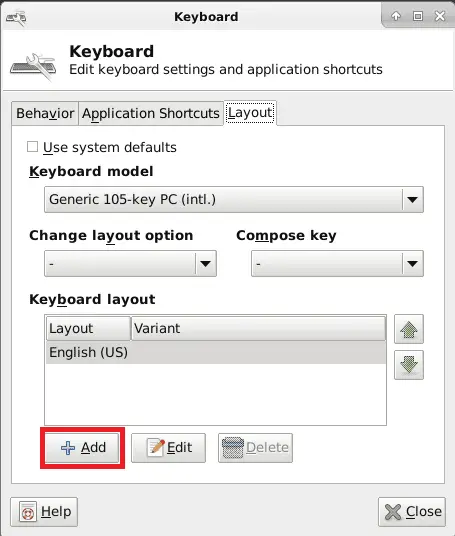

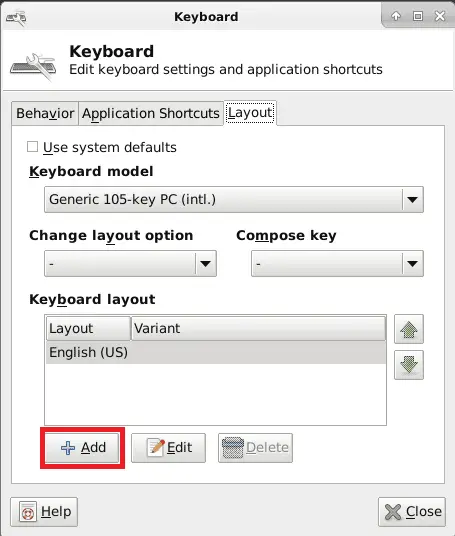

Ensuite, dans l'onglet "Layout", décochez la case "Use system defaults", cela débloquera les autres options et vous pourrez cliquer sur "Add" en bas, au niveau des dispositions :

Sélectionnez "French(AZERTY)" et validez. Ensuite, mettez le French en premier dans la liste et supprimez la disposition "English". Ouvrez un terminal pour tester, cela devrait être bon.

Mais vous allez me dire : oui, mais ce n’est pas pratique de devoir faire ça à chaque fois! C'est vrai, mais nous avons une solution non? La fusion!

Donc, relevez l'ID de votre nœud, si vous n'avez pas changé de lab, le reste ne changera pas. Déplacez-vous dans le répertoire du nœud en question, pour moi, c'est le numéro 4 :

cd /opt/unetlab/tmp/0/e9bb3f5d-67fc-4e1d-98b6-2a8dd33a56a5/4

Puis, comme d'habitude, lancer la commande :

qemu-img commit virtioa.qcow2

Et voilà, votre Debian en AZERTY est prêt pour l'utilisation! Passons à Windows Server maintenant!

E. Windows Server

Ici, je vais aller vite, car la méthode d'installation est la même que pour VyOS et OPNSense, à savoir uploader le fichier ISO, le renommer, installer l'OS et fusionner le fichier de disque dur.

Je vais donc simplement faire un rappel des commandes, dans mon cas, j'installe un Windows Server 2019, adaptez les commandes en fonction :

-

- Création du dossier :

mkdir /opt/unetlab/addons/qemu/winserver-2019R2/

- Déplacement dans le dossier :

mkdir /opt/unetlab/addons/qemu/winserver-2019R2/

- Déplacement et renommage du fichier ISO :

mv /root/fr_windows_server_2019_x64_dvd_09b82a8c.iso cdrom.iso

- Création du fichier de disque dur :

/opt/qemu/bin/qemu-img create -f qcow2 virtioa.qcow2 60G

Vous pouvez désormais démarrer l'installation de Windows comme sur un vrai serveur. Petite particularité toutefois, lorsque l'installation de Windows vous demande de choisir un disque dur où Windows Server sera installé, mais votre liste sera vide, choisissez "Chargez un pilote", "Parcourir" et choisissez "Lecteur de disquette B/storage/2003R2/AMD64", (si vous installez en 64bit), cliquez sur next et vous verrez "HDD RedHat VIRTIO SCSI HDD" maintenant.

Une fois Windows installé, fusionnez les images et fixez les permissions.

F. Kali Linux

Pour Kali Linux, vous avez trois choix :

- soit vous utilisez l'image fournie par EVE-NG, en suivant le même lien que Debian; dans ce cas, il faudra répéter la même manipulation pour le clavier;

- soit vous installez vous-même la distribution et dans ce cas-là, il faudra suivre les mêmes instructions que pour VyOS, OPNSense et Windows à la différence prêt que le dossier se nommera linux-kali-version.

- Soit vous partez de la VM fournie sur le site de Kali Linux et à ce moment-là, il faudra suivre les mêmes instructions que pour le switch Aruba

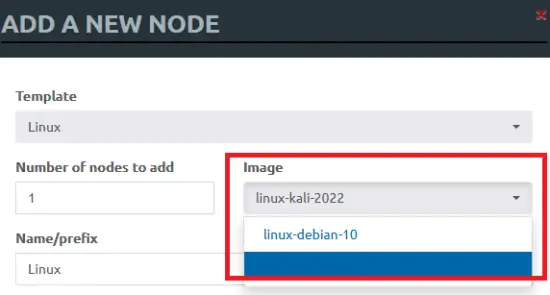

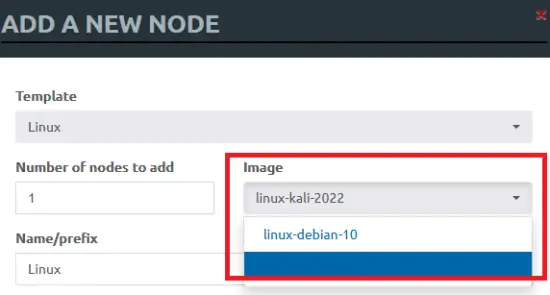

Petite particularité lorsque vous voudrez mettre le nœud sur l'espace de travail : les nœuds Linux sont tous regroupés sous le même nom, il faut ensuite choisir quel Linux vous souhaitez dans le menu déroulant :

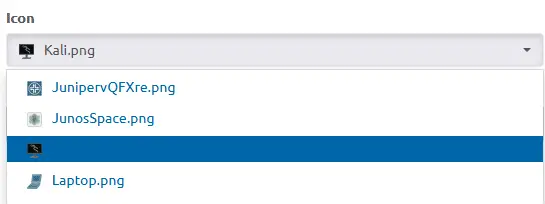

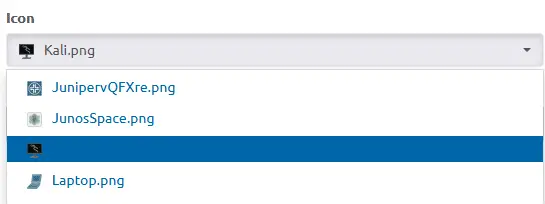

Vous pouvez même personnaliser l'icône pour qu'elle soit plus "Parlante" :

V. Création du lab

Maintenant que toutes nos images sont prêtes, nous allons créer notre VRAI lab sur lequel nous allons travailler.

Pour cela, retourner sur la page d'accueil d'EVE-NG en fermant le lab que nous avons crée pour préparer nos machines. Ce lab étant temporaire, nous allons le supprimer.

Puis, je vais en crée un autre qui couvre mes besoins, bien entendu, pour votre part, vous êtes libres de ne pas suivre ma topologie et de faire comme bon vous semble. De même, si vous souhaitez ajouter d'autres machines, vous avez la procédure pour chacune des méthodes, le but est que votre lab corresponde à vos besoins.

Mon nouveau lab s’appellera donc eJPT (par rapport à la certification préparée). Je rajoute une petite description et je sauvegarde.

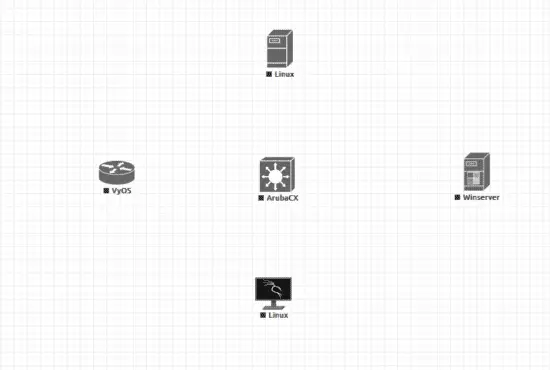

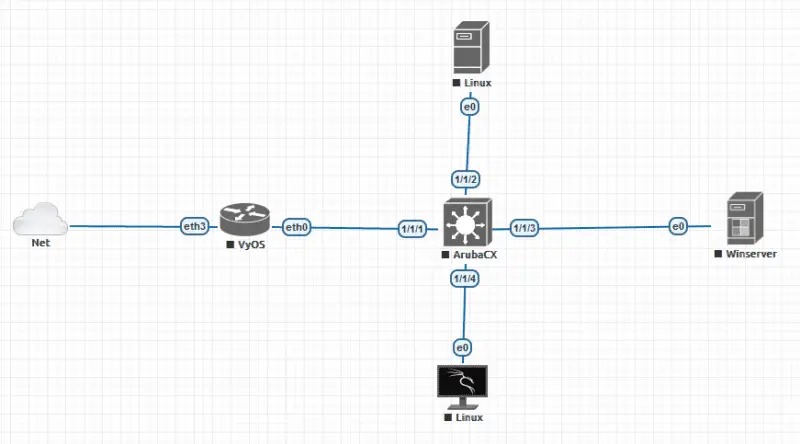

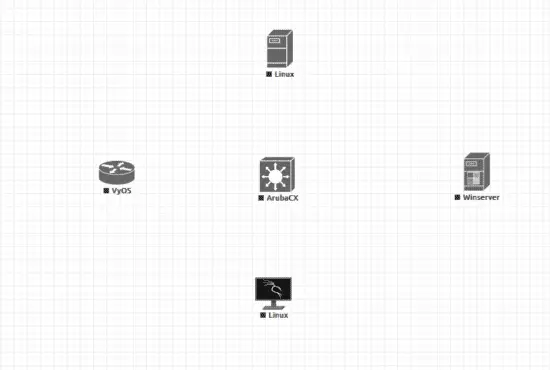

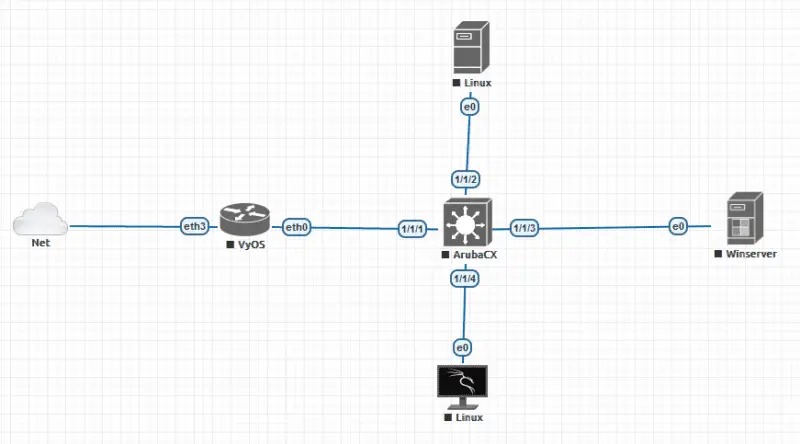

Pour ce nouveau lab, je décide de faire simple : mon routeur VyOS sera en amont, tous les autres périphériques (Debian, Windows et Kali) seront reliés au switch Aruba :

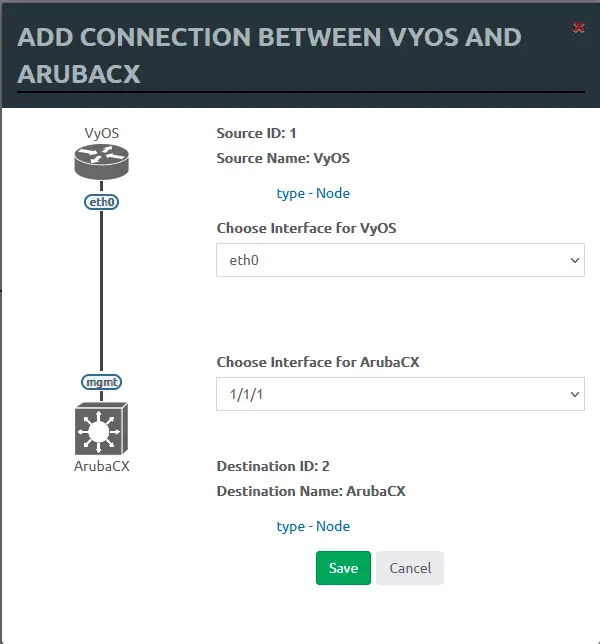

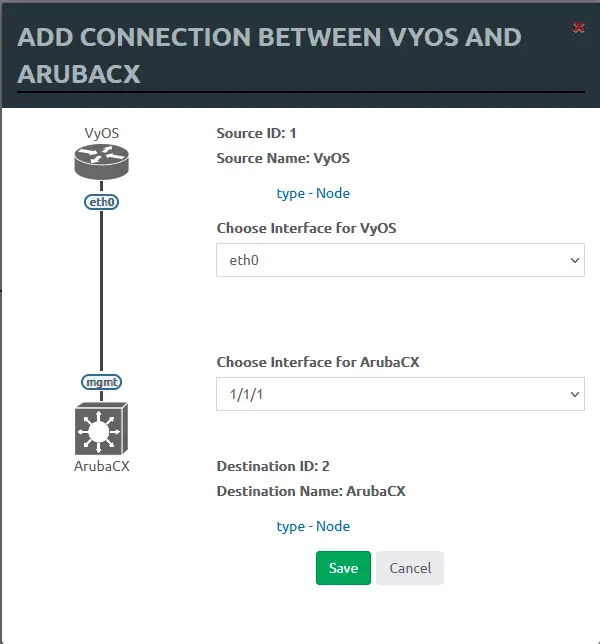

Maintenant que tout est en place, il convient de les relier! Attention, petite particularité d'EVE-NG qui est un peu embêtante : il est impossible de relier un appareil à un autre dès lors qu'ils sont allumés, donc prévoyez vos connexions avant, sinon, il faudra les éteindre, les relier et les rallumer.

Lorsque vous reliez des appareils entre eux, une fenêtre apparait pour vous demander sur quelles interfaces les connecter :

Faites donc attention avec un Firewall par exemple aux interfaces LAN et WAN. Une fois connecté, le nom des interfaces apparaît sur la topologie.

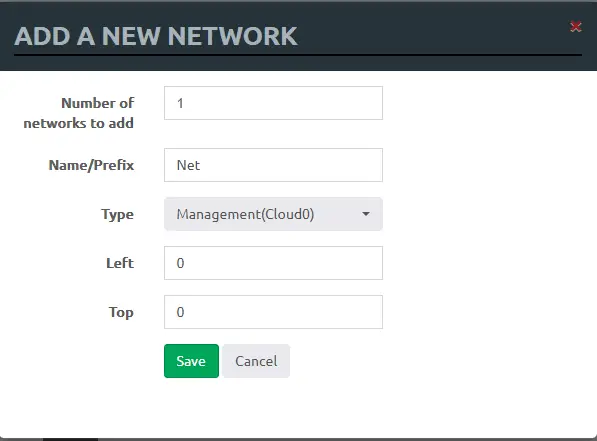

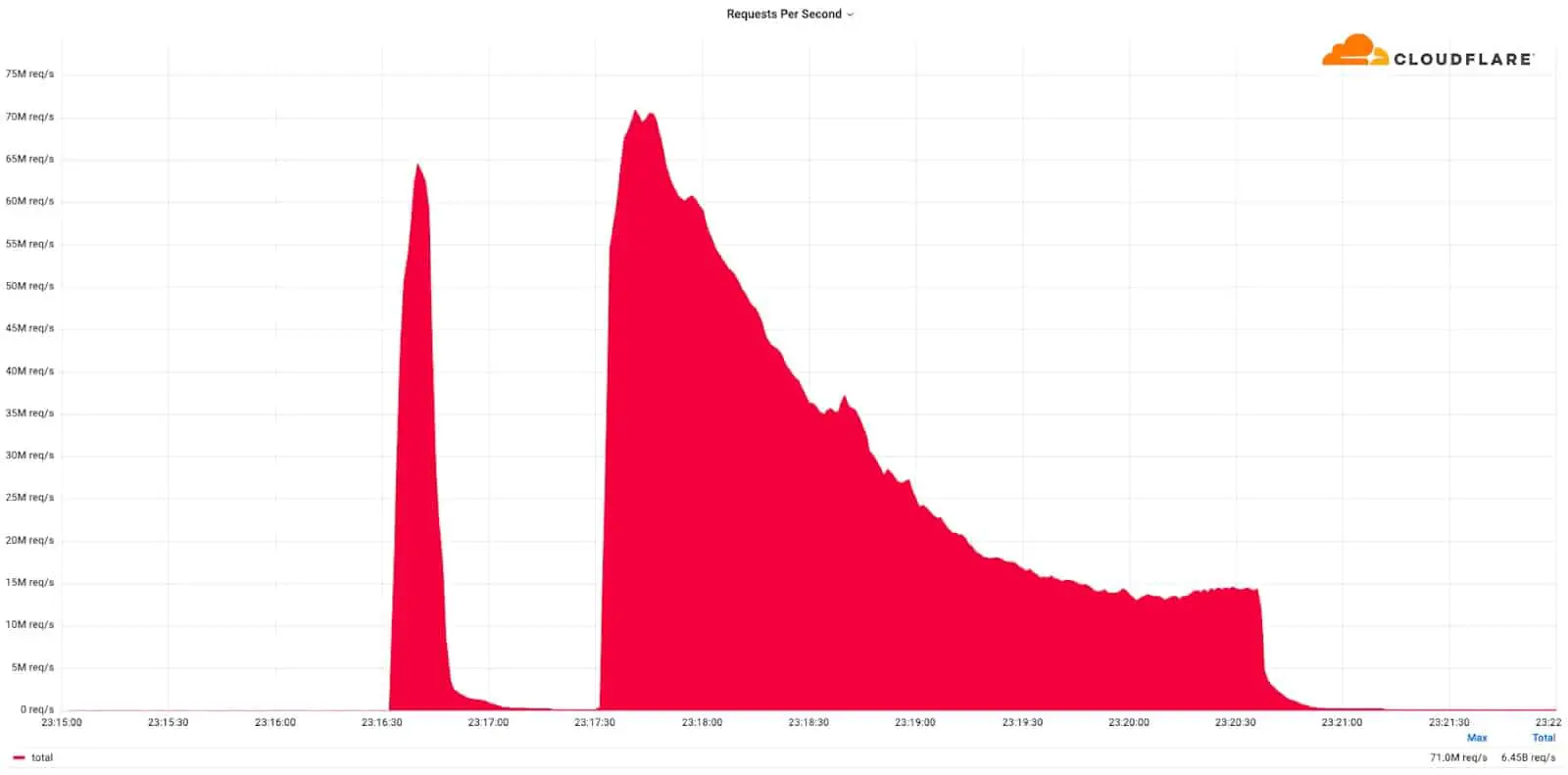

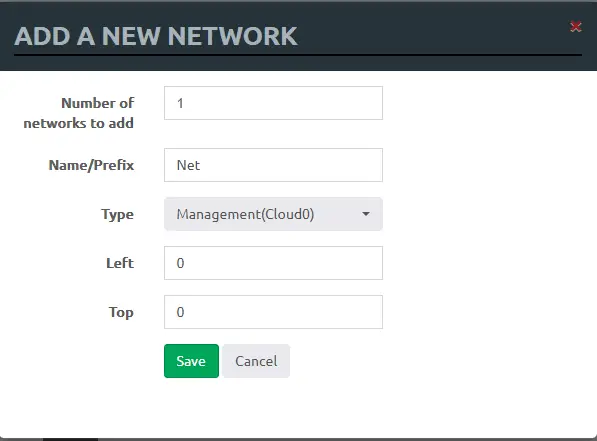

Continuons afin de connecter tout le monde ! Mais attendez! On a pas Internet!

EVE-NG permet d'ajouter des nœuds particuliers : les Networks. Ceux-ci servent à relier des réseaux entre eux ou à relier la topologie au monde réel! Pour notre besoin, nous allons ajouter un objet réseau qui sera mappé à l'interface de management d'EVE-NG (celle grâce à laquelle nous nous connections), notre routeur sera alors en mesure de communiquer avec mon routeur physique pour donner Internet à toute ma topologie!

Une fois ajouté, je connecte le Cloud à mon routeur, ce qui me donne ceci en topologie finale :

Et on allume ! Nous avons désormais un réseau complet et pleinement fonctionnel!

Note : en fonction du routeur choisi, des opérations doivent être faites pour donner Internet aux machines. Si vous utilisez un pare-feu type pfSense, il n'y aura rien à faire à part choisir correctement les interfaces, si comme moi vous êtes sur un routeur VyOS, il faudra activer le NAT, vous pouvez retrouver les instructions ici

Note bis : si votre routeur ne parvient pas à obtenir une adresse IP, c'est peut-être à cause de la protection MAC Spoofing de votre hyperviseur. Il est impératif de la désactiver pour qu'une machine ayant une autre adresse MAC que celle de l'hyperviseur puisse en "sortir". Cette fonctionnalité s'appelle "Usurpation des adresses MAC" sur Hyper-V et "Modification de l'adresse MAC" sur VMWare.

VI. Conclusion

Dans ce tutoriel, je vous ai montré comment crée un lab avec EVE-NG. J'ai volontairement pris comme exemple plusieurs méthodes (ISO, OVA, VM, etc.) afin que vous puissiez ajouter toutes les machines que vous souhaitez. N'hésitez pas à consulter leur site, où sont répertoriées toutes les machines compatibles ainsi que le moyen de les ajouter (certaines ont quelques spécificités).

Non présenté dans ce tuto, il est possible d'ajouter une deuxième carte réseau à votre serveur EVE-NG afin de lui donner accès à d'autres VM de votre Hyperviseur sans pour autant la connecter à votre réseau, pour encore plus de possibilités (à ce moment-là, il faudra choisir "Cloud1" au lieu de "Management").

Le principal avantage de cette solution est la possibilité de tout faire depuis le navigateur, couplé à une solution de VPN, vous aurez un lab disponible de partout et sur n'importe quelle machine.

Bon lab !

L'article

Créer un lab complet avec EVE-NG : Linux, Opnsense, VyOS, Aruba, Windows Server est disponible sur IT-Connect :

IT-Connect.