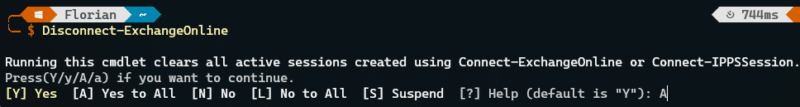

NAS – Test ASUSTOR Lockerstor 4 Gen2 (AS6704T)

jeudi 22 décembre 2022 à 15:42I. Présentation

Dans cet article, je vais vous parler d'un NAS destiné aux professionnels, et plus particulièrement aux TPE et PME : l'ASUSTOR Lockerstor 4 Gen2 (AS6704T). Même si rien ne vous empêche de l'utiliser aussi à la maison car il s'agit d'un NAS au format boitier, et non d'un modèle rackable.

Cette série se décline en trois modèles : Lockerstor 2, Lockerstor 4 et Lockerstor 6 qui contiennent respectivement 2, 4 et 6 baies de disques. Vous l'aurez compris, c'est le modèle avec 4 baies que j'ai eu l'occasion de tester !

Voici les caractéristiques principales :

- CPU : Intel Celeron N5105 @ 2,0 GHz (jusqu'à 2,9 GHz en mode turbo) - Quatre cœurs

- RAM : 4 Go SO-DIMM DDR4 (extensible jusqu'à 16 Go avec 2 x 8 Go)

- Baies de disque :

- 4 baies de disques pour disques 3,5" ou 2,5" - Enfichable à chaud

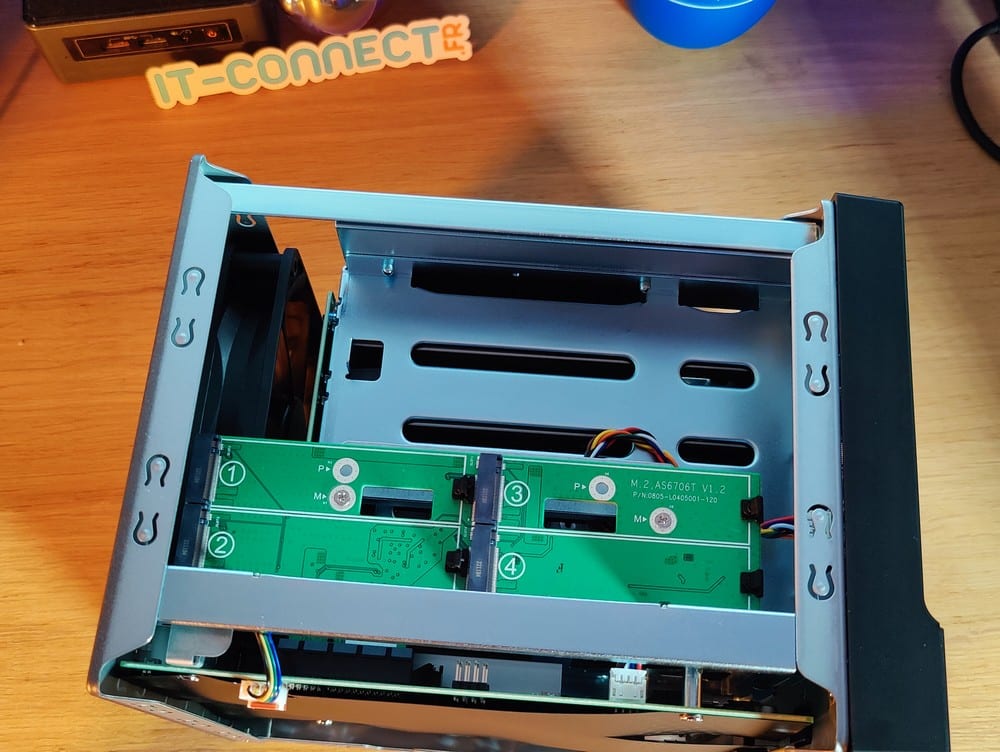

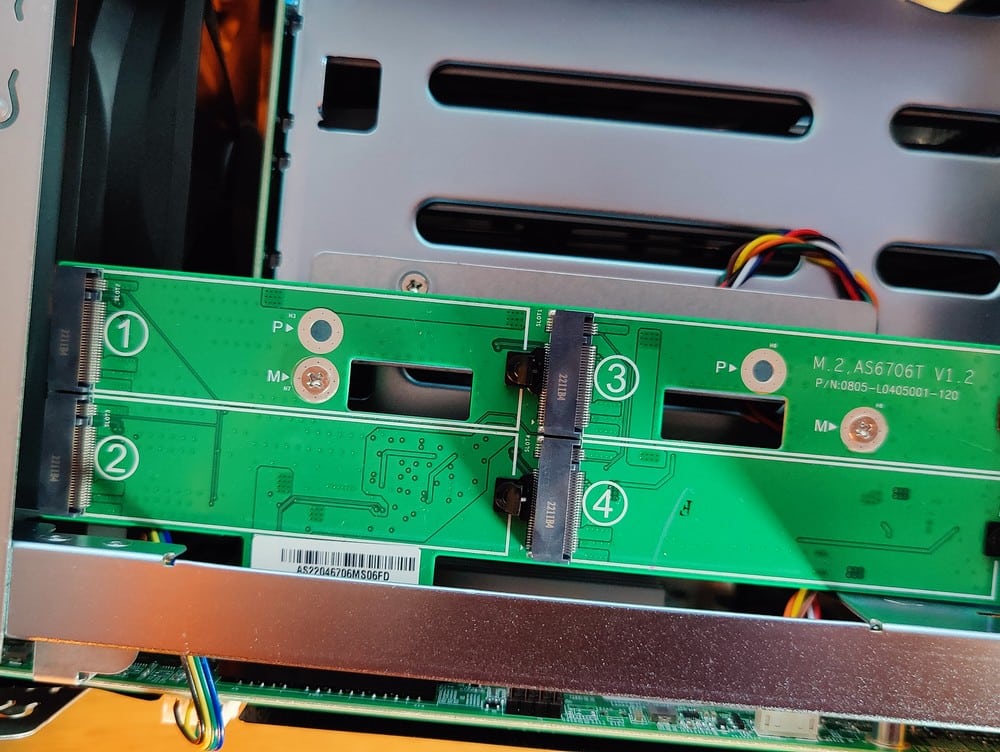

- 4 slots M.2 pour disques SSD NVMe

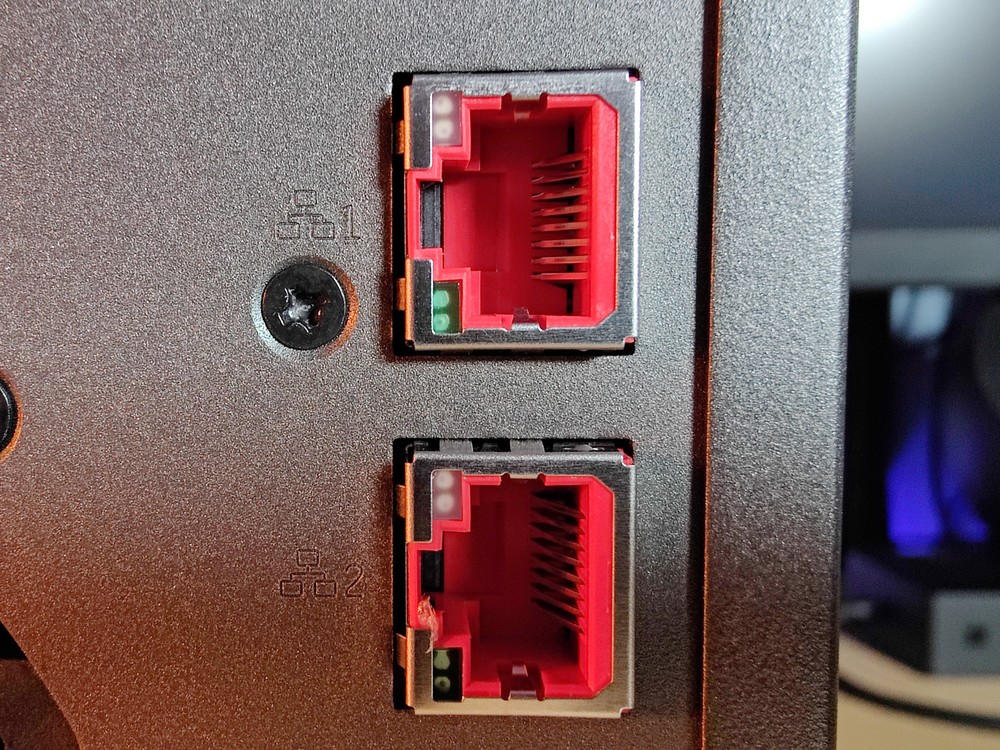

- Interfaces réseau : 2 x 2,5 Gbit/s (RJ45)

- Sortie USB : 2 x USB 3.2 Gen2 dont un à l'avant

- Sortie multimédia : 1 x HDMI 2.0b

- Ventilateur : 120 mm

- Alimentation externe : 90 Watts

- Autre : écran LCD, récepteur infrarouge

- Poids : 2,94 Kg

- Garantie : 3 ans

Puisqu'il s'agit du Lockerstor 4 de seconde génération, on peut se demander, qu'est-ce qui change par rapport à la première génération ?

Même si le boitier reste le même, sous le capot il y a du changement ! Tout d'abord, l'Intel Celeron J4125 est remplacé par l'excellent Celeron N5105 annoncé 31% plus performant.

Ensuite, il y a 4 Go de RAM installée par défaut mais on peut augmenter jusqu'à 16 Go sur cette nouvelle génération contre 8 Go auparavant. On reste sur 4 baies de disques, par contre le nombre de slots M2 est passé de 2 à 4.

Ce nouveau modèle peut accueillir une extension en 10 GbE, ce qui n'était pas le cas de l'ancienne génération. Enfin, il y a eu aussi une mise à niveau des ports USB et HDMI pour supporter des normes plus récentes.

Une upgrade du matériel qui est intéressante et qui devrait nous donner de très bons résultats lors des tests de performances !

II. Déballage, design et montage

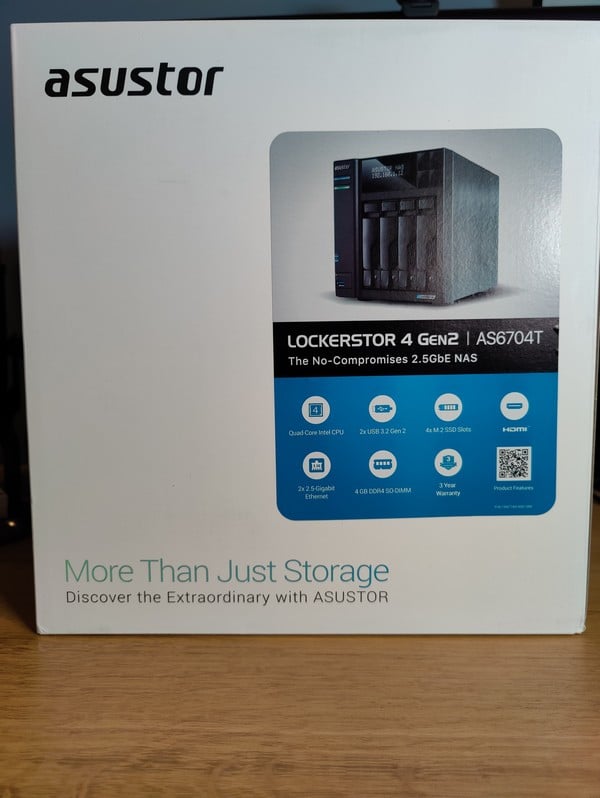

Fidèle à ses habitudes, ASUSTOR propose un packaging soigné où l'on peut apercevoir le NAS, mais aussi avoir la liste complète des caractéristiques, de la connectique et du contenu du package. A l'intérieur, le NAS est bien protégé par de la mousse en plus d'être emballé avec du plastique.

A l'intérieur du carton principal, le NAS est accompagné par une boite cartonnée qui contient deux câbles RJ45, l'alimentation externe, un guide de démarrage rapide, deux kits de visserie (pour disques durs 3,5" et 2,5"), ainsi qu'un support pour fixer le câble d'alimentation.

Depuis plusieurs années, Asustor utilise ce design pour le boitier de certaines gammes de ses NAS. Par rapport à mon NAS ASUSTOR AS6404T que j'utilise depuis 2017, le boitier est exactement le même si ce n'est qu'il y a un badge "Lockerstor" en bas à droite sur cette nouvelle génération. En même temps, ce boitier métallique avec une façade en plastique est de très bonne qualité et il a de nombreux atouts : écran LCD, port USB en façade, baies de disques verrouillables, LEDs d'état, etc. Les véritables évolutions se situent sous le capot !

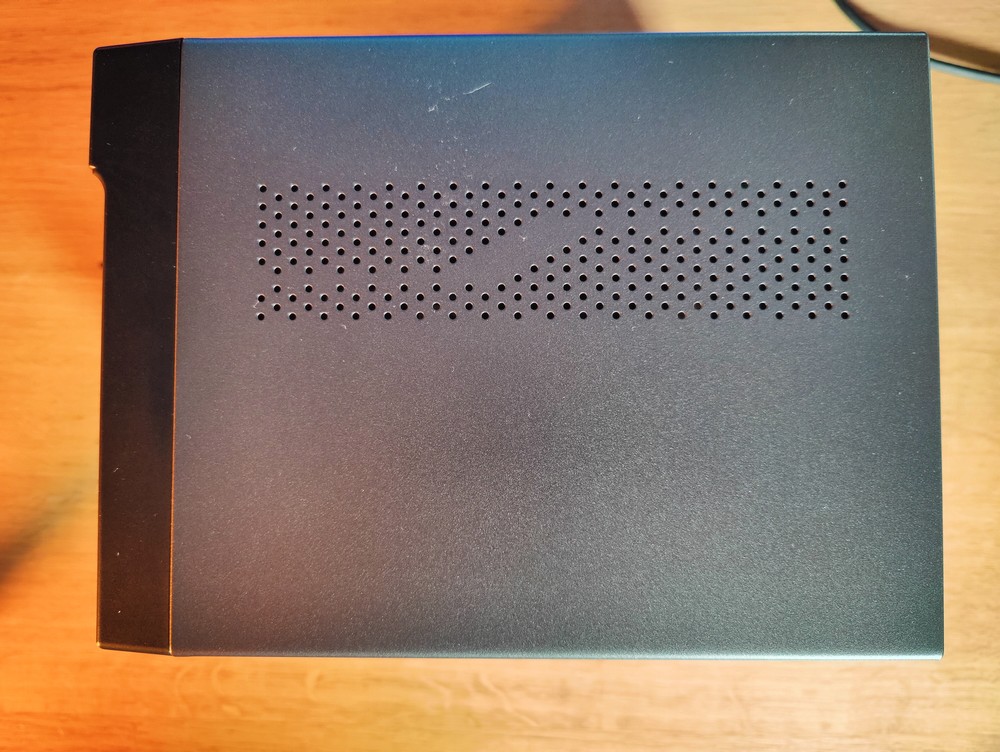

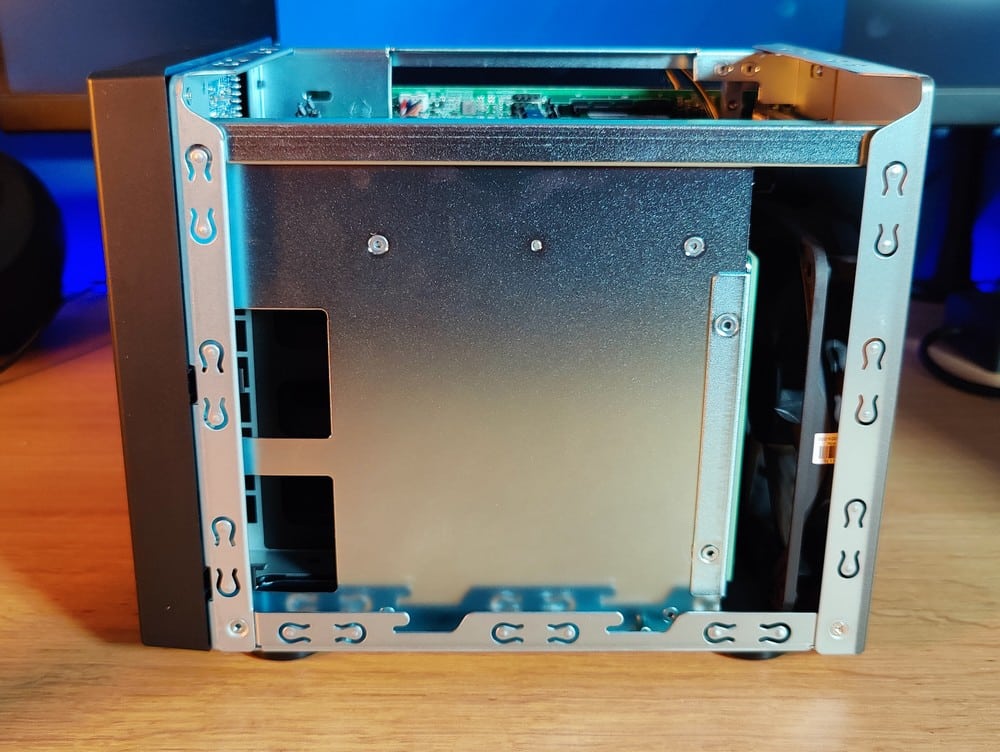

Sur l'un des deux côtés, on a une aération sur le même principe que sur le dessus du NAS. Tandis qu'en dessous, il y a 4 pieds anti-dérapants et anti-vibrations. Les disques apprécieront.

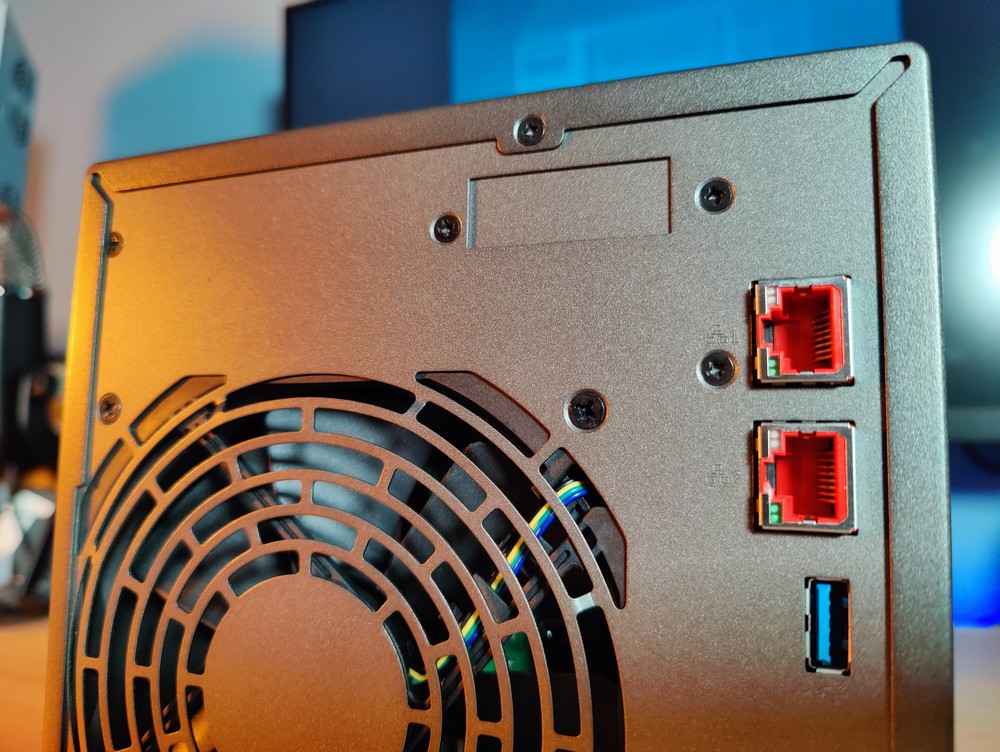

A l'arrière, l'imposant ventilateur est accompagné par deux interfaces réseaux, un port HDMI et un port USB. Personnellement, cela ne me gêne pas qu'il y ait un seul port USB à l'arrière, mais en fonction de vos besoins il faut en tenir compte.

En pratique, il sera possible d'utiliser ces deux cartes de manières indépendantes, mais aussi de réaliser de l'agrégation de liens pour avoir un lien 5 Gbit/s. Il sera nécessaire d'avoir un switch avec des ports 2,5 Gbit/s qui supporte l'agrégation de liens pour en profiter pleinement. Sinon, sachez aussi que ces interfaces peuvent fonctionner en 1 Gbit/s si vous n'êtes pas encore équipé mais que vous envisagez de mettre à niveau votre réseau par la suite.

Pour accéder aux emplacements pour les disques SSD NVMe, il n'y a que 3 vis à retirer à l'arrière du boitier. Ce qui permet de retirer la coque métallique principale et d'accéder aux 4 emplacements numérotés. L'accès est très facile comme vous pouvez le constater sur les images ci-dessous. Il est à noter également que l'aération sur le dessus du boitier correspond exactement à l'emplacement de ces 4 slots. Par contre, pour la RAM, c'est plus compliqué car il faut démonter la carte mère : c'est réalisable mais plus à risque.

Mais au fait, que peut-on faire avec ces 4 emplacements pour SSD NVMe ? Vous avez le choix puisqu'ils peuvent servir à monter un cache, à monter un espace de stockage ou bien les deux. En effet, on peut imaginer un cache SSD avec deux disques et un volume avec deux autres disques SSD, en plus du volume principal avec les 4 baies de disques.

En terme d'évolution, sachez qu'il est possible d'ajouter une carte réseau 10 Gbit/s mais cela implique de retirer la carte avec les 4 slots M.2 C'est dommage car pour exploiter toute la puissance du 10 Gbit/s, c'est bien d'avoir du SSD NVMe au sein du NAS. Sinon, pour avoir des baies de disques supplémentaires, il est possible de connecter une unité d'expansion ASUSTOR (en USB).

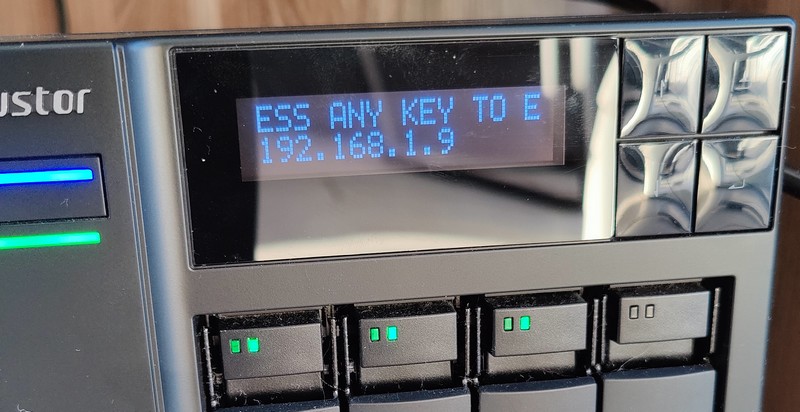

Avant de passer à la suite de cette découverte, quelques mois sur l'écran LCD. Il permet de visualiser l'état du NAS et d'avoir des informations sur la configuration, y compris la configuration réseau de chaque interface. Par ailleurs, grâce aux boutons situés à droite de l'écran, il est possible de naviguer dans les menus, de déclencher une sauvegarde One Touch ou d'arrêter l'appareil.

III. Le système d’exploitation ADM 4.0

A. Initialisation du NAS

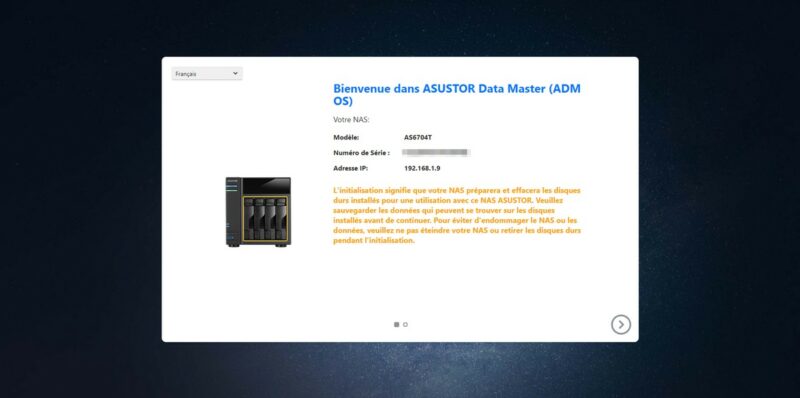

Pour initialiser le NAS, il y a le choix entre l'application de bureau Asustor Control Center, l'application mobile AiMaster ou encore l'écran LCD du NAS qui nous invite à initialiser le NAS. Par ailleurs, à partir du moment où l'on a récupéré l'adresse IP du NAS, on peut se connecter sur son interface Web pour l'initialiser (https://<IP du NAS>:8001). Avant de lancer l'initialisation, le NAS vérifie la présence éventuelle d'une mise à jour et procède à son installation.

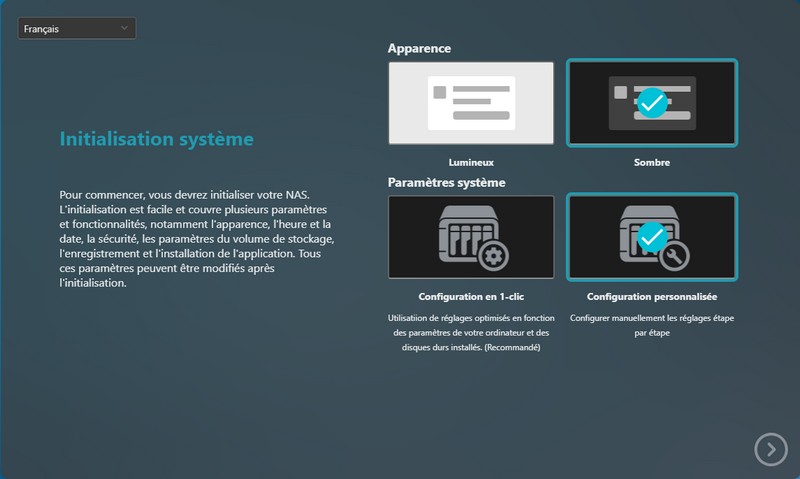

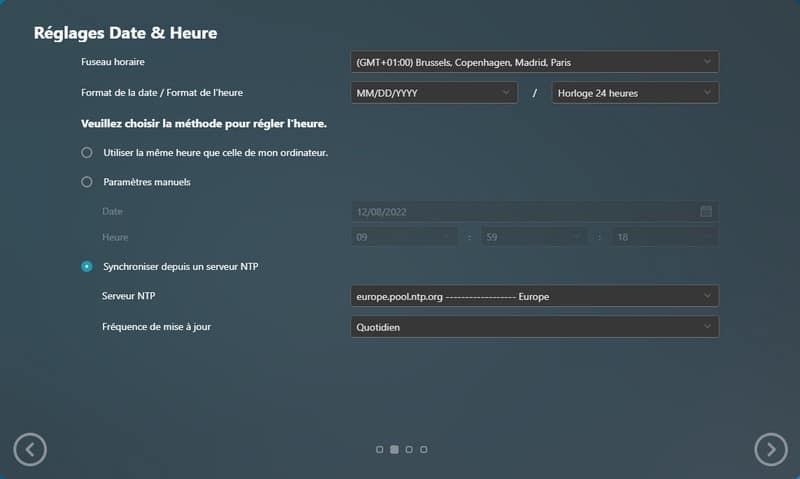

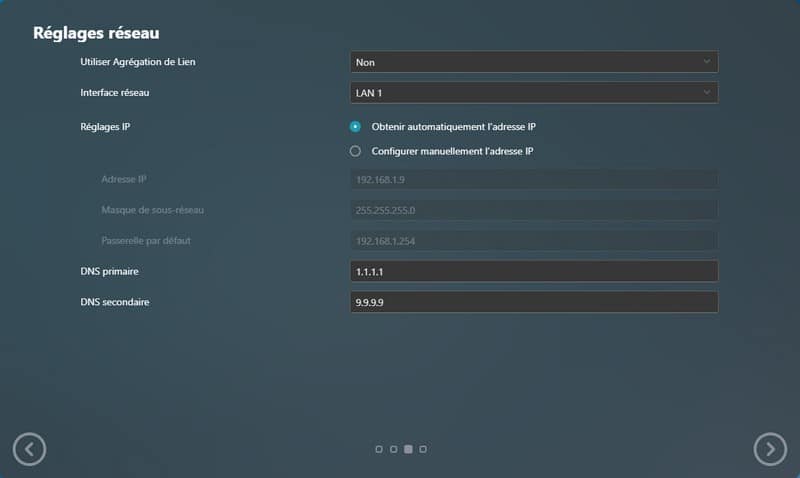

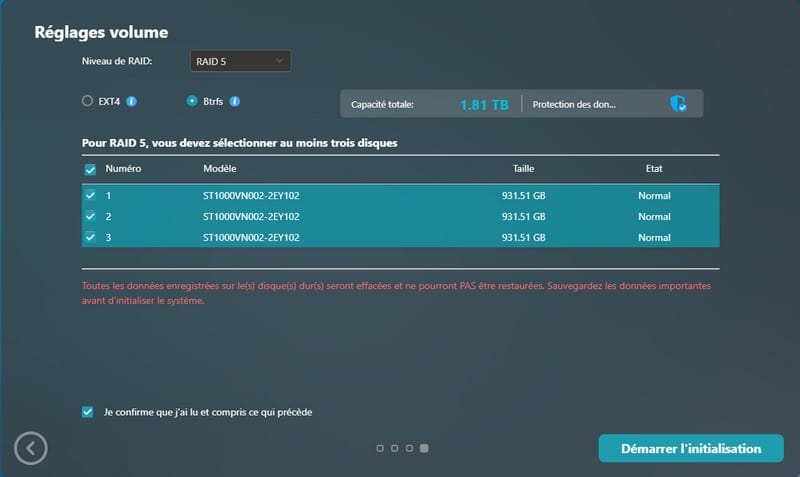

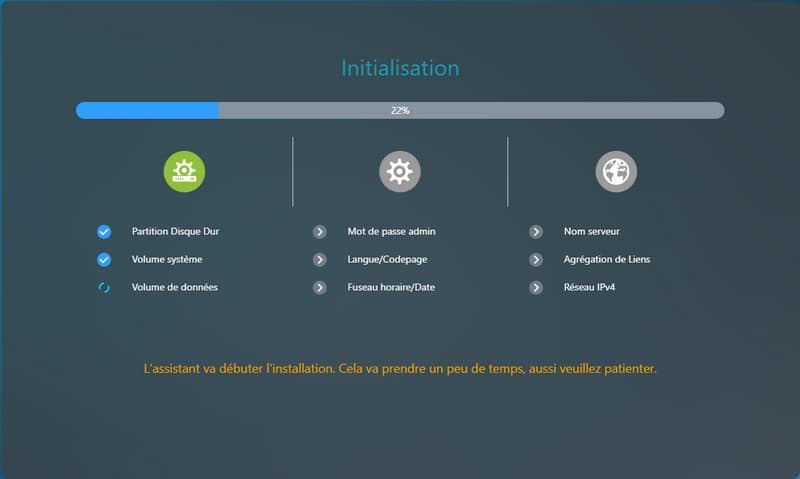

Le processus d'initialisation se découpe en 4 étapes avec le mode personnalisé :

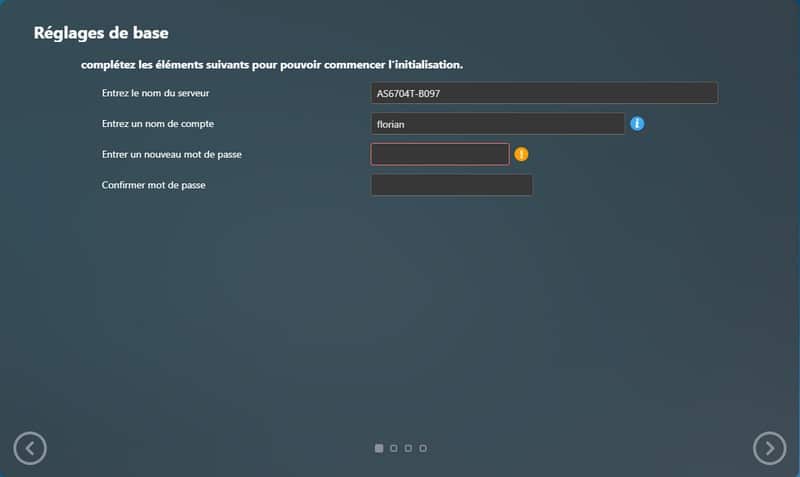

- Définir le nom du NAS, ainsi qu'un compte administrateur et son mot de passe (on peut choisir le nom que l'on souhaite pour le compte)

- Définir la date et l'heure, ainsi que le serveur de temps à utiliser

- Configurer le réseau, avec ou sans agrégation de lien

- Configurer le stockage, c'est là que l'on crée un volume RAID à partir des disques insérés dans le NAS

Ce modèle prend en charge les types de RAID suivants : RAID 0, RAID 1, RAID 5, RAID 6, RAID 10 ainsi que le mode JBOD. Puisque j'utilise 3 disques, je pars sur un volume RAID-5 monté en Btrfs de façon à profiter des clichés instantanés (ce qui n'est pas possible avec l'EXT4). Enfin, il ne reste plus qu'à patienter pendant l'initialisation du système...

Une fois que c'est fait, le système nous propose d'effectuer l'enregistrement du NAS. Cela peut être fait plus tard. C'est utile pour certaines fonctionnalités notamment le DDNS.

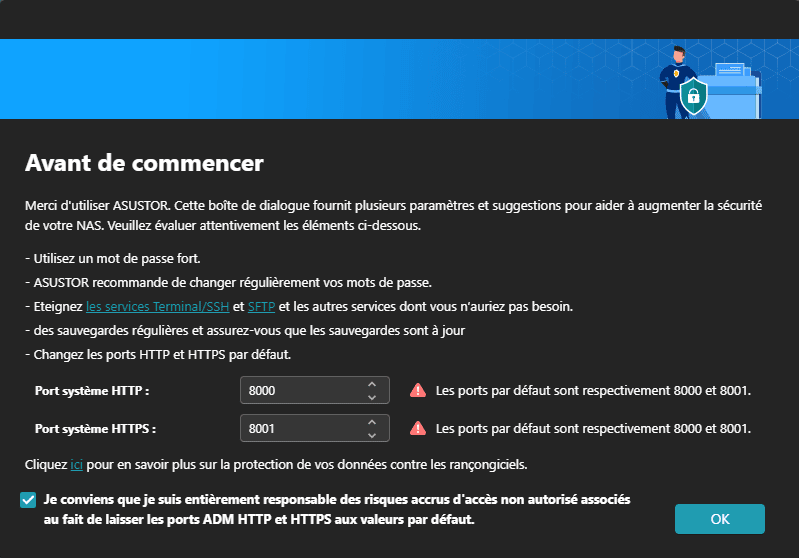

L'interface d'ADM s'affiche. Le système nous recommande de réaliser certaines actions pour augmenter la sécurité du NAS, notamment de changer les ports par défaut utilisés par l'interface de gestion. C'est intéressant car si l'on applique ces recommandations basiques, cela permettra de réduire fortement les risques de compromission.

Bienvenue sur ADM 4.1 ! Plus précisément, c'est la version 4.1.0.RLQ1 qui est utilisée pour ce test.

B. Découverte du système ADM 4.1

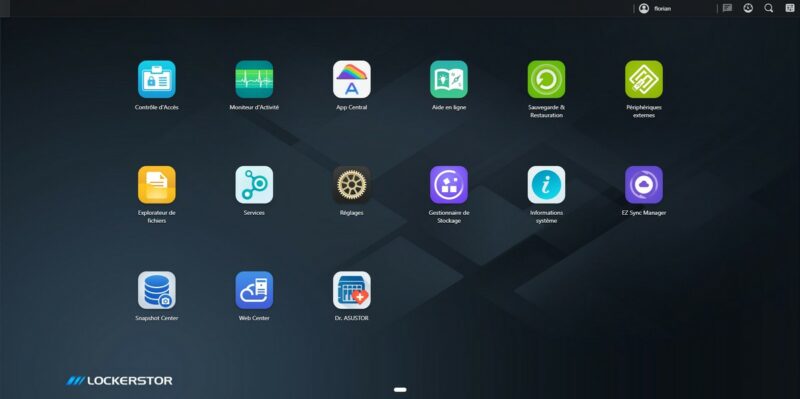

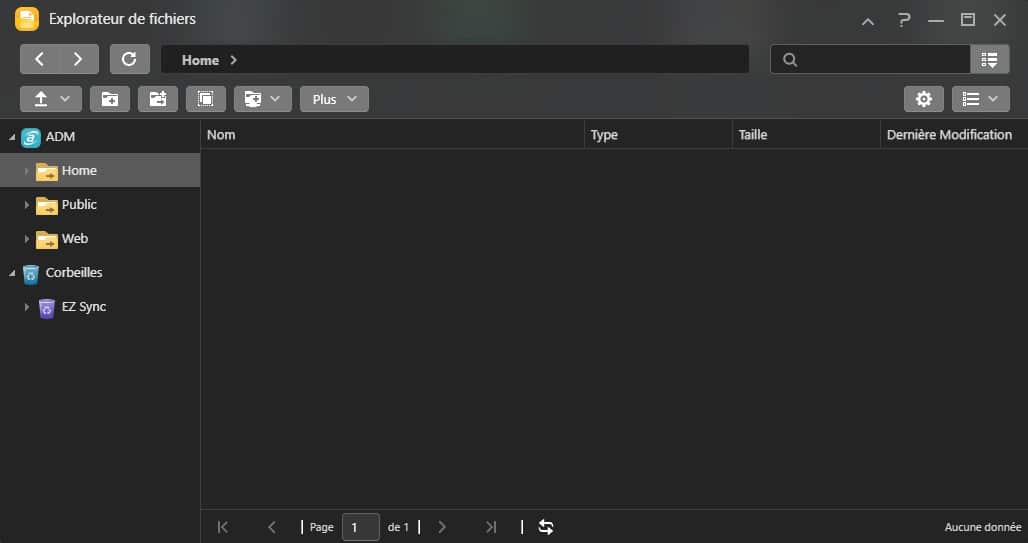

L'interface de gestion du NAS se présente sous la forme d'un Bureau virtuel où l'on peut ouvrir différentes applications au sein de fenêtre, comme on le fait sur une machine Windows ou Linux. C'est intuitif et pratique, et surtout on est pas perdu. Cela fait plusieurs années qu'ASUSTOR travaille sur l'ergonomie et sur la fluidité de son système. Aujourd'hui, on a une interface qui est aboutie. Elle est agréable à utiliser et elle n'est pas sans rappeler le design de Windows 11 puisque les fenêtres ont des coins arrondis.

Les tuiles présentes sur le Bureau virtuel permettent d'accéder aux applications de gestion d'ADM, ainsi qu'à l'Explorateur de fichiers, aux magasins d'applications et aux réglages. Ce bureau virtuel peut être réorganisé puisque l'on peut ajouter des icônes mais aussi créer des groupes. Grâce à une fonction "Snapshot", on peut créer une sauvegarde de la disposition de son bureau afin de la restaurer à n'importe quel moment.

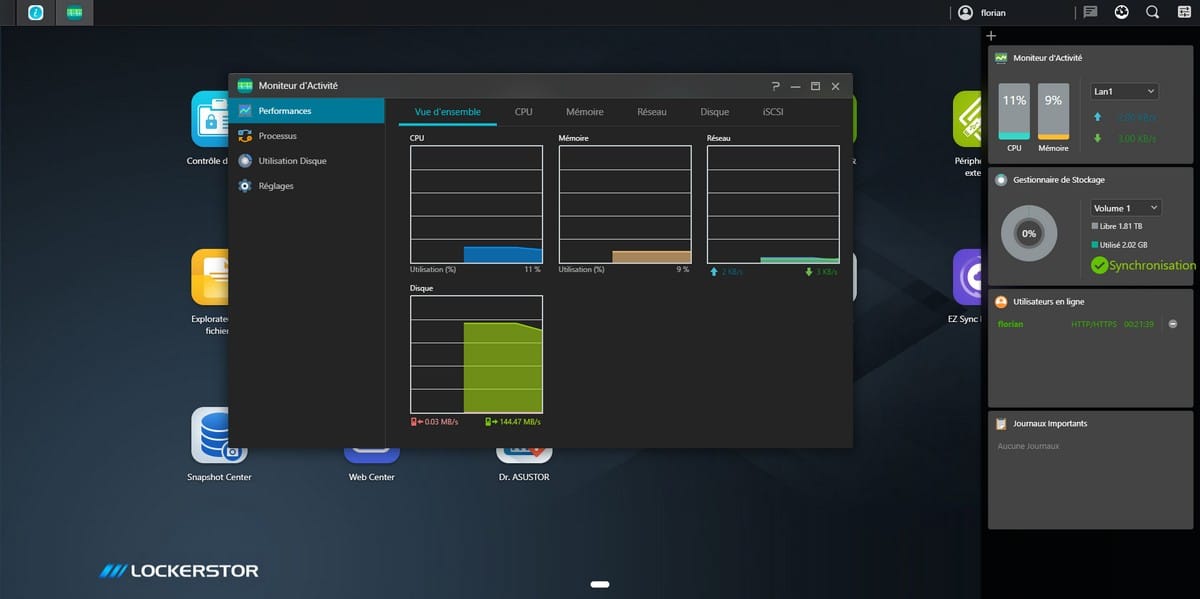

En complément, on peut activer un panneau latéral qui peut contenir jusqu'à 4 widgets différents (utilisateurs connectés, utilisation des ressources du système, état du stockage et journaux). Chaque widget intègre un raccourci permettant d'ouvrir l'application correspondante afin d'avoir des détails supplémentaires.

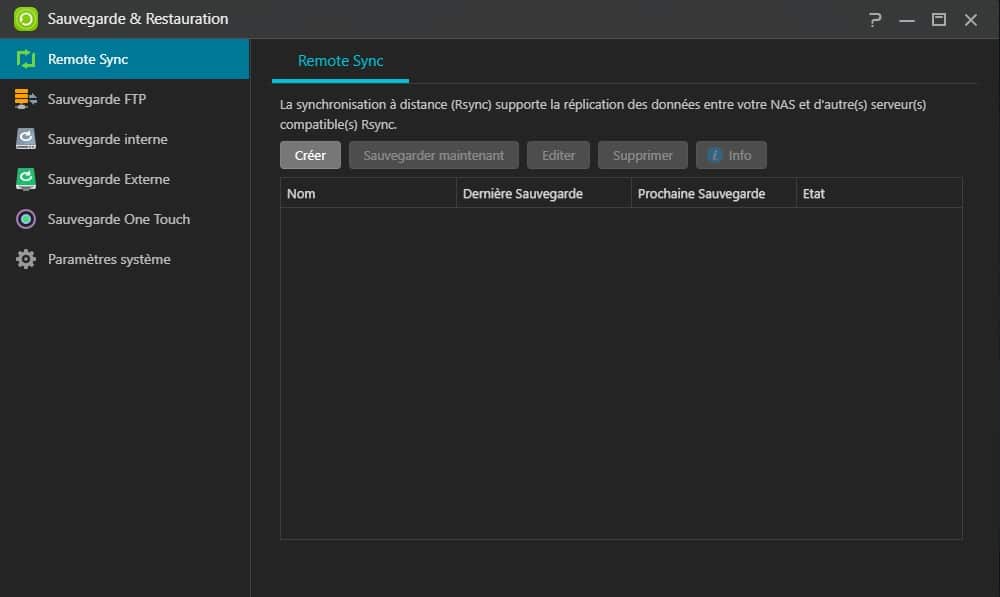

Par défaut, le système ADM est livré avec toutes les fonctions nécessaires pour héberger des données, créer des utilisateurs et des groupes, et partager les données. C'est important de le rappeler, car à la base, c'est l'objectif d'un NAS. Ainsi, voici une liste, non exhaustive, des fonctions natives :

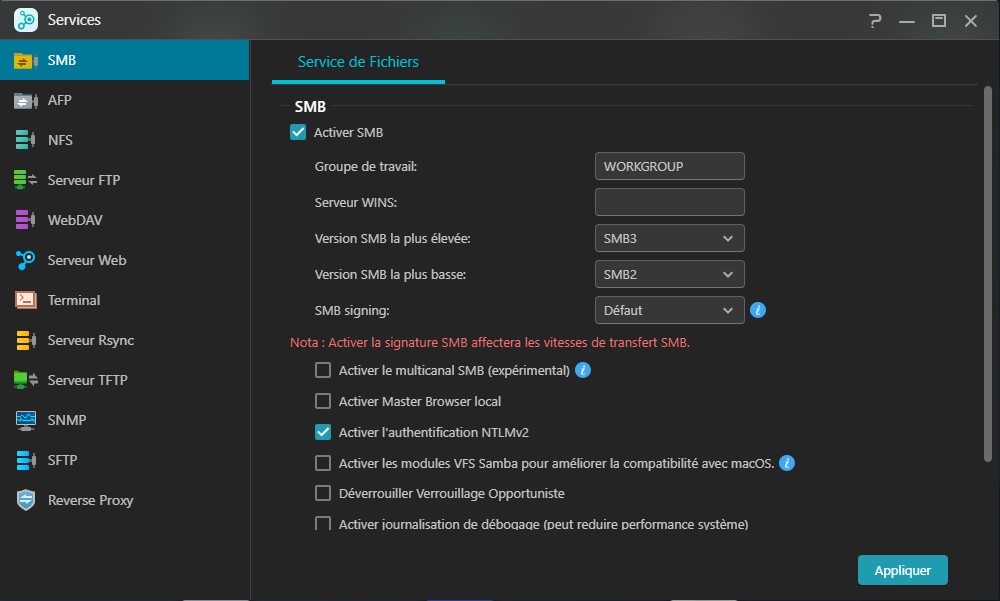

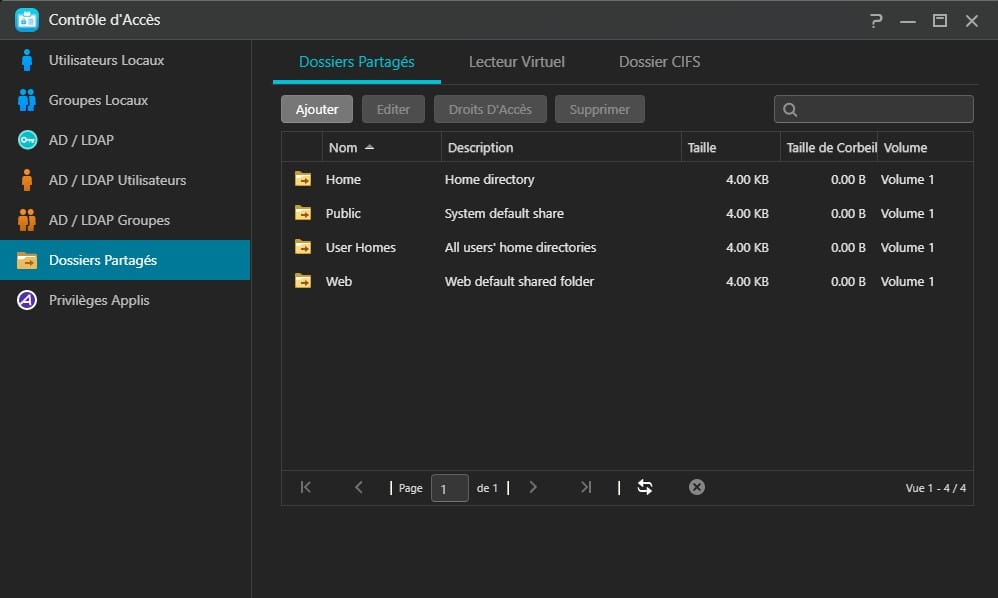

- Création de partages de fichiers, avec gestion des droits, mais aussi l’utilisation de certains protocoles (SMBv3, AFP, etc)

- Création de comptes utilisateurs ou de groupes, avec possibilité de lier le NAS à un serveur Active Directory / LDAP

- Configuration du réseau (adresse IP, DNS, association de cartes réseau, création d’un serveur DHCP, etc.)

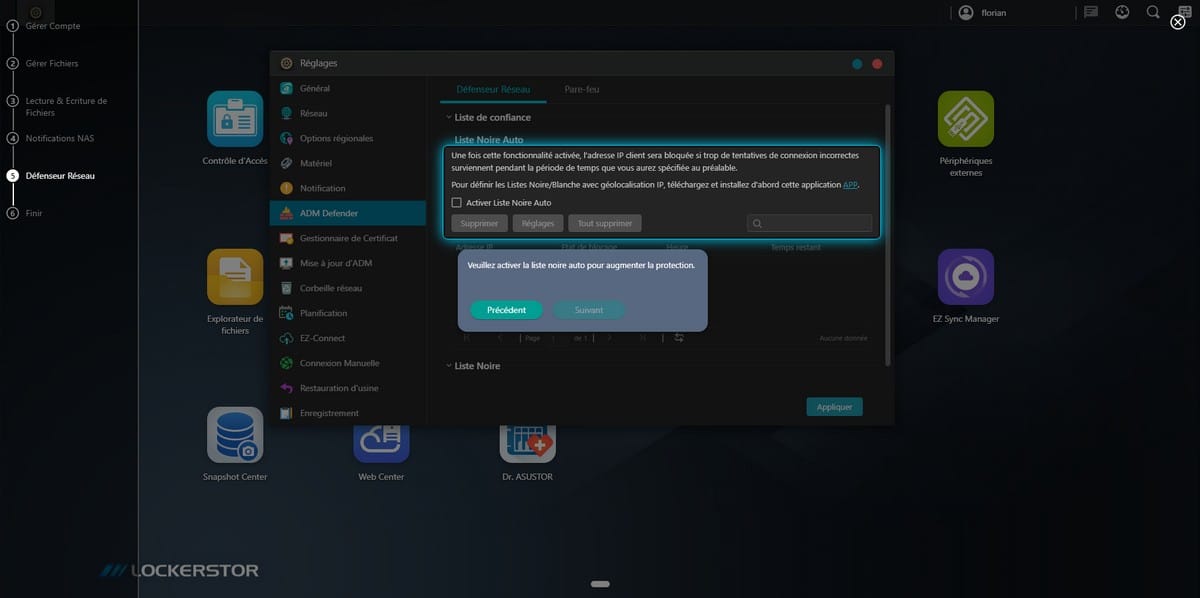

- Configuration du pare-feu ADM Defender pour gérer les flux entrants et sortants de votre NAS

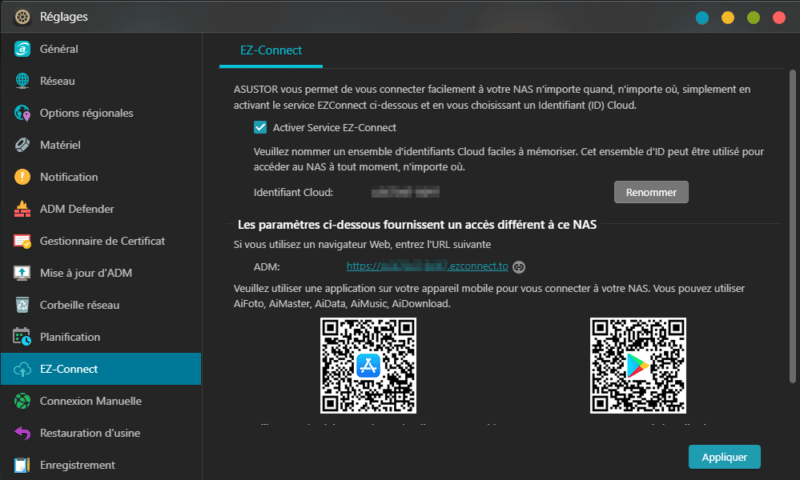

- Activer la fonctionnalité EZ-Connect pour se connecter à distance, facilement, à votre NAS à l’aide d’un nom personnalisé

- Gestion de l’alimentation (mise en veille des disques durs, démarrer et éteindre le NAS selon un planning, vitesse du ventilateur, etc.)

- Démarrage via le réseau, depuis le LAN (Wake on LAN), mais aussi le WAN (Wake on WAN)

- Monitoring du système (CPU, RAM, disque, réseau, processus)

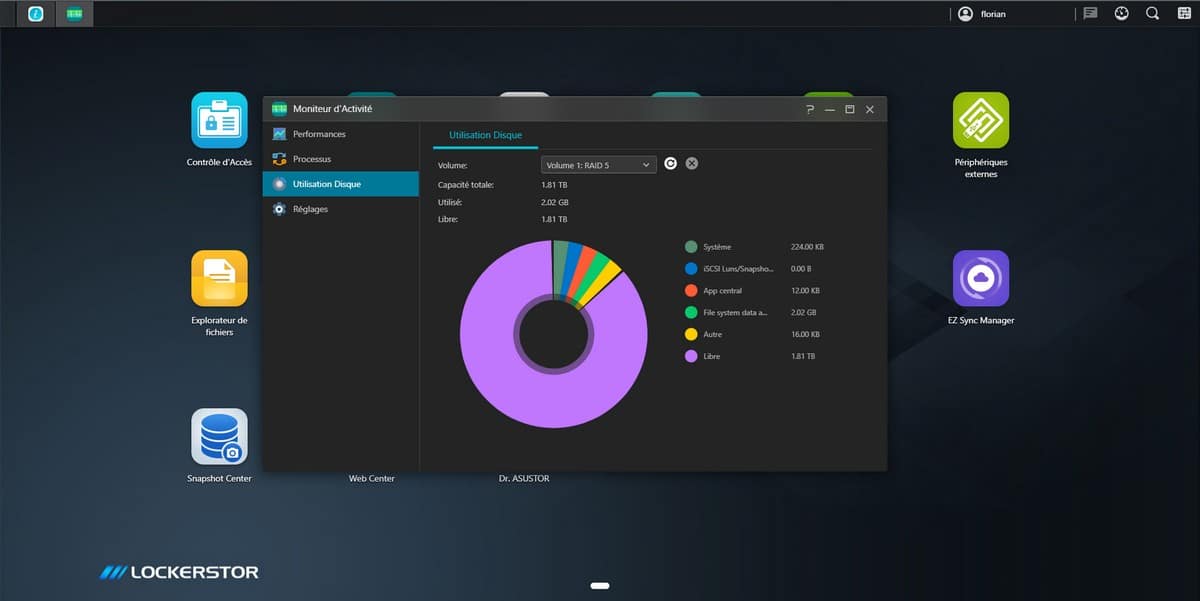

- Gestion du stockage (espace utilisé, volumes, cible iSCSI, etc.)

- Etc...

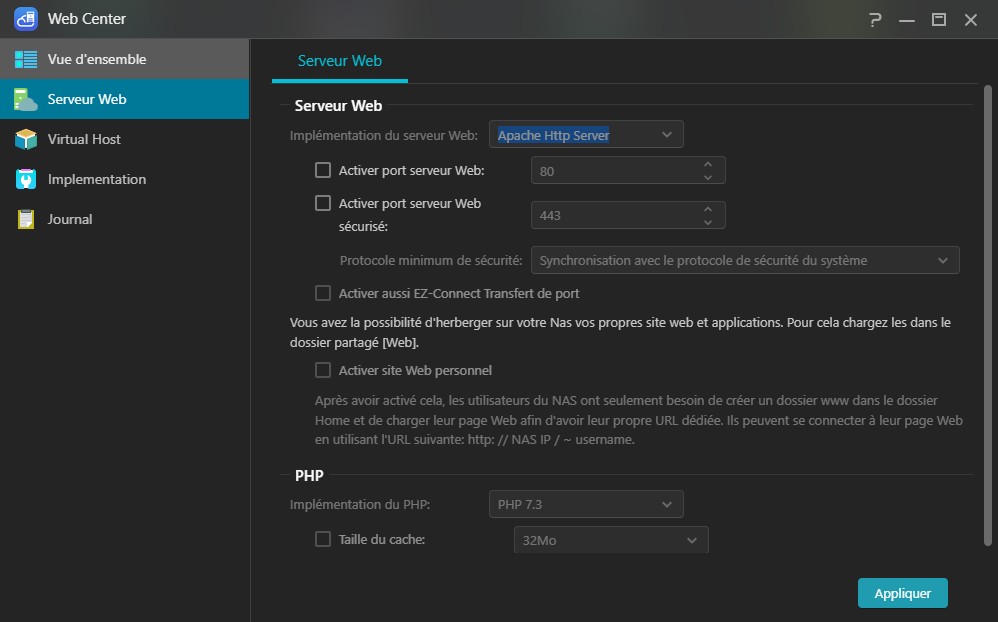

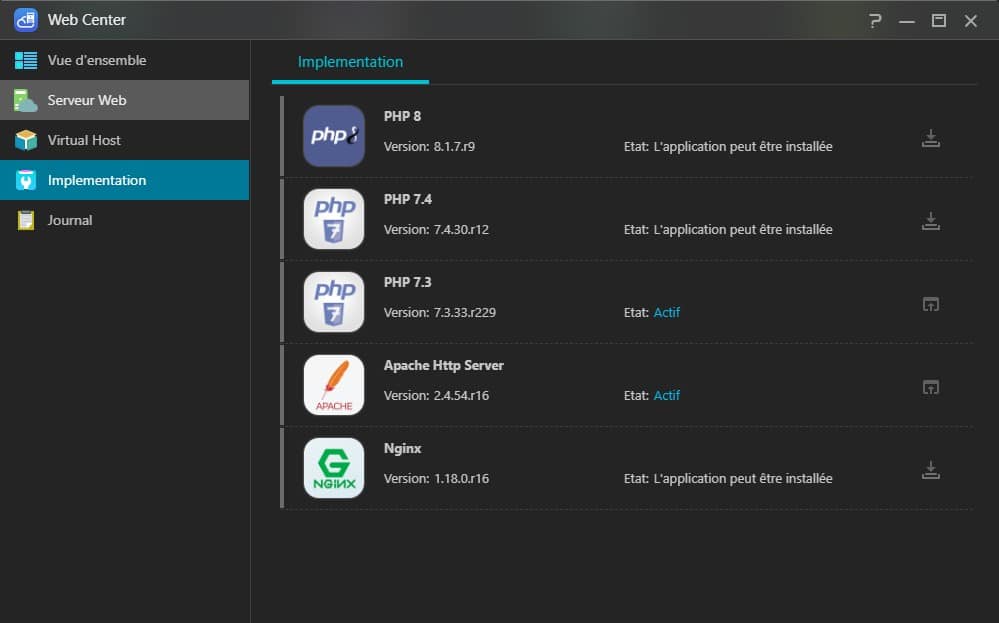

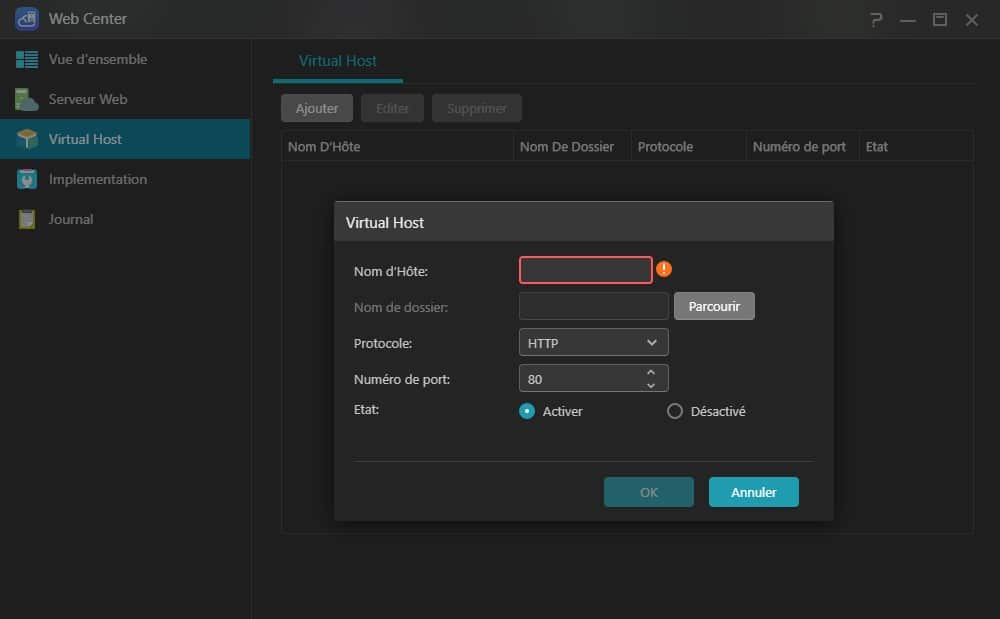

Sur un NAS ASUSTOR, il est possible d'héberger des applications Web puisque le système prend en charge Apache, PHP et MySQL. Pour que ce soit plus simple à gérer pour l'utilisateur, ASUSTOR a regroupé toutes ces fonctions dans une application nommée "Web Center".

Par défaut, Apache est installé mais on peut aussi utiliser Nginx. En ce qui concerne PHP, c'est la version PHP 7.3 qui est automatiquement installée : c'est dommage car elle n'est plus supportée depuis fin 2021, donc ADM devrait plutôt installer PHP 8. Personnellement, je pense que ce serait bien qu'ASUSTOR intègre aussi la partie base de données au sein de cette interface. Sinon, cette application est une très bonne idée et elle simplifie la configuration du serveur Web. Avec ADM 4.2 qui vient de sortir, il est possible de définir un certificat SSL sur les connexions HTTPS.

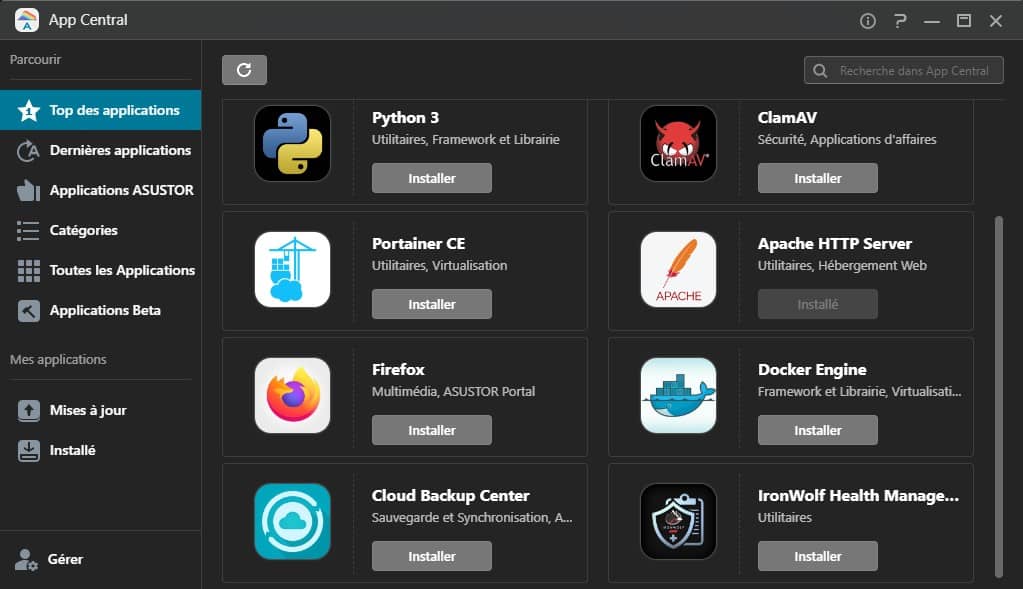

B. Le magasin d'applications

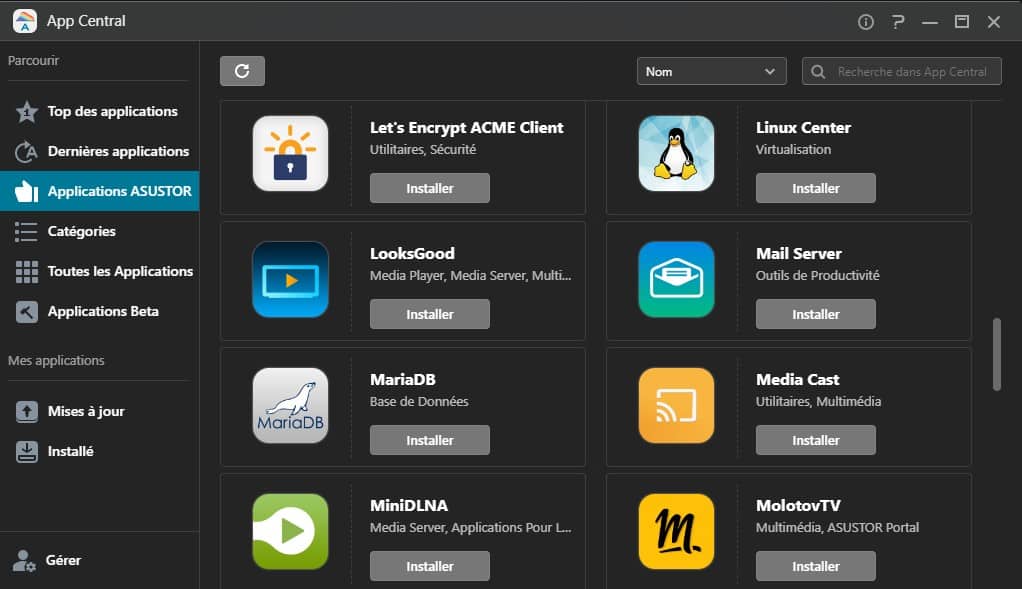

Depuis plusieurs années, les NAS sont livrés avec des fonctionnalités natives mais cette liste n'est pas figée puisque l'on peut ajouter de fonctionnalités supplémentaires grâce au magasin d’applications. Ici, il s'agit de l’App Central. Il contient des applications développées par ASUSTOR, mais aussi des applications proposées par des développeurs tiers.

L'App Central contient plusieurs sections, notamment les applications officielles, les meilleures applications et ensuite on peut rechercher les applications par catégories (sécurité, base de données, domotique, hébergement Web, gestion de contenu, etc.).

Voici quelques applications disponibles dans l’App Central d’ASUSTOR :

- Mise en place d’un serveur VPN (OpenVPN, IPSec, etc.)

- Création de containers avec Docker Engine et gestion des containers avec Portainer

- Mise en place de la solution de sauvegarde Nakivo Backup (une licence additionnelle est nécessaire) ou UrBackup (open source)

- Mise en place d'un serveur de messagerie avec Mail-Server

- Mise en place d'un serveur de centralisation des logs avec Syslog Server

- Gestion de caméras de surveillance avec Surveillance Center

- Création d'un serveur multimédia avec Plex

- Création d'une plateforme de streaming avec ASUSTOR Live

- Externalisation de ses données en créant une sauvegarde Cloud avec Cloud Backup Center

- Gestion des mots de passe avec Bitwarden

- Mise en place d’un serveur applicatif Tomcat

- Etc...

Pour héberger des applications, c'est super intéressant d'avoir accès à Docker, notamment pour faire sa veille informatique avec une instance FreshRSS par exemple. Cela signifie aussi qu'avec Docker (ou Portainer), on peut installer sur son NAS ASUSTOR des applications qui ne sont pas encore publiée dans le magasin App Central.

Pour aller plus loin, il est possible d'installer l'application VirtualBox dans le but de créer une ou plusieurs VMs sur son NAS ! Ce modèle dispose de 4 Go de RAM (extensible jusqu'à 16 Go) donc pour faire une VM Linux ou un Windows Server en mode Core, c'est faisable.

Au-delà des applications destinées au système ADM en lui-même, ASUSTOR propose des applications pour interagir avec son NAS depuis son smartphone ou sa tablette (AiMaster, AiData, AiMusic, AiDownloads, etc.). Quant à l'accès à distance, il est à portée de tout le monde grâce à la fonction "EZconnect.to" qui permet d'avoir un identifiant Cloud associé à son NAS et d'y accéder depuis n'importe où.

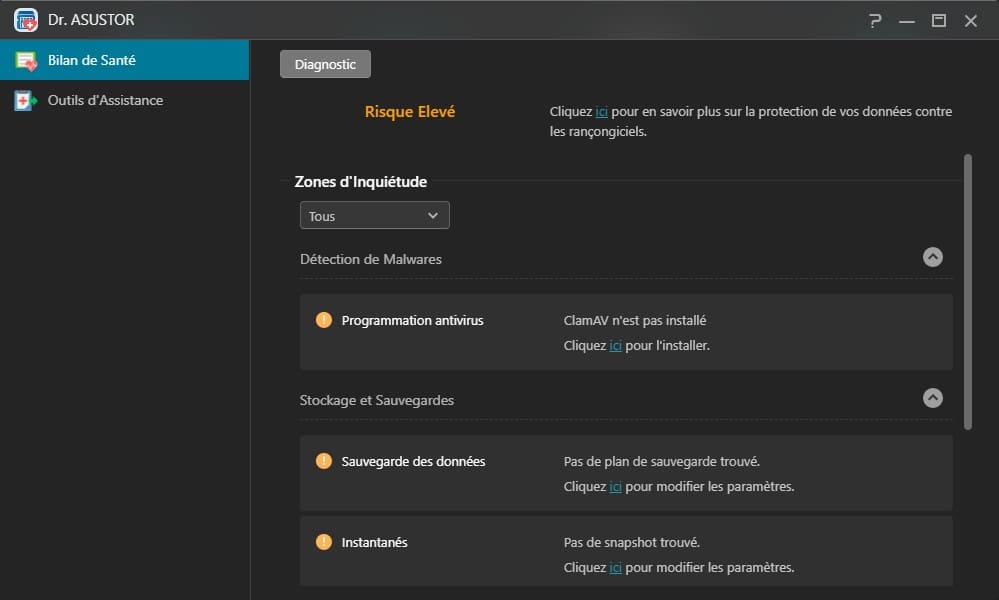

C. L'application Dr. Asustor

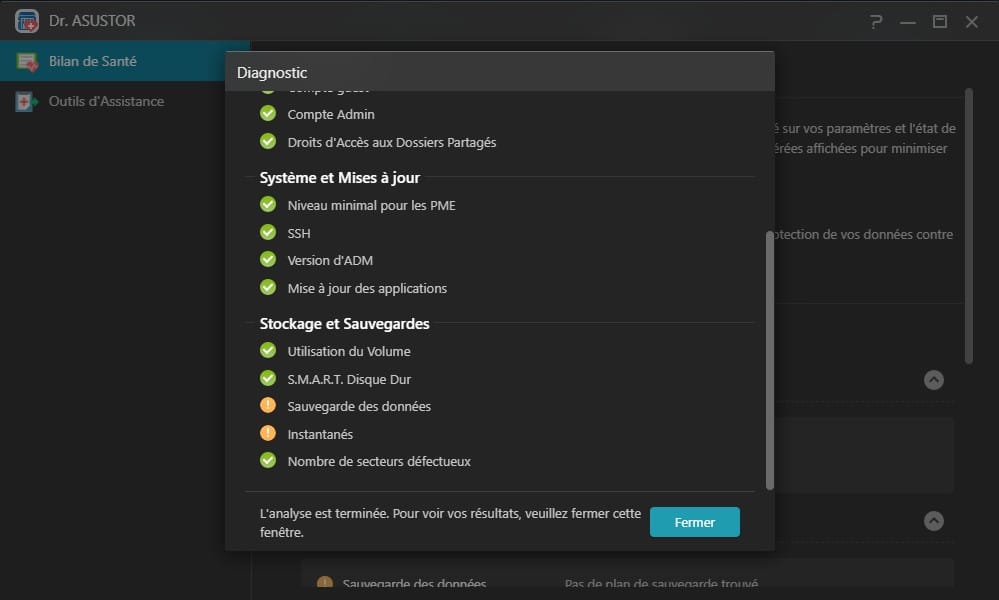

L'application Dr. Asustor est là pour analyser votre NAS et indiquer son état de santé, en tenant compte des bonnes pratiques en matière de sécurité. Cette application est pertinente car elle donne une ligne directrice pour bien configurer son NAS.

Lors de cette première analyse, avec un NAS dans sa configuration par défaut, trois points sont remontés :

- Programmation antivirus

- Sauvegarde des données

- Instantanés

Au total, le NAS analyse 15 points différents. ASUSTOR pourrait aller encore plus loin car je suis étonné qu'il ne me remonte pas une alerte vis-à-vis du changement de port de l'interface ADM : c'est recommandé par l'assistant qui s'affiche lorsque l'on se connecte pour la première fois à l'interface de gestion, mais Dr. Asustor ne vérifie pas ce point.

D. ADM 4.2, la nouvelle version du système

La nouvelle version du système, à savoir ADM 4.2, vient de sortir, alors j'en profite pour lui réserver un passage au sein de ce test. Cette version apporte quelques améliorations ainsi que la mise à jour de certains composants. Le journal des modifications complet est disponible sur le site ASUSTOR.

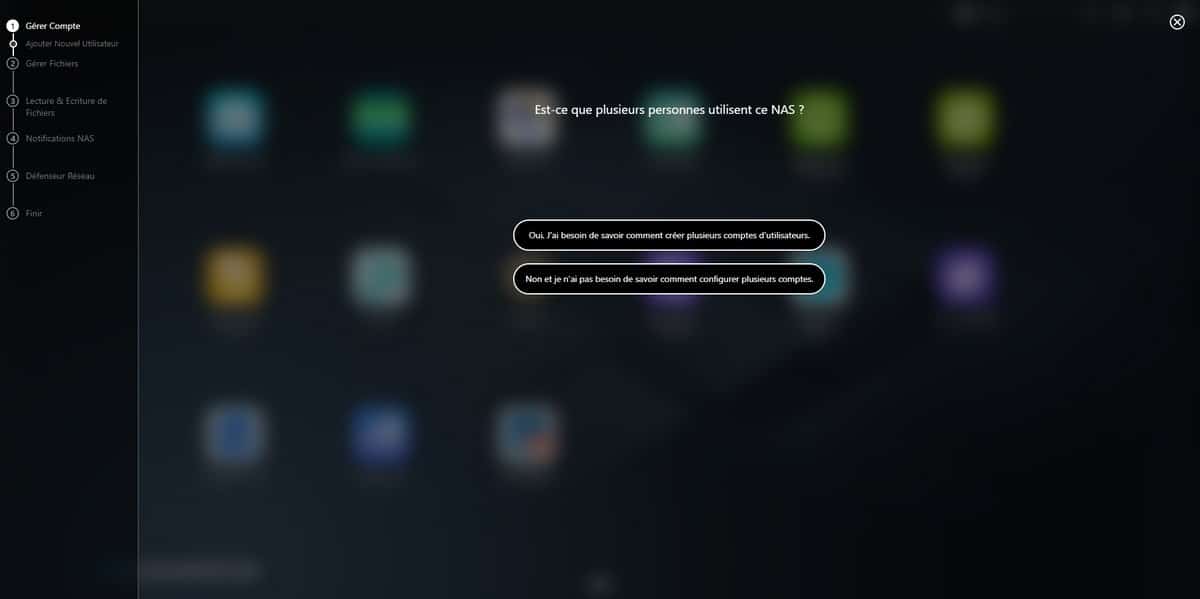

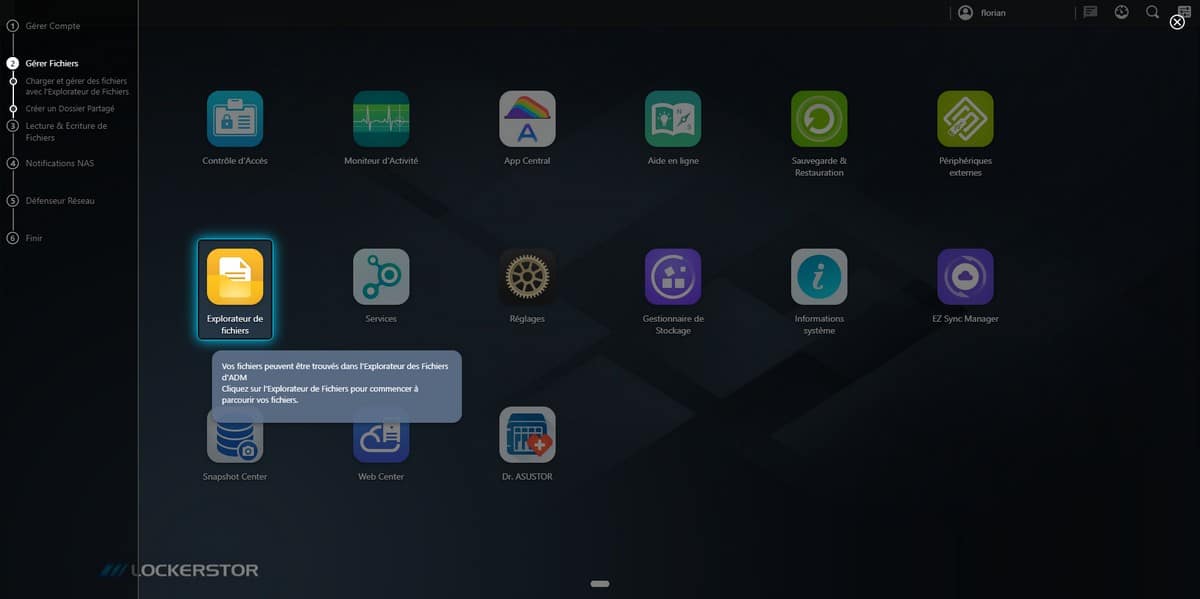

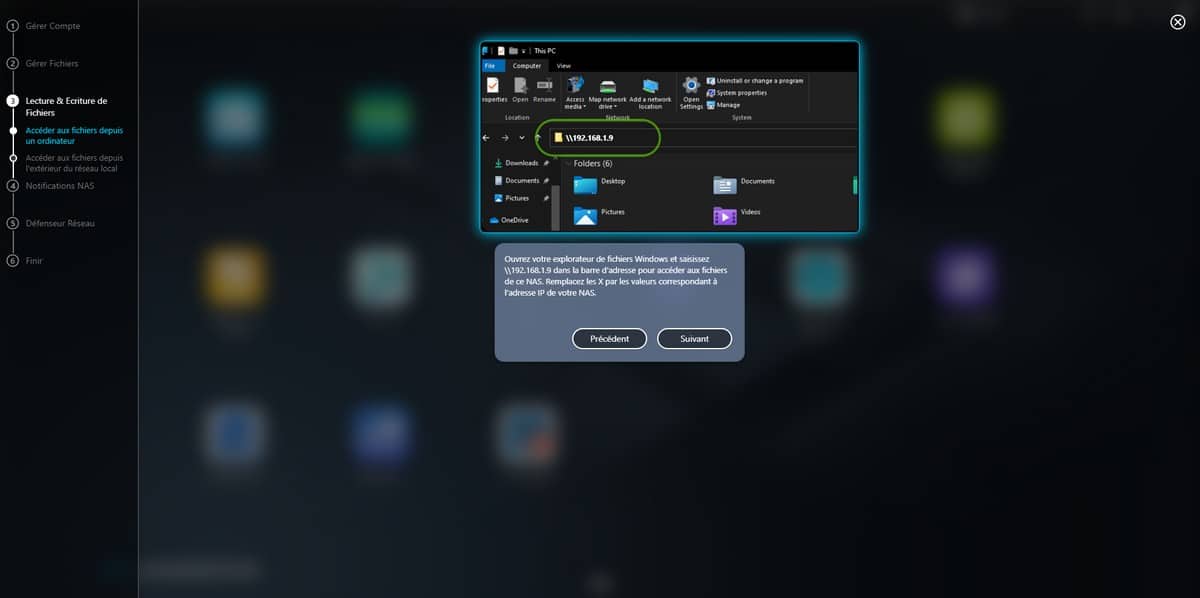

Tout d'abord, à la première connexion à l'interface d'ADM, il y a un tout nouvel assistant qui est proposé par le système. Celui-ci vous posera différentes questions, et en fonction de vos réponses, il vous guidera dans la configuration de votre NAS. Par exemple, si vous souhaitez accéder aux fichiers du NAS depuis votre ordinateur, une copie d'écran d'un explorateur Windows s'affiche pour vous montrer ce que vous devez saisir comme chemin réseau. L'adresse IP mentionnée sur la copie d'écran correspond à celle du NAS, donc c'est très intuitif.

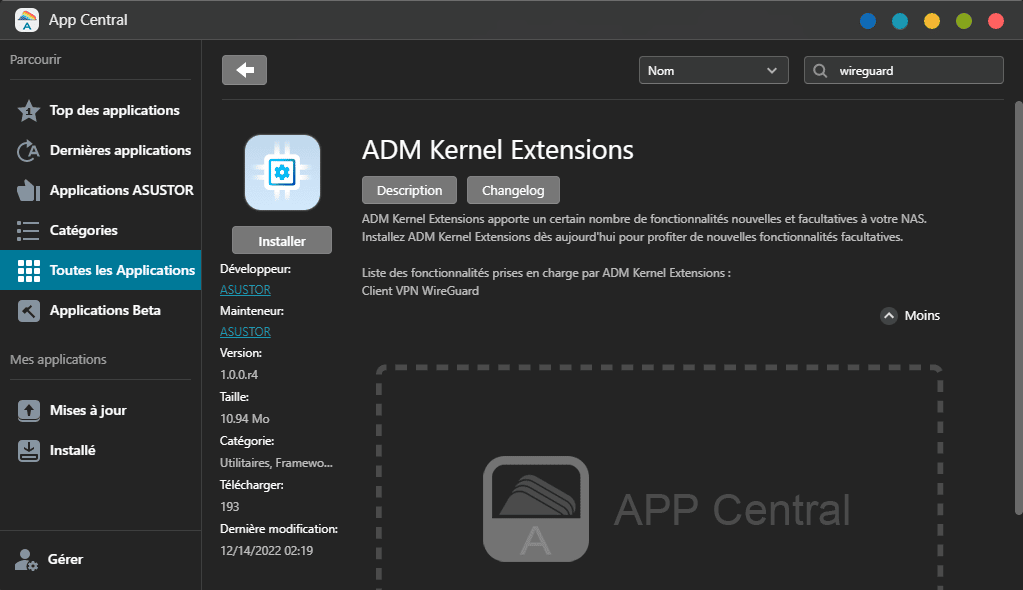

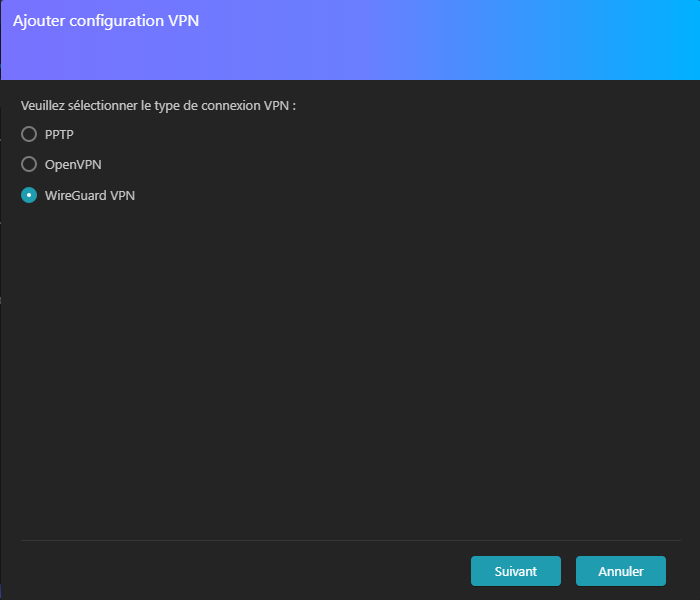

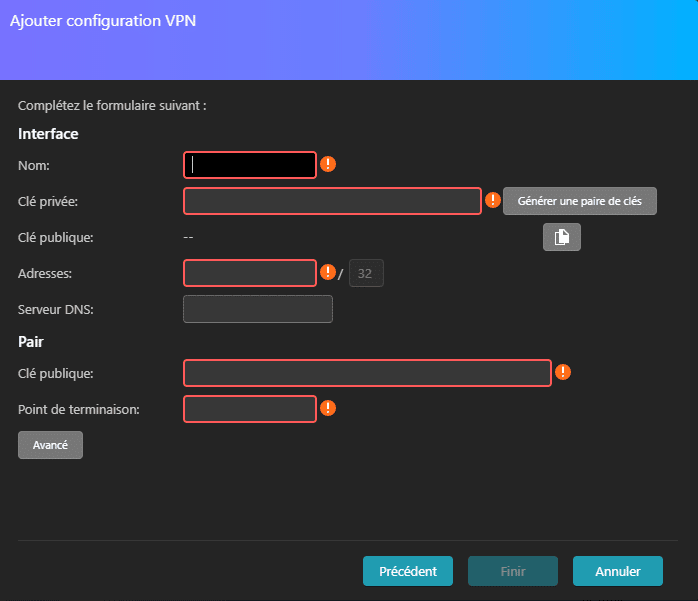

Par ailleurs, en installant le paquet ADM Kernet Extensions, on peut bénéficier de la prise en charge d'un client WireGuard VPN, ce qui va permettre d'établir une connexion avec un autre système : votre ordinateur, par exemple. C'est une bonne nouvelle car les performances de WireGuard sont meilleures qu'OpenVPN.

Sachez aussi qu'ASUSTOR a mis à jour SAMBA pour protéger les utilisateurs contre les vulnérabilités CVE-2022-3437 et CVE-2022-42898, ainsi que le paquet Cups pour la vulnérabilité CVE-2015-1158. Voilà, pour cette aparté au sujet d'ADM 4.2.

IV. Performances ASUSTOR AS6704T

Ce NAS est équipé par un processeur Intel Celeron N5105, qui est le modèle de processeur très à la mode sur les NAS actuellement. Puisqu'il est compatible avec le chiffrement matériel, un test de performance sera effectué aussi avec un partage où le chiffrement est actif.

Pour évaluer les performances, je vais m'appuyer sur des transferts de fichiers effectués par le réseau (via le protocole SMB). Je vais utiliser un lien réseau en 2,5 Gbit/s pour exploiter au maximum l'interface réseau du NAS, mais je vais aussi forcer ce lien en 1 Gbit/s pour voir ce que ça donne.

Pour la partie stockage, ce sont trois disques durs Seagate IronWolf 1 To (5 900 tr/min - 64 Mo de mémoire cache) accompagné par deux disques SSD NVMe Crucial P2 en 250 Go pour faire des tests avec le cache SSD. Les disques durs sont montés en RAID-5 et le système de fichiers Btrfs est utilisé. Au final, il me reste une baie de disque disponible (sans compter les deux emplacements NVMe), ce qui peut permettre d'utiliser la fonction MyArchive d'ADM pour de l'archive de données sur disque.

Je vais m'appuyer sur quatre échantillons de fichiers et le protocole SMB :

- Des très petits fichiers : 200 fichiers de 1 Mo

- Des petits fichiers : 200 fichiers de 10 Mo

- Des fichiers moyens : 5 fichiers de 100 Mo

- Des gros fichiers : 5 fichiers de 1000 Mo

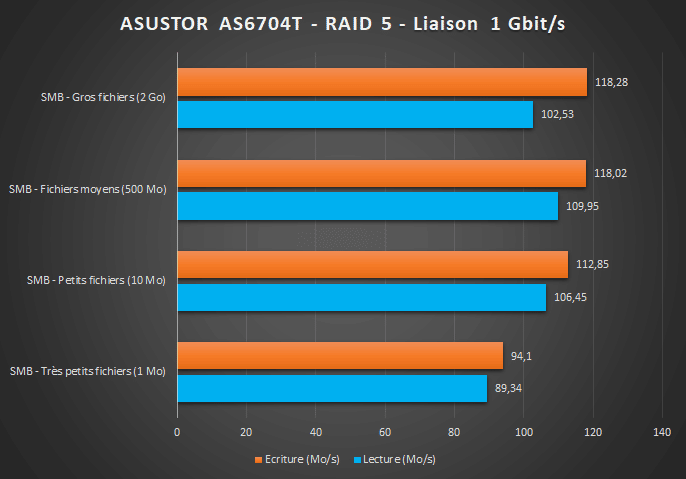

A. Benchmark avec connexion 1 Gbit/s

Commençons par un test sur un lien réseau bridé à 1 Gbit/s. J'effectue ce test car certaines personnes n'auront peut être pas le matériel (carte réseau, switch) compatible 2,5 Gbit/s donc cela me semble important.

Voici les résultats obtenus :

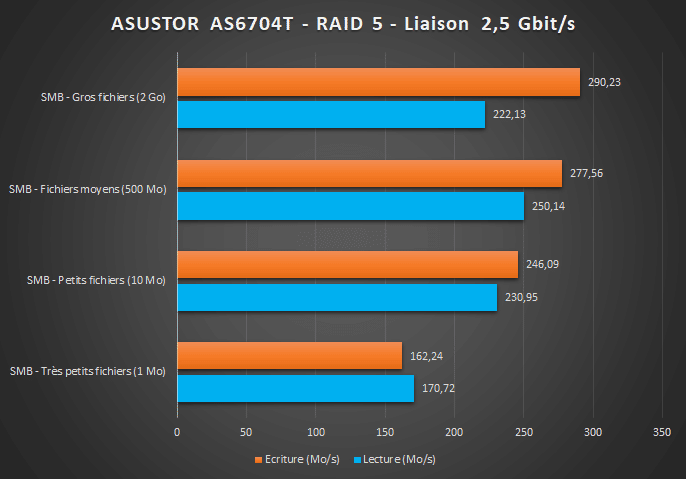

B. Benchmark avec connexion 2.5 Gbit/s

Désormais, on va commencer à exploiter un peu mieux le NAS puisque l'on va passer le test de 1 Gbit/s à 2,5 Gbit/s. Toujours dans les conditions évoquées en introduction. Voici les résultats obtenus :

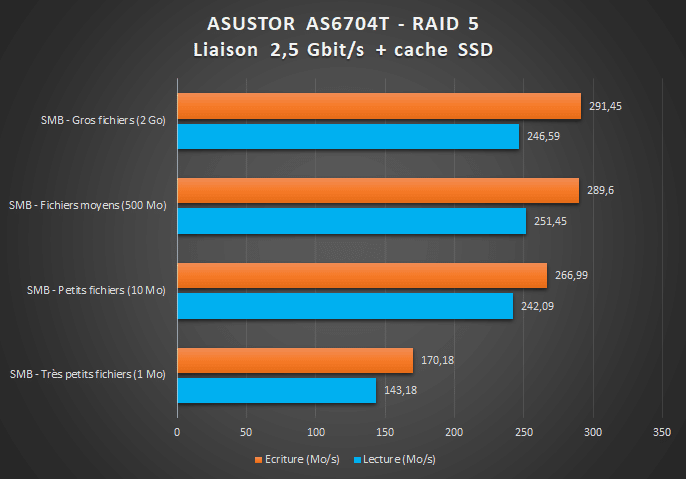

C. Benchmark avec connexion 2.5 Gbit/s + cache SSD

Dans le but d'aller viser encore un peu plus haut, je vais rajouter un cache SSD, tout en restant sur une connexion 2,5 Gbit/s. Sur le système ADM, pour mettre un cache SSD en lecture seule, un seul disque SSD est suffisant tandis que pour mettre en place un cache SSD en lecture/écriture, il faut installer au moins deux disques SSD. Ici, c'est un cache SSD en lecture/écriture qui est utilisé.

Voici les résultats :

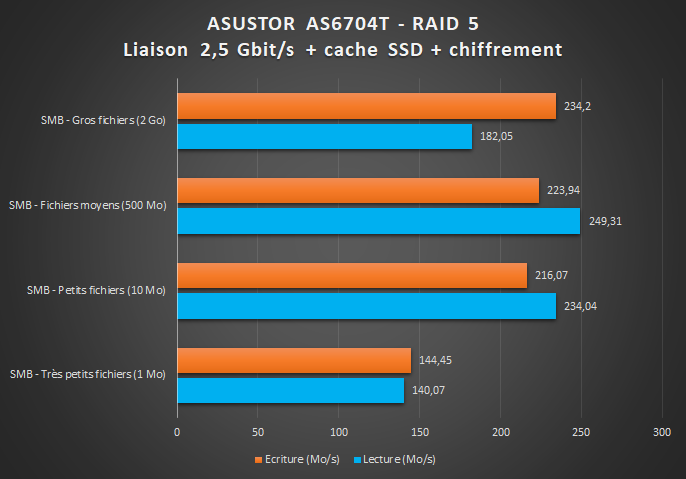

D. Benchmark avec connexion 2.5 Gbit/s + cache SSD + chiffrement

Poursuivons les tests en ajoutant le chiffrement du dossier partagé. Sur certaines modèles, les performances s'écroulent lorsque le chiffrement est activé : qu'en est-il avec ce NAS ? La réponse sur le graphe ci-dessous. Même s'il y a une baisse des performances, on reste à un niveau de performances élevé et très intéressant. Avec ce modèle, on peut clairement avoir de très bonnes performances tout en sécurisant ses données avec le chiffrement.

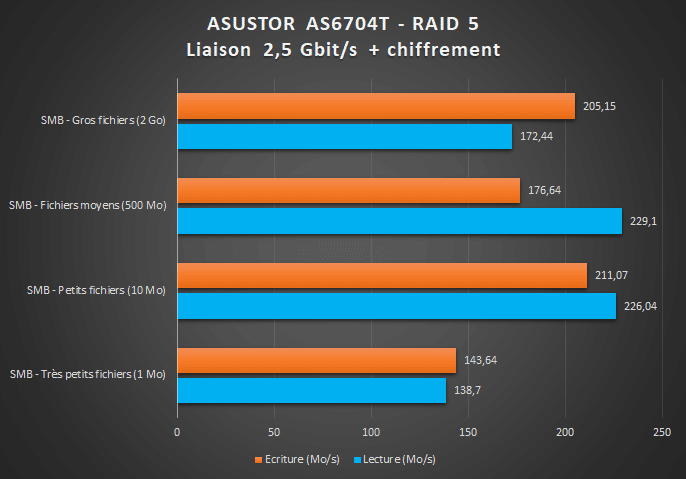

E. Benchmark avec connexion 2.5 Gbit/s + chiffrement

Un autre test, cette fois-ci, sans le cache SSD mais avec le chiffrement actif sur le partage ciblé lors du benchmark. L'occasion de constater l'intérêt d'utiliser un cache SSD même si sans lui, les performances du volume RAID-5 restent bonnes et le CPU fait bien son travail.

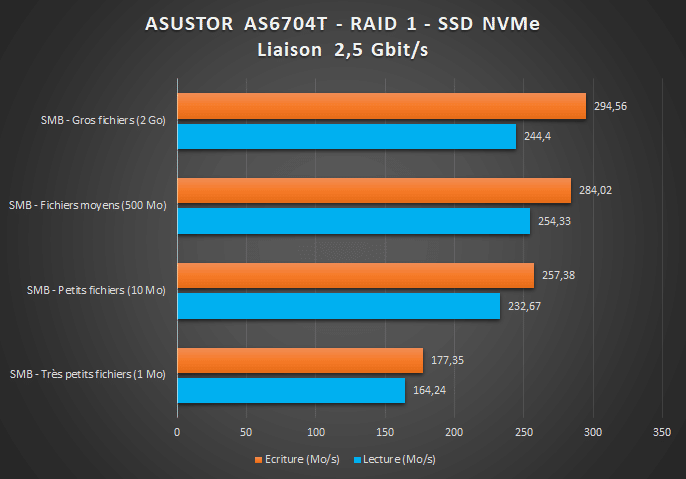

F. Benchmark avec connexion 2.5 Gbit/s + RAID 1 de SSD NVMe

Pour terminer, un test de performances sur un volume constitué de deux disques SSD NVMe monté en RAID-1 (miroir). Cela montre bien qu'à un moment donné, c'est le lien réseau 2,5 Gbit/s qui sature et non les disques.

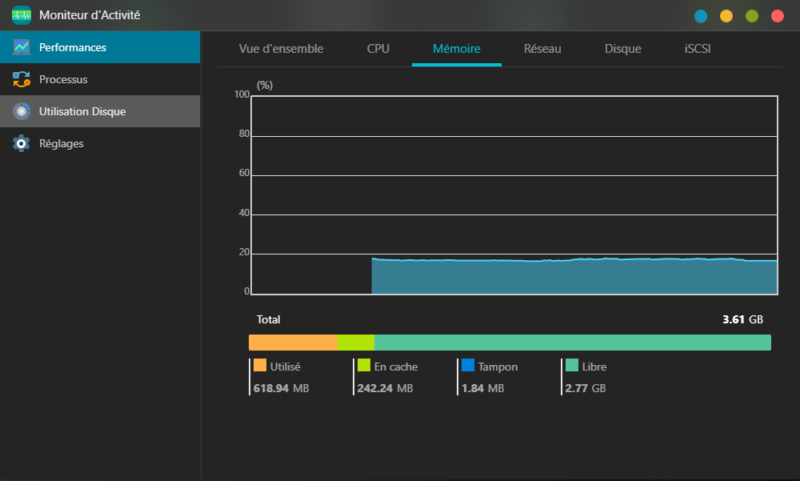

G. Le CPU et la RAM

Si l'on s'intéresse au comportement du CPU pendant les transferts de données, on peut remarquer qu'il tient le coup puisqu'il atteint 80% en pleine charge. Quand je dis en pleine charge, c'est avec de l'écriture de plusieurs Giga-octets de données sur un partage où le chiffrement est actif. Sur le graphique ci-dessous, les pics correspondent aux phases d'écriture et les périodes plus calmes, aux phases de lecture.

En ce qui concerne la RAM, lors de cette même période, elle ne dépasse pas les 20% d'utilisation.

H. Mon avis sur les performances

Au niveau des performances, ce NAS est excellent ! Sur un lien 2,5 Gbit/s, on n'est pas loin d'atteindre 300 Mo/s sur un transfert SMB, tout en ayant un espace de stockage sécurisé grâce au RAID. On peut se permettre d'ajouter le chiffrement pour sécuriser encore un peu plus ses données car les performances restent élevées.

Pour espérer avoir des résultats encore plus intéressants, on pourrait jouer sur le MTU pour passer sur de la Jumbo Frame, ou mettre en place un agrégat de liens avec les deux interfaces réseaux.

N'ayant pas le matériel adéquat, je n'ai pas pu essayer l'agrégation de liens 2,5 Gbit/s, ce qui permet de créer un bond en 5 Gbit/s. Toutefois, ASUSTOR affirme qu'avec un volume en RAID-5, et en activant le SMB multichannel, le débit est de 590 Mo/s en lecture et 562 Mo/s en écriture. D'ailleurs, c'est un très bon point que le système prenne en charge le SMB multichannel pour améliorer les performances.

V. Conclusion

Même si ASUSTOR n'a pas fait évolué ce NAS visuellement par rapport à d'autres modèles plus anciens, il y a de gros changements sous le capot et un système ADM qui continue sa progression. Au final, c'est ce qu'il compte car le boitier est complet : baies verrouillables, écran LCD, port USB en façade, etc. Mais bon, à un moment donné il faudra lui redonner un nouvel élan !

Au-delà des performances, que je trouve très bonnes, ce qui me plait sur ce modèle c'est ça polyvalence et le côté évolutif : au-delà de pouvoir mettre à niveau la RAM (même si ce n'est pas l'opération la plus simple), on peut aussi profiter des 4 baies de disques et des 4 slots pour SSD NVMe. Et si ce n'est pas assez, il y a toujours les unités d'expansions. Mon seul regret sur cet aspect, c'est que si l'on souhaite ajoute une carte 10 GbE, on doit retirer la carte avec les 4 slots SSD NVMe, alors que personnellement, si j'achète une carte 10 GbE c'est probablement pour l'utiliser avec des disque SSD NVMe.

Le système ADM 4.2 est l'un des meilleurs du marché et il continue de progresser, d'être peaufiné par les développeurs d'ASUSTOR, comme le montre la nouvelle version qui vient de sortir.

Ce NAS est disponible sur plusieurs sites au prix de 699 euros. Utilisez les liens ci-dessous pour vérifier le tarif puisqu'il peut varier dans le temps.

L'article NAS – Test ASUSTOR Lockerstor 4 Gen2 (AS6704T) est disponible sur IT-Connect : IT-Connect.