Let’s Encrypt se prépare à renouveler 200 millions de certificats en 24H

lundi 22 février 2021 à 07:45Let's Encrypt est devenu un acteur important et incontournable du web grâce à ses certificats SSL délivrés gratuitement. Son infrastructure système et réseau vient d'évoluer fortement afin de pouvoir réémettre jusqu'à 200 millions de certificats en 24 heures.

Aujourd'hui, Let's Encrypt émet environ 2 millions de certificats par jour, ce qui représente plusieurs centaines de millions à l'année. Mais quel est l'intérêt d'être en mesure de renouveler jusqu'à 200 millions de certificats en 24 heures ? En février 2020, suite à un bug, Let's Encrypt avait dû renouveler en urgence 3 millions de certificats révoqués par erreur. En fait, Let's Encrypt se prépare au pire : être en mesure de renouveler l'ensemble des certificats actifs en 24 heures, d'où cette cible de 200 millions de certificats renouvelés en une journée.

Annonce officielle sur Let's Encrypt

Annonce officielle sur Let's Encrypt

Moderniser son infrastructure informatique

Pour moderniser son infrastructure, Let's Encrypt peut compter sur le soutien de nombreux géants de l'informatique : Mozilla, GitHub, Red Hat, Facebook, AWS ou encore Cisco, Thales et Fortinet qui ont pu fournir le matériel. L'objectif est d'améliorer les performances de la base de données, la vitesse du réseau local, la bande passante, mais aussi les performances des modules HSM pour la partie cryptographie liée aux certificats.

Let's Encrypt a commencé par remplacer ses serveurs de base de données. Actuellement, il s'agit de serveurs équipés de deux processeurs Intel Xeon E5-2650 V4, pour un total de 24 cœurs. En complément, il y a un 1 To de RAM et du RAID 10 pour le stockage avec un pool de 24 SSD d'une capacité de 3.8 To. Les nouveaux serveurs de base de données, de chez Dell, sont équipés de processeurs AMD EPYC 7542 : 64 cœurs au total. La RAM est doublée pour passer à 2 To, mais l'intérêt de passer sur ce modèle, c'est la quantité d'interfaces PCIe qui permet de connecter 24 disques SSD NVMe de 6.4 To. Puisqu'il s'agit de disques NVMe, Let's Encrypt est passé sur le système de fichiers ZFS pour remplacer le RAID. L'utilisation de disques NVMe va permettre un bond non négligeable sur les performances I/O.

Pour la partie réseau interne, Cisco a donné tout le matériel nécessaire pour permettre la mise en place d'un réseau fibre 25G, alors qu'il était initialement prévu un réseau 10G en fibre. En complément, du matériel Fortinet est utilisé pour la partie sécurité.

Pour la petite histoire, en 2014 Cisco avait donné à Let's Encrypt un premier switch 10G mais il n'avait pas pu être installé : les armoires de Let's Encrypt n'étaient pas suffisamment grandes pour l'accueillir. Résultat : installation de switchs 1G.

Le fait de renouveler 200 millions de certificats en une journée signifie que les modules HSM doivent réaliser 600 millions d'opérations de signatures cryptographiques. En effet, il y a trois phases pour renouveler chaque certificat puisqu'il faut le révoquer, le renouveler et le valider.

Les modules HSM actuels pouvaient réaliser 190 millions d'opérations en 24 heures : bien insuffisant. C'est la société Thales qui a donné les nouveaux modules HSM et ils sont capables de gérer 864 millions d'opérations en une journée, soit 10 000 opérations par seconde sur un module.

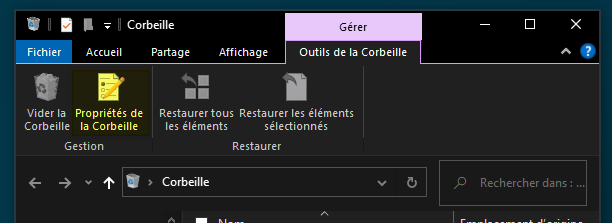

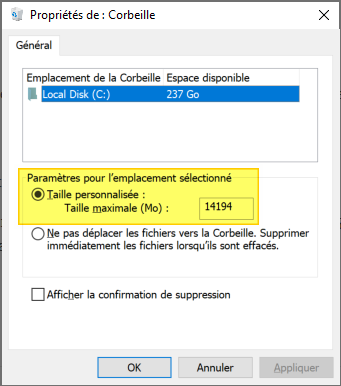

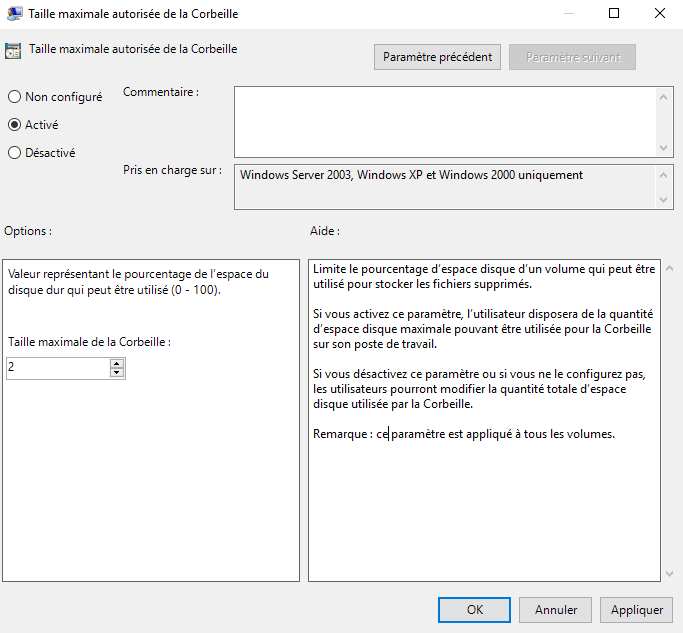

The post Let’s Encrypt se prépare à renouveler 200 millions de certificats en 24H first appeared on IT-Connect. . Par défaut, sa taille limite représente 5% du volume sur lequel votre système est installé. Si vous réduisez drastiquement la taille de la Corbeille, cela peut être un moyen de les inciter à la vider plus souvent !

. Par défaut, sa taille limite représente 5% du volume sur lequel votre système est installé. Si vous réduisez drastiquement la taille de la Corbeille, cela peut être un moyen de les inciter à la vider plus souvent !