I. Présentation

Le Yadea KS6 Pro est une trottinette électrique avec une fiche technique solide et son propre style, même si ce n'est pas aussi marqué que le modèle Yadea ElitePrime.

En lisant cet article, vous comprendrez que ce modèle a de nombreux atouts à mettre en évidence, même si tout n'est pas parfait ! Mais bon, ce sera peut-être l'occasion de succomber à la tentation de ce modèle en promotion pendant quelques jours : 649 euros au lieu de 799 euros du 22 au 28 septembre 2023.

De nos jours, nous ne pouvons qu'encourager les citoyens à utiliser des moyens de locomotion écologiques pour se déplacer : les trottinettes électriques, que l'on appelle aussi e-scooters, ont le vent en poupe, car elles sont pratiques, notamment en centre-ville, et pas très encombrantes. Il s'agit du second modèle évalué sur IT-Connect, après l'article "Test InMotion Climber". Comme à chaque fois, il y aura bien sûr un focus sur la partie application permettant de gérer la trottinette.

Commençons par dresser la fiche technique :

- Motorisation : 500 watts (800 watts max)

- Freinage électrique : un frein à tambour à l'avant et un frein à disque sur le pneu arrière

- Pneumatique : deux pneus de 10 pouces, sans chambre à air (tubeless)

- Vitesse maximale : 25 km/h (réglementaire) - Jusqu'à 30 km/h

- Batterie : 36V, 15.3 Ah (contrôlée par BMS)

- Autonomie : jusqu'à 55 km

- Pente maximale : 20%

- Poids : 21.6 kg

- Charge supportée : 110 kg

- Connectivité Android et iOS

- Prix : 799 euros

- Garantie : 1 an

Remarque : trottinette testée dans sa version d'origine, sans débridage.

II. Package, design, déballage

Yadea propose un packaging assez soigné où l'on a un aperçu de la trottinette et certaines informations sur le modèle, mais le livreur "s'est fait plaisir" : le carton est arrivé en très mauvais état, comme le montre la photo ci-dessous. Est-ce qu'il y a eu des conséquences ? Alors, oui, le carton a percé à un endroit et il y a de bonnes rayures dues aux frottements sur la pointe de la béquille (heureusement à cet endroit c'est très peu visible, mais la peinture est tout de même enlevée). Yadea devrait envisager un carton un peu plus large, ou avec des protections supplémentaires à cet endroit pour éviter les mésaventures.

Ce point a immédiatement été remonté à Yadea afin qu'une solution soit identifiée. Rien à signaler pour le reste de la trottinette et nous pouvons remercier les protections à l'intérieur du carton.

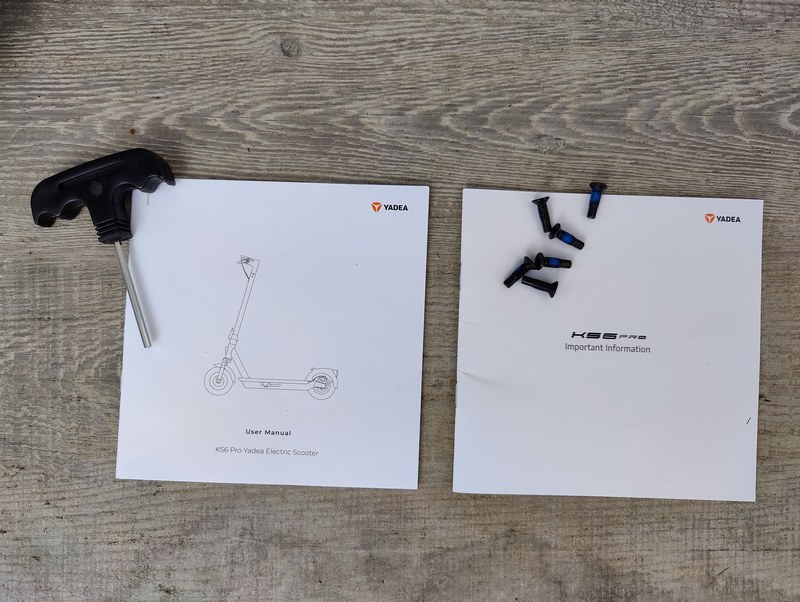

La trottinette est accompagnée par un guide d'utilisation, un outil et quelques vis. Même s'il n'est pas présent sur la photo, la trottinette est bien livrée avec un chargeur permettant de recharger sa batterie. Le montage est un jeu d'enfants et nécessite à peine 5 minutes ! Il suffit d'assembler le guidon avec le reste du cadre : il y a un connecteur électrique à brancher et 6 vis à mettre en place. Simple et efficace.

Voilà le résultat ! La trottinette Yadea KS6 Pro est prête !

Profitez de la photo ci-dessous pour voir que les câbles sont astucieusement dissimulés dans le cadre ! Visuellement, c'est un plus, car cela fait moins encombré. La qualité de fabrication est bonne, avec des soudures très propres.

L'écran digital LED, en couleurs, est intégré dans le prolongement de la fourche : c'est joli, d'autant plus qu'il y a une surface brillante qui ajoute de l'élégance. Dans la continuité de l'écran digital, il y a l'éclairage avant, accompagné par un éclairage à l'arrière, ainsi que le seul et unique bouton de contrôle.

L'éclairage est puissant et permettra d'assurer notre sécurité lors des sorties nocturnes. En complément, la trottinette est équipée de réflecteurs : même s'il en manque un, à mon avis, sur la roue avant. Pour finir sur les éléments du guidon, il y a une sonnette ainsi qu'un crochet qui est utile lorsque l'on plie la trottinette. Il est précisé qu'il ne doit pas être utilisé pour accrocher un sac ou un quelconque objet. Yadea KS6 Pro incorpore un système de pliage facile.

La trottinette est équipée d'un plateau antidérapant qui fait 17,5 cm de largeur et 50 cm de longueur (entre le garde-boue arrière et la fixation de la fourche avant). L'ensemble de la trottinette bénéficie d'un indice de protection IPX4, ce dernier indique que la trottinette est résistante à l'eau (éclaboussures et les pluies légères).

Le cadre de la Yadea KS6 Pro repose sur deux pneus de 10 pouces. Ce sont des pneus tubeless, c'est-à-dire sans chambre à air. Ils sont équipés d'une technologie d'autoréparation visant à réduire les risques de crevaison : s'il y a une coupure ou une petite perforation, vous ne risquez pas de "tomber en panne" !

Cette trottinette est taillée pour la route et les chemins légèrement cabossés grâce à sa fourche à suspension avant. Cette fourche est conçue pour absorber les chocs et les vibrations causés par les irrégularités de la route, les ralentisseurs, etc...

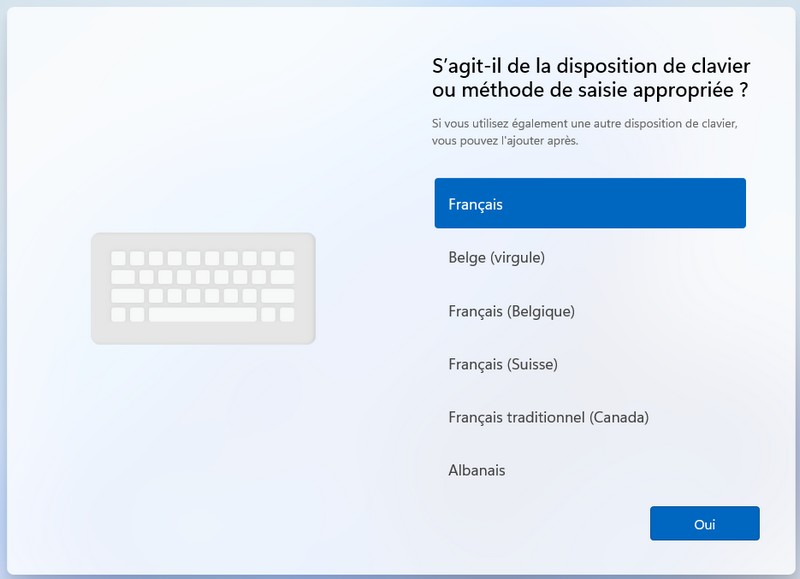

Puisqu'il est difficile de prendre l'écran en photo à cause des reflets, voici un aperçu avec cette image obtenue sur le site officiel de Yadea. Cet écran indique la vitesse actuelle, le mode de conduite, l'état du Bluetooth, l'état de l'éclairage, ainsi que l'autonomie restante. Par contre, aucune indication sur les kilomètres parcourus.

III. La Yadea KS6 Pro au quotidien

A. En piste !

Le Yadea KS6 Pro offre trois modes de conduite différents, permettant aux pilotes de choisir le niveau de vitesse et de performance qui vous convient le mieux, et qui semble le plus adapté aux conditions de circulation.

Tout d'abord, nous avons le mode marche où la KS6 Pro atteint une vitesse maximale de 6,4 km/h (pratique pour marcher à côté de la trottinette sans forcer pour la manipuler). Pour rouler, la KS6 propose un premier mode conduite avec une vitesse maximale de 14,5 km/h et un mode sport où l'on peut atteindre 25 km/h, aussi bien sur une route plate qu'en montée. Honnêtement, c'est le mode à privilégier.

Pour passer d'un mode de conduite à l'autre, vous pouvez utiliser l'application mobile, mais ce n'est pas le plus pratique. Il est préférable de le faire en appuyant simplement sur le bouton présent près de l'écran puisqu'il permet de passer d'un mode à un autre.

Il ne suffit pas de tourner la poignée pour que la trottinette commence à accélérer : vous devez élancer très légèrement la trottinette pour qu'elle comprenne qu'il faut y aller ! Ceci ajoute une sécurité puisque si vous êtes à côté de la trottinette et que vous tournez la poignée, elle n'avancera pas. L'accélération est bonne même s'il n'y a pas d'effet "wahou" non plus; et quelques secondes suffisent à atteindre 25 km/h, de façon stable, que ce soit sur le plat, en montée ou en descente. D'ailleurs, en descente, la trottinette fera en sorte de vous maintenir à 25 km/h pour respecter la législation même s'il m'est arrivé d'atteindre 27 km/h, mais pas plus car elle freine automatiquement.

Ce qui m'a agréablement surpris, c'est le faible bruit généré par la trottinette et son moteur, même à pleine vitesse. C'est un bon point.

Le fait qu'elle soit équipée d'une suspension à l'avant complété par les pneus permet d'absorber les chocs : c'est un plus pour le confort du conducteur. Même si la trottinette freine très bien, je trouve les poignées de frein un peu molles, c'est-à-dire qu'il faut appuyer franchement. C'est une habitude à prendre, le temps de s'adapter au système de freinage.

Attention à la charge sur la trottinette : elle supporte maximum 110 kg ! Même si c'est largement suffisant pour la majorité des adultes, c'est à prendre en considération. En effet, si vous comptez le poids du conducteur + le poids d'un éventuel sac à dos rempli de courses, on peut s'en rapprocher.

Avec une batterie pleine, l'autonomie de la Yadea KS6 Pro est comprise entre 40 et 55 km. Tout dépend du poids de la personne, de la température ambiante, et de la vitesse. L'autonomie de 55 km annoncée par le constructeur est donnée pour une personne de 75 kg. Cette autonomie permet au e-scooter de répondre à un de nombreux besoins, qu'il s'agisse de courts trajets urbains ou de trajets plus longs. Quand viendra le temps de recharger la batterie, sachez qu'une charge complète nécessite environ 8 heures.

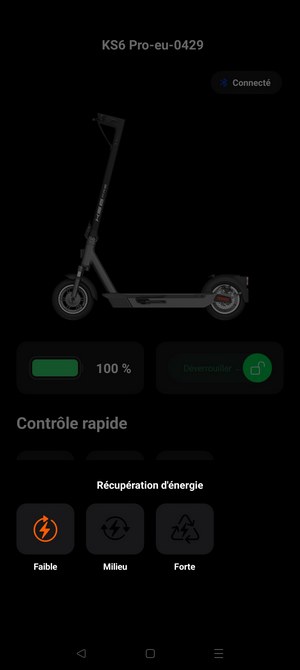

B. L'application

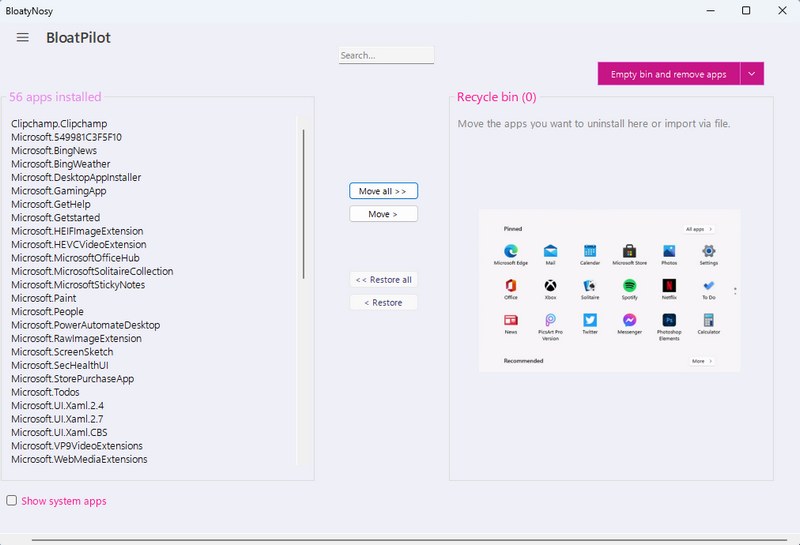

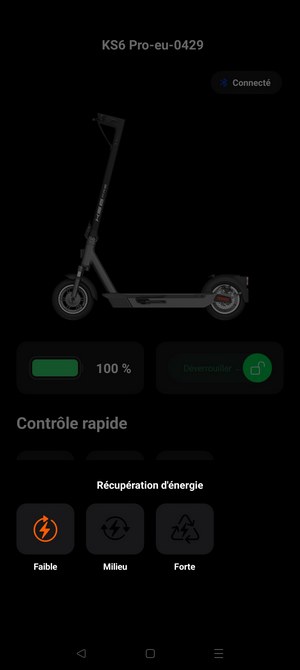

Disponible sur iOS et Android, l'application officielle Yadea permet de se connecter à sa trottinette électrique à distance via Bluetooth. Ceci implique de créer un compte dans l'application pour associer la trottinette et accéder à plusieurs fonctionnalités :

- Verrouillage et déverrouillage de la trottinette à distance

- Activation et désactivation de l'éclairage

- État de la batterie avec un pourcentage

- État général de la trottinette (numéro de série, modèle)

- Réglages du mode : mode de conduite, avec "régulateur" de vitesse

Le très gros point négatif de cette application, c'est qu'elle ne remonte pas d'informations sur le kilométrage parcouru, ni même la moindre statistique. Enfin, d'après Yadea, il s'agit d'un bug d'affichage dans l'application qui sera résolu dans une prochaine mise à jour.

Cette application assure vraiment le strict minimum, et encore, pour moi le strict minimum devrait inclure le kilométrage ! Ceci est d'autant plus gênant que l'écran n'affiche pas cette information. Une amélioration de la traduction ne serait pas du luxe également.

IV. Conclusion

La Yadea KS6 Pro est une trottinette électrique bien conçue, solide, et qui offre aux utilisateurs une bonne expérience : agréable à conduire, avec une bonne puissance même si ce n'est pas la plus puissante du marché, et un confort sur la route grâce aux suspensions (ce n'est pas pour autant un modèle tout terrain). Son design est travaillé et son allure moderne, mais attention à son poids (21.6 kg) qui n'est pas négligeable lorsqu'elle est pliée et que l'on doit la porter.

À mon sens, il y a deux points négatifs : le temps de charge (8 heures, c'est long) et l'application qui doit être revue afin d'améliorer la traduction, mais aussi (et surtout) d'indiquer clairement le kilométrage de la trottinette. La mise à jour se fait attendre.

Pour finir, je vous rappelle que cette trottinette est en promotion actuellement : 649 euros au lieu de 799 euros du 22 au 28 septembre 2023.

The post Test Yadea KS6 Pro first appeared on IT-Connect.