Quand le CIC surréagit à une simple question

lundi 15 juin 2015 à 09:37En vrai, y'a que Gad Elmaleh qui aime sa banque. Nous autres, pauvres clients lambda, on ne l'aime pas trop... Parce qu'elle nous facture des trucs fantaisistes, parce qu'elle fait des erreurs, parce qu'elle essaye toujours de nous refourguer des trucs pour nous saigner sans nous tuer et SURTOUT parce qu'elle propose des outils en ligne sortis tout droit des années 90, conçus avec le bon sens d'un ver de terre sous ecstasy.

J'ai d'ailleurs plusieurs fois protesté contre ma banque sur les réseaux sociaux. La Caisse d'Épargne d'abord et le Crédit Lyonnais ensuite...

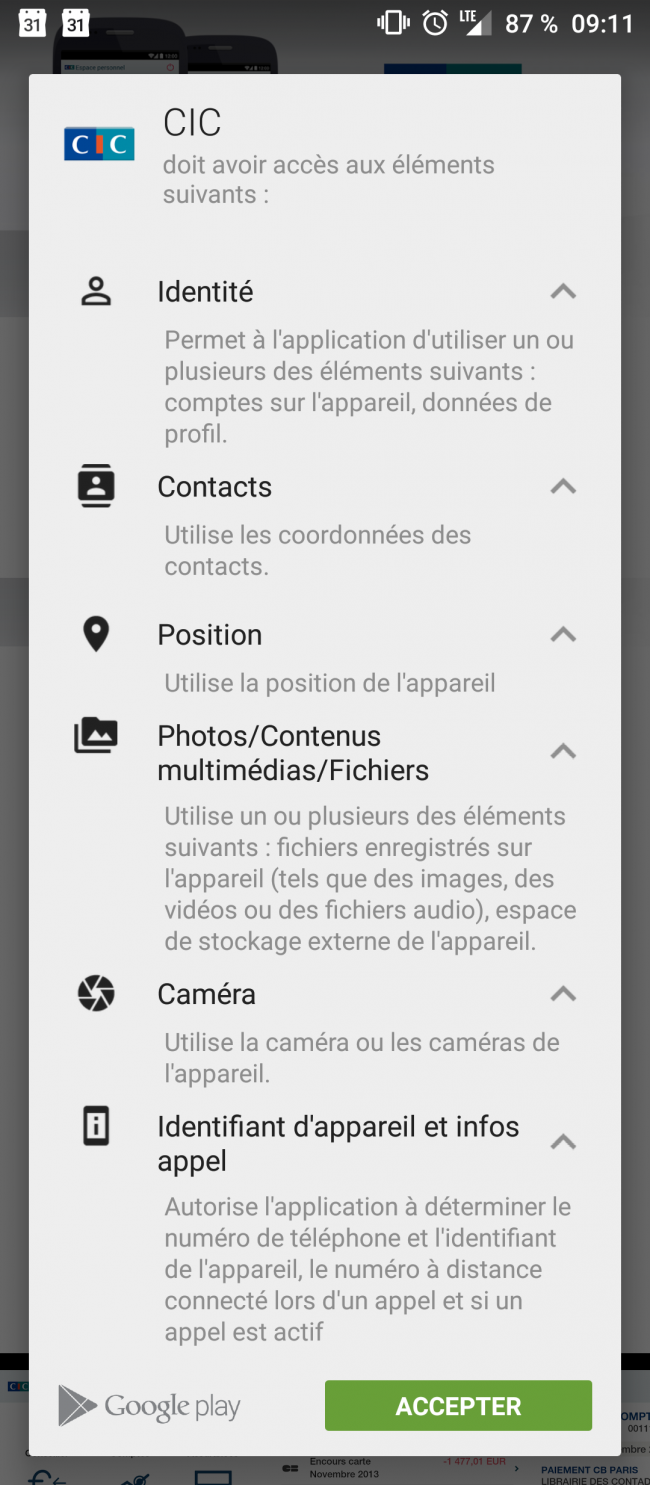

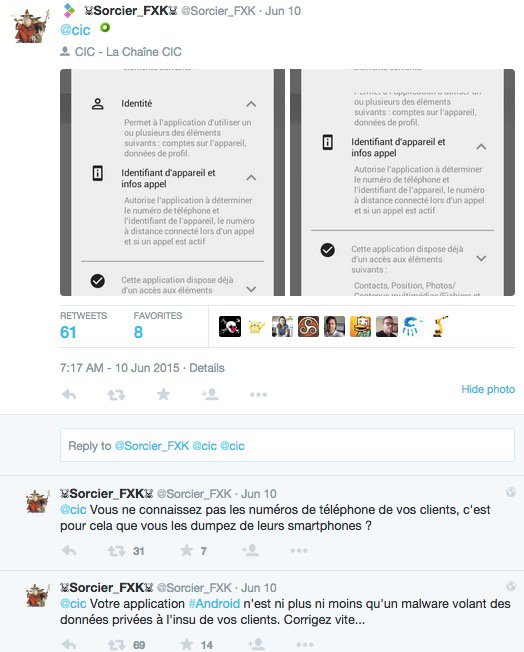

Mais aucun n'avait osé me faire le même coup de chacal qu'ils ont fait au chercheur en sécurité Sorcier_FXK. Ce dernier a posté sur Twitter, un simple message avec une capture-écran des droits demandés par l'application Android du CIC.

Celle-ci exige entre autres, l'accès à TOUS les contacts, la géolocalisation du téléphone, l'identité du propriétaire du téléphone, l'identifiant du téléphone, le numéro de téléphone et les numéros appelés, sans oublier l'accès à votre galerie photo.

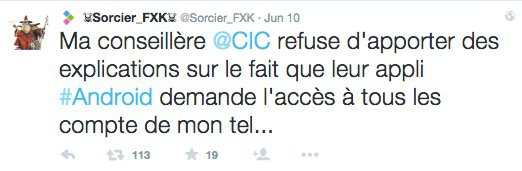

Dans la foulée, Sorcier a aussi contacté sa conseillère pour savoir pourquoi l'application demandait tant de droits, tout particulièrement l'accès à tous les contacts présents dans son téléphone.

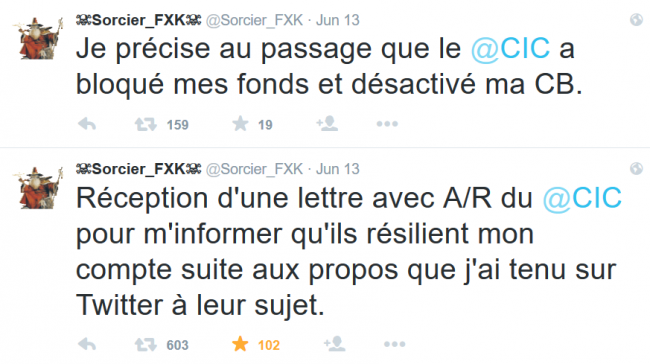

Rien de bien violent. Sauf que le CIC a du se sentir profondément choqué de voir une capture-écran de son application, de se faire traiter de malware, et de voir une question posée de manière si effrontée à une conseillère, qu'ils ont envoyé un courrier en recommandé à Sorcier pour l'informer que son contrat était rompu, bloquant immédiatement son compte et sa carte bancaire.

Woohoo, j'applaudis l'efficacité du service juridique du CIC qui applique à la lettre des méthodes d'un autre âge.

La question, c'est POURQUOI ?

Pourquoi faut-il garder secrète cette liste de droits demandée par l'application du CIC ? Pourquoi le CIC s'est-il senti attaqué par les tweets de Sorcier ? Et pourquoi faire un acte de vengeance aussi petit ?

Surtout que je suis quasi-sûr que l'application du CIC n'est pas un mouchard imaginé par les services de renseignements Chinois ou Russe, ni un suce-contacts pour faire de la prospection par la suite... Si tel était le cas, pensez bien que la CNIL nous aurait déjà réglé toute cette histoire ^^.

Non, je pense que si ça utilise autant de droits, c'est tout simplement parce que l'application est basée sur un framework qui permet de faire des tas d'applications différentes, et qui par conséquent réclame des droits un peu pour tout. Ou alors ça a été programmé avec les pieds. Au choix.

Je vous laisse tirer les conclusions de tout ça. Finalement, peut-être que CIC, ça veut dire "Contrôle de l'Internet Civilisé - Parce que.", et qu'on ne le savait pas.

Bon courage à Sorcier.

Edit : Sorcier m'a écrit pour me préciser la chronologie des faits. Voici donc son point de vue et son histoire. J'attends (sans espoir) un droit de réponse du CIC que je me ferai un plaisir de publier ici, et j'espère que tout ceci s'arrangera aussi bien pour Sorcier, que pour le CIC qui a l'air d'être balloté entre son client (Sorcier) et la directrice probablement mal lunée de son agence de La Turballe dans le 44.

L'histoire commence environ trois semaines avant mon premier coup de fil à mon agence. Mon smartphone me notifie d'une mise à jour de l'application CIC, jusque là, rien d'exceptionnel. Je fais donc cette mise à jour, mais le système Google PlayStore me dit que cette mise à jour demande de nouveaux droits. Intrigué et par réflexe professionnel, je suis ingénieur en sécurité informatique, je me penche sur les nouveaux droits demandés et je les compare avec la liste des droits que cette application dispose.

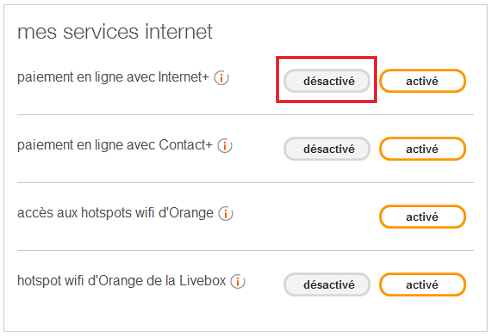

Anciens droits :

- Accès au GPS en mode fin (précision minimale à 5 mètres)

-Accès en lecture et écriture aux contacts

- Accès aux appareils photo (certains smartphones ont deux caméras, devant derrière.)

- Accès à vos fichiers, photos et tous média dans le smartphone.Ce qui fait déjà une magnifique intrusion dans la vie privée.

- Nouveaux droits:

- Accès en lecture et écriture à tous les comptes enregistrés dans le téléphone. C'est à dire TOUS vos comptes email, Youtube, Facebook, Twitter etc etcJe rappelle que ce sont des droits en lecture ET en écriture, ce qui pourrait leur permettre de lire n'importe lequel de vos emails à caractère privé et professionnel, mais également de publier du contenu sur n'importe lequel de vos comptes enregistrés dans votre smartphone. J'abandonne la procédure d'installation de l'application et était quand même très agacé de ces modifications hautement intrusives qui nuisent à ma vie privée, mais également à ma vie professionnelle en détruisant ma neutralité professionnelle. Imaginez que je vende une prestation à une banque concurrente, ma banque pourrait suivre les échanges pros avec mon client qui est leur concurrent et obtenir des informations très sensibles pouvant mettre mon client en grande difficulté. Et ceci se ferait à mon insu et engagerait ma responsabilité professionnelle.

Je décide de me laisser le temps de la réflexion avant d'entreprendre le moindre contact avec mon agence. Mon idée était de trouver une application alternative pour remplacer l'officielle. Mais voilà, c'est très délicat d'aller placer sa confiance dans une tierce partie quand on parle d'accès à des comptes en banque. Le dilemme était majeur. Après trois semaines d'investigations, je constate deux choses :

- Il est impossible de trouver une application alternative apportant les garanties requises.

- Je suis contraint d'utiliser l'application du CIC.Face a cette impasse, je décide de contacter mon agence, nous sommes le 10 de ce mois. La directrice d'agence qui est ma conseillère m'explique qu'elle remplace définitivement mon ancien conseillé qui a été muté suite à une promotion. Ce qui me surprend de le découvrir, car je n'ai nullement était informé et de plus j'avais un excellent relationnel avec ce professionnel. Donc, je me présente et j'explique la situation. La directrice d'agence sort de ses gonds d'une manière très surprenante et part dans un excès de zèle magistral presque délirant. Sa réaction m'ayant complètement surpris, je ne m'y attendais pas, car je ne l'incriminais nullement, je demandais simplement un complément d'information. J'embrassais le doux espoir qu'elle se renseigne et qu'elle revienne vers moi afin de m'expliquer ou qu'elle m'oriente vers les personnes compétentes du CIC qui auraient pu m'éclairer. Je la laisse exploser au téléphone, elle part dans de subtiles menaces horriblement douteuses avant de me "jeter" un numéro de téléphone en 08 dont je ne comprends même pas l'intérêt, car la directrice hurlait dans le téléphone. Du coup, je lui demande de m'expliquer ce qu'est ce numéro de téléphone et elle repart dans ses hurlements et me dit que c'est le numéro pour l'application. Elle ponctue par une phrase très surprenante qui était "Je vais faire ce qu'il se doit de mon côté". Étonné par le double sens de cette phrase, je lui demande ce qu'elle entend par là, elle rit, me salue et le raccroche au nez.

Surpris de cette conversation d'un autre monde, j'appelle le 08 qu'elle m'a indiqué, numéro pas attribué. Je rappelle mon agence à nouveau pour lui dire qu'elle avait dû probablement se tromper dans le numéro, elle ne décrochera pas.

À ce moment-là, je suis très agacé et me tourne vers mon compte Twitter dédié uniquement à ma veille technique en sécurité informatique (ce n'est pas mon compte personnel, juste un compte de veille professionnel) du fait de sa large audience (881 followers majoritairement de ma profession de par le monde), et j'apostrophe le compte du CIC qui ne répondra jamais.

Étant très fatigué, j'ai malheureusement de gros ennuis de santé. Je décide de passer à autre chose pour la journée et de me laisser le temps de la réflexion. Le vendredi (le 11), je déjeune en famille et je raconte mon histoire à mes parents et aux cousins qui étaient présents. Suite à ces discussions familiales, je décide donc de quitter le CIC pour rejoindre ma famille dans la banque où elle est. J'ai rendez-vous mardi avec la conseillère de l'autre banque pour une ouverture de compte. À ce moment là, dans mon esprit il est parfaitement clair que je ne ferai rien, je n'engagerai aucune procédure à l'encontre du CIC. Je m'en vais et puis terminé.

Le vendredi après midi, je m'organise pour ce changement de banque et de ce fait j'épluche les derniers mouvements sur mon compte en banque. Je découvre à ma grande surprise une saisie de 100€ sur mon compte ce qui m'étonne complètement et machinalement je fais le lien avec un Huissier avec qui je suis en affaire. Effectivement j'ai une dette, inférieur à 500€, mais ayant fait ce que je devais de côté là et l'Huissier m'avait annoncé l'arrêt des procédures à mon encontre pour le simple fait que je suis actuellement au RSA (454€ d'indemnités sociales de l'État) et en grande difficulté médicale. Je téléphone à l'Huissier avec qui j'ai de bons rapports, ce dernier m'explique que cela ne vient pas de lui, mais qu'il pense que c'est peut être une sanction de ma banque suite à un rejet de paiement. Il ponctue en me donnant son avis personnel qui était : "Si c'est bien une sanction de votre banque pour provision insuffisante, aux vues de votre situation financière actuelle et médicale, c'est peu "élégant" de la part de votre agence." Ce Monsieur était outré des pratiques de la part de mon agence.

J'appelle donc mon agence, la directrice répond directement et après m'être présenté je lui explique le souci. Elle me répond que comme on est fâché (surtout elle en fait, moi je n'ai fait que l'écouter péter un énorme plomb de façon délirante), elle ferait ce qu'elle veut sur mon compte que cela me plaise ou pas et qu'elle était dans son bon droit. Elle rajoute également qu'elle fera tout pour me pourrir la vie avant de me raccrocher au nez encore...

Je n'ai jamais vu cette personne de ma vie et je n'ai jamais eu de contact par le passé avec personne.

Pour remettre les faits dans leur contexte, j'ai 35 ans, j'ai de gros problèmes de santé qui incluent des soins médicaux très lourds. Je mesure 1.90m pour 67kg là où je devrai en peser 90. Je suis suivi par toute une équipe médicale au CHU de Nantes. Tout ceci complique douloureusement ma vie au quotidien et il n'est pas toujours évident d'avoir le sourire chaque jour qui passe. Cependant je me bats et j'avance puisque je suis actuellement en création d'entreprises ce qui me permettra d'avoir un travail adapté à mes soucis de santé et de pouvoir de nouveau vivre décemment. Actuellement je perçois donc le RSA, 454€ mensuels, les 100€ volés par cette directrice peu professionnelle correspondent à 1/4 de mes revenus. Je n'arrive pas à finir mes mois sans l'aide de ma famille et cette personne par son action lâche et toute personnelle porte une atteinte majeure à ma santé en m'empêchant l'accès à la nourriture tout simplement. Ce n'est pas pour rien que l'Huissier a abandonné ses poursuites quand il a eu connaissance de ma situation actuelle. Je suis vraiment dans une situation peu envieuse avec des issues médicales relativement incertaines.

Je décide de ne pas m'emporter en me disant que mardi, après mon rendez-vous dans la nouvelle banque, toute cette histoire sera du passé et qu'une mauvaise anecdote. Samedi matin, le 13 donc, ma factrice me remet une lettre recommandée du CIC. Étonné je l'ouvre et découvre qu'elle a mis ses menaces à exécution sans motif légitime, la lettre ne donne aucune raison sur la radiation de mon compte en banque. Il n'y a aucune justification juste des explications techniques comme le gel de mon compte et le blocage de ma carte bleue et me donnant connaissance d'un délai de 60j pour m'organiser et si je ne réglais pas cette affaire dans le délai imparti, elle me trainerait en justice.

Ne comprenant absolument pas les proportions que cette affaire prend, j'en conclus donc que le fait d'avoir fait connaître l'histoire publiquement a probablement dû avoir une implication. Je suis maintenant déterminé à porter cette affaire devant les tribunaux et en toute transparence dans l'espace public. Les gens doivent savoir à quel point ils sont tributaires des humeurs des employés de banque qui se permettent des pratiques dignes d'une mafia hollywoodienne.

Moi qui envisageais de partir sans donner suite, j'ai donc changé d'avis et faire ce que je pense juste en allant m'entourer de juristes compétents et en demandant au législateur d'intervenir et de statuer sur l'affaire.

Voilà la position de ce dimanche. Je suis à l'écoute du moindre conseil pouvant m'être favorable. J'attends de pouvoir rencontrer des juristes avant de publier quoi que ce soit de nouveau dans l'espace public, d'ou mon silence aujourd'hui. Il s'agit de ne pas me mettre en défaut vis-à-vis de la législation, mais également de ne pas me mettre en défaut stratégiquement parlant.

Je vous remercie pour votre intérêt et je vous souhaite une agréable fin de week-end.

Amicalement,

Gwenn.

Edit de 18h30 : Le CiC vient de publier en PDF (??) un communiqué pour s'expliquer sur les autorisations demandées par son application Android. Ils précisent aussi (sous couvert du secret bancaire) que le fait que Sorcier se soit fait dégager de chez eux n'a aucun rapport avec ses tweets. C'est juste tombé au mauvais moment semble-t-il.

Cet article merveilleux et sans aucun égal intitulé : Quand le CIC surréagit à une simple question ; a été publié sur Korben, le seul site qui t'aime plus fort que tes parents.