Locky – Tout ce qu’il y a à savoir sur le malware du moment

mardi 8 mars 2016 à 16:30Vous êtes quelques-uns à m'avoir demandé d'écrire un article sur le nouveau malware qui fait rage en ce moment : Locky. Et bien voilà.

Qu'est-ce que Locky ?

Locky est ce qu'on appelle un ransomware, c'est-à-dire un malware (pour Windows) qui prend en otage vos fichiers en les chiffrant et qui vous réclame une rançon à payer pour pouvoir déchiffrer vos précieuses données. Apparu en février 2016, Locky serait l’œuvre des mêmes personnes qui ont lâché le ransomware Dridex en 2015. Locky se répand actuellement comme une trainée de poudre dans toute l'Europe, notamment en France et en Allemagne. Et cerise sur le gâteau, il évolue chaque semaine en utilisant de nouvelles méthodes de propagation.

Comment Locky se propage-t-il ?

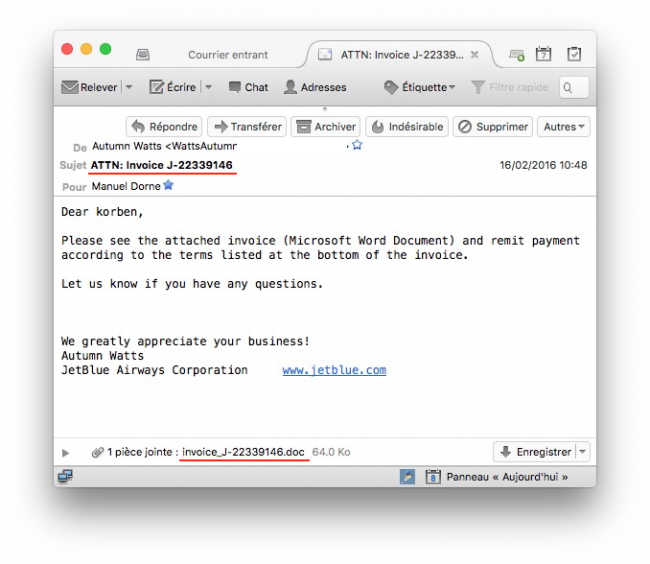

Comme la plupart des ransomwares, Locky se diffuse par email (envoyés grâce à un botnet) dans lesquels se trouve une pièce jointe mortelle. Le sujet de ces emails suit toujours la même syntaxe (pour le moment), à savoir "ATTN: Invoice J-XXXXXXX". Le corps du message contient un message correctement rédigé qui nous demande de payer rapidement une facture, et la pièce jointe est au format "invoice_J-XXXXXX.doc".

Quant au nom de l'expéditeur, ce n'est jamais le même. Il doit s'agir du propriétaire d'une des machines détournées via le botnet pour l'envoi de ces spams.

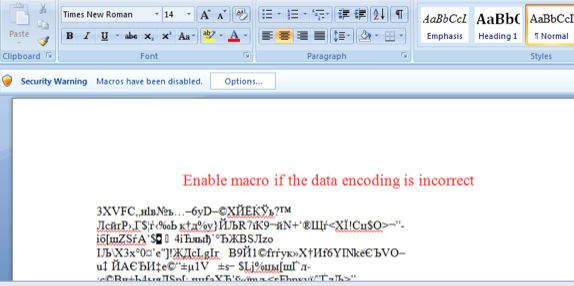

Le fichier Word (.doc) attaché contient un texte étrange qui indique d'activer les macros pour pouvoir le lire. Je vous rassure, si les macros sont activées, le texte ne sera pas réellement déchiffré (hé oui). Par contre, le ransomware Locky sera rapidement téléchargé et installé sur l'ordinateur.

Quels sont les dégâts qu'il engendre ?

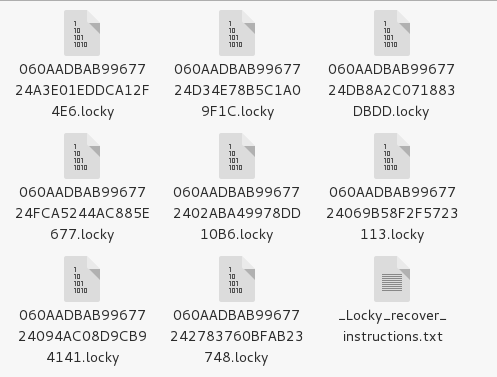

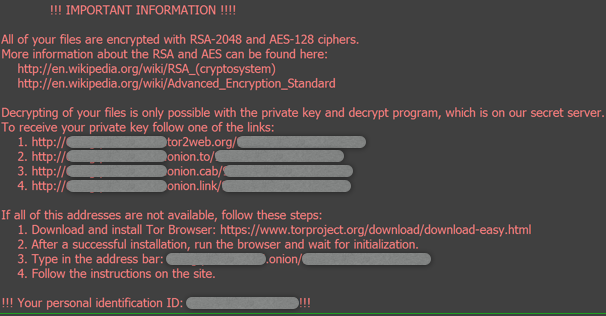

À partir de là, le ransomware commence à chiffrer les fichiers en fonction de leur extension et affiche dans le bloc note, un message réclamant de l'argent

Voici les fichiers qui sont chiffrés et dont l'extension est changée en .locky (d'où le nom du malware...) :

.m4u | .m3u | .mid | .wma | .flv | .3g2 | .mkv | .3gp | .mp4 | .mov | .avi | .asf | .mpeg | .vob | .mpg | .wmv | .fla | .swf | .wav | .mp3 | .qcow2 | .vdi | .vmdk | .vmx | .gpg | .aes | .ARC | .PAQ | .tar.bz2 | .tbk | .bak | .tar | .tgz | .gz | .7z | .rar | .zip | .djv | .djvu | .svg | .bmp | .png | .gif | .raw | .cgm | .jpeg | .jpg | .tif | .tiff | .NEF | .psd | .cmd | .bat | .sh | .class | .jar | .java | .rb | .asp | .cs | .brd | .sch | .dch | .dip | .pl | .vbs | .vb | .js | .asm | .pas | .cpp | .php | .ldf | .mdf | .ibd | .MYI | .MYD | .frm | .odb | .dbf | .db | .mdb | .sql | .SQLITEDB | .SQLITE3 | .asc | .lay6 | .lay | .ms11 (Security copy) | .ms11 | .sldm | .sldx | .ppsm | .ppsx | .ppam | .docb | .mml | .sxm | .otg | .odg | .uop | .potx | .potm | .pptx | .pptm | .std | .sxd | .pot | .pps | .sti | .sxi | .otp | .odp | .wb2 | .123 | .wks | .wk1 | .xltx | .xltm | .xlsx | .xlsm | .xlsb | .slk | .xlw | .xlt | .xlm | .xlc | .dif | .stc | .sxc | .ots | .ods | .hwp | .602 | .dotm | .dotx | .docm | .docx | .DOT | .3dm | .max | .3ds | .xml | .txt | .CSV | .uot | .RTF | .pdf | .XLS | .PPT | .stw | .sxw | .ott | .odt | .DOC | .pem | .p12 | .csr | .crt | .key

Le fond d'écran de Windows est lui aussi remplacé, affichant la même demande.

Locky supprime aussi les sauvegardes interne ("shadow copies") que Windows fait par l'intermédiaire de son VSS (Volume Snapshot Service), rendant impossible toute récupération.

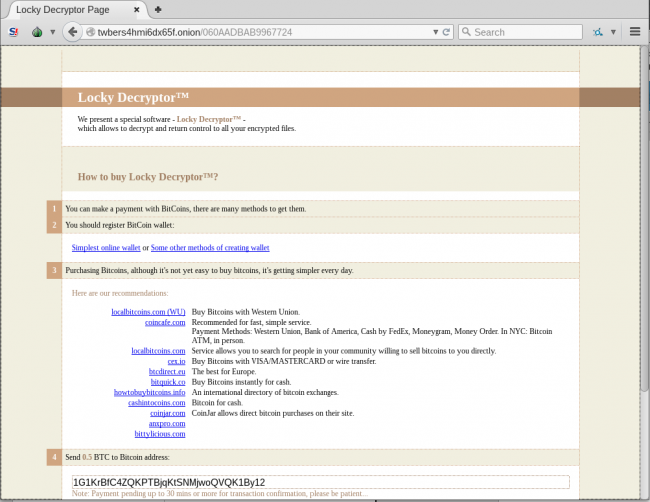

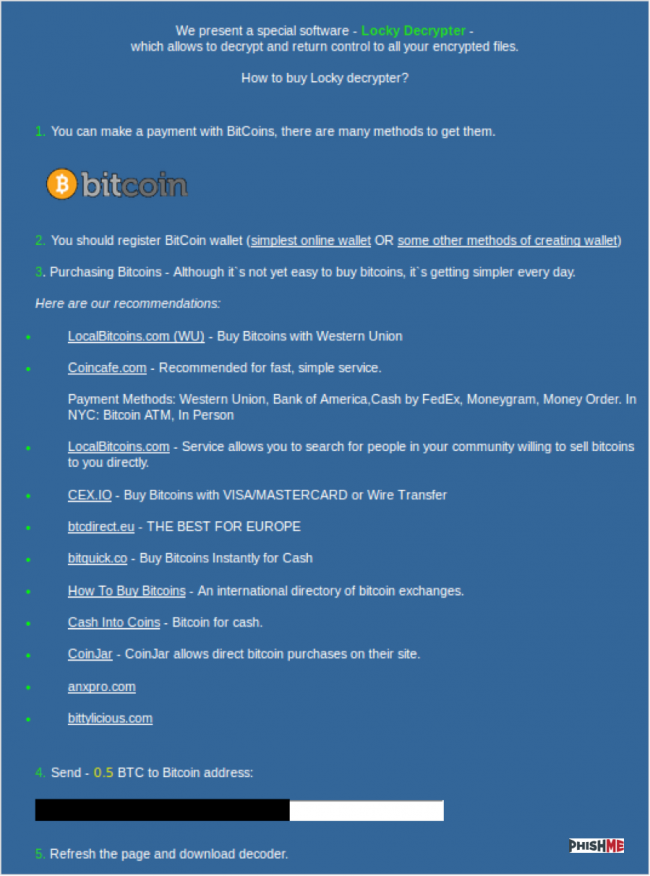

Enfin, si la victime visite l'un des liens (HTTP classique ou .onion sur Tor) indiqué dans le message, elle tombera sur une page lui indiquant comment acheter puis payer avec des Bitcoins la modique somme de 0,5 BTC (200 € environ) à 1 BTC (400 € environ) pour obtenir un "déchiffreur" baptisé Locky Decryptor PRO. Déchiffreur dont l'efficacité n'a pas été prouvée.

Là où ça pose de vrais problèmes, notamment dans les entreprises, c'est au niveau des disques réseaux partagés. Locky chiffre aussi tout ce qui l'intéresse sur ces partages réseau. Et quand on sait que la plupart du temps, c'est à cet endroit qu'est partagée toute l'intelligence collective d'une société, il y a de quoi avoir de grosses suées froides.

Comment se protéger contre Locky ?

Comme je le disais dans mon dossier sur Cryptolocker, il n'y a pas 36 000 façons de se protéger de ce genre de choses. Tout d'abord c'est un problème entre la chaise et le clavier. À savoir acquérir le réflexe de ne JAMAIS ouvrir une pièce jointe envoyé par mail, et ayant une extension et une provenance douteuse. Ensuite, je vous recommande de vous équiper d'un vrai antivirus : Norton, Kaspersky, ESET, F-Secure...etc. Évitez les AV gratuits (la plupart sont des paniers percés) ou les petits outils de désinfection qui vous promettent monts et merveilles.

Faites régulièrement les mises à jour de votre OS et de vos outils. N'activez jamais les macros dans vos outils bureautiques sauf si vous savez ce que vous faites. Au pire, en cas de doute et de nécessité absolue d'ouvrir une pièce jointe, passez plutôt par une simple visionneuse de document pour ouvrir vos pièces jointes plutôt qu'un Word ou un Excel.

Si vous avez des employés, ou si vous êtes administrateur réseau dans une société, faites immédiatement une réunion d'information auprès des employés pour les avertir et rappeler ces bonnes bases. Ensuite, concernant les partages réseau, passez en revue les droits d'accès (et on arrête de se loguer partout en tant qu'Administrateur de domaine, s'il vous plait ) et placez les données importantes en sécurité.

Enfin, et c'est de loin le meilleur conseil de ma liste : Faites des sauvegardes !!! Ainsi, en cas d'infection, vous pourrez toujours récupérer vos données.

Comment savoir si vous êtes infecté par Locky ?

Vu ce que je viens de vous décrire, vous comprendrez qu'une infection par Locky saute aux yeux. Toutefois, pour en être certain, vous pouvez toujours vérifier que les clés de base de registre...

- HKCU\Software\Microsoft\Windows\CurrentVersion\Run\Locky

- HKCU\Software\Locky\id

- HKCU\Software\Locky\pubkey

- HKCU\Software\Locky\paytext

...ou les fichiers suivants sont visibles sur votre poste.

- C:\Users\(username)\AppData\Local\Temp\ladybi.exe

- C:\Users\(username)\Documents\_Locky_recover_instructions.txt

Si c'est le cas, félicitations, vous êtes dans la merde.

Comment s'en débarrasser ?

Maintenant si vous êtes infecté par ce malware, contrairement à ce que conseille le FBI : Ne payez pas la rançon. Vous allez perdre de l'argent et vous ne reverrez pas plus vos données, car rien n'indique que le déchiffreur en question soit efficace. De plus, payer c'est encourager les cybercriminels à continuer ce genre d'opérations de chantage.

Concrètement, si votre ordinateur est infecté par Locky, je vous recommande les étapes suivantes :

- Faites le deuil de vos données. Soyez fort !

- Mettez de côté les disques durs infectés (ou faites en une copie) pour le jour très hypothétique où quelqu'un arrivera a pondre un outil pour récupérer vos datas.

- Achetez de nouveaux disques durs ou formatez les anciens et repartez d'une sauvegarde saine ou réinstallez un Windows tout propre sur votre machine.

- Puis reportez-vous au point "Comment se protéger contre Locky ?" de cet article.

Conclusion

Vous l'aurez compris, il n'y a pas de remède miracle contre Locky. C'est pourquoi, il faut que chacun prenne le temps d'informer ses amis, sa famille, ses collègues au sujet de ce malware afin d'enrayer sa propagation. Pour cela, je vous invite à leur partager cet article (ou un autre, peu importe) qui leur sera surement utile et qui les aidera peut être à éviter la catastrophe.

Sources :

- http://community.hpe.com/t5/Security-Research/Feeling-even-Locky-er/ba-p/6834311

- http://blog.fortinet.com/post/a-closer-look-at-locky-ransomware-2

- https://nakedsecurity.sophos.com/2016/02/17/locky-ransomware-what-you-need-to-know/

- https://www.proofpoint.com/us/threat-insight/post/Dridex-Actors-Get-In-the-Ransomware-Game-With-Locky

- http://www.symantec.com/connect/blogs/locky-ransomware-aggressive-hunt-victims

- https://blogs.forcepoint.com/security-labs/locky-ransomware-encrypts-documents-databases-code-bitcoin-wallets-and-more

- http://phishme.com/locky-a-new-encryption-ransomware-borrowing-ideas-from-the-best/

- https://www.sensepost.com/blog/2016/understanding-locky/

Cet article merveilleux et sans aucun égal intitulé : Locky – Tout ce qu’il y a à savoir sur le malware du moment ; a été publié sur Korben, le seul site qui t'aime plus fort que tes parents.