Des membres du groupe AnonSec ont mis en ligne un dump de 250 GB contenant les noms, adresses emails et numéros de téléphone de 2414 employés de la NASA, ainsi que 2143 plans de vol et 631 vidéos capturées à partir des drones, avions et radars de l'agence spatiale américaine.

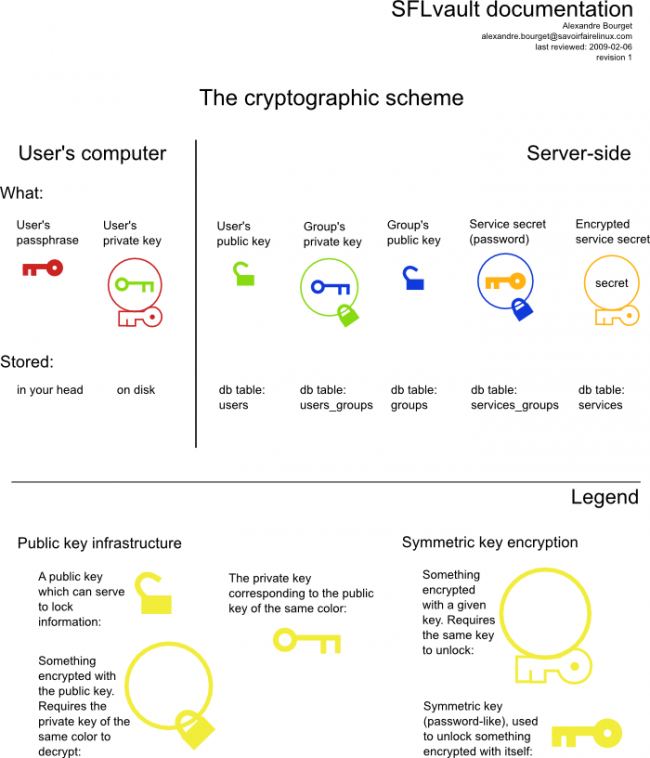

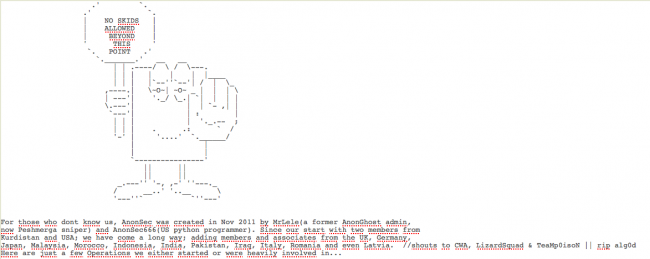

Dans un "zine" mis en ligne sur Cryptobin, la petite équipe de têtes brûlées explique qu'il y a 2 ans, ils sont entrés dans le réseau de la NASA grâce à un mot de passe admin laissé par défaut, et qu'au fil du temps, grâce à un sniffer de paquets bien planqué, ils ont pu récupérer énormément de logins et mots de passe.

Ils ont ainsi pu prendre le contrôle de très nombreux serveurs et postes clients, ont pu mapper le réseau de la NASA et découvert tout un tas de détails passionnants sur les missions privées et publiques de l'agence spatiale (y compris des vidéos prises lors de celles-ci), sur les avions, drones et bases aéronautiques.

Mais là où ça devient tendu, c'est que les petits malins ont réussi en infiltrant les réseaux du centre de recherche de Glenn, du centre de vol spatial de Goddard et du centre de recherche aéronautique de Dryden, à mettre la main en root sur 3 serveurs NAS utilisés pour conserver (backup) les plans de vol des drones. Les NAS étaient programmés pour exfiltrer en toute discrétion ces plans de vol hors du réseau de la NASA.

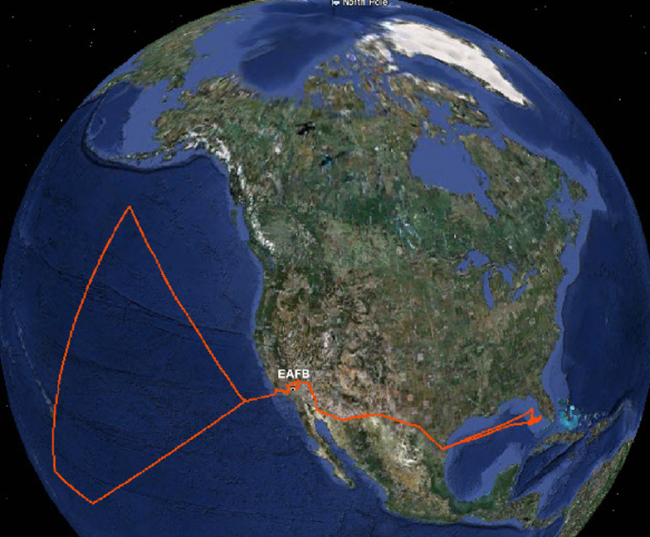

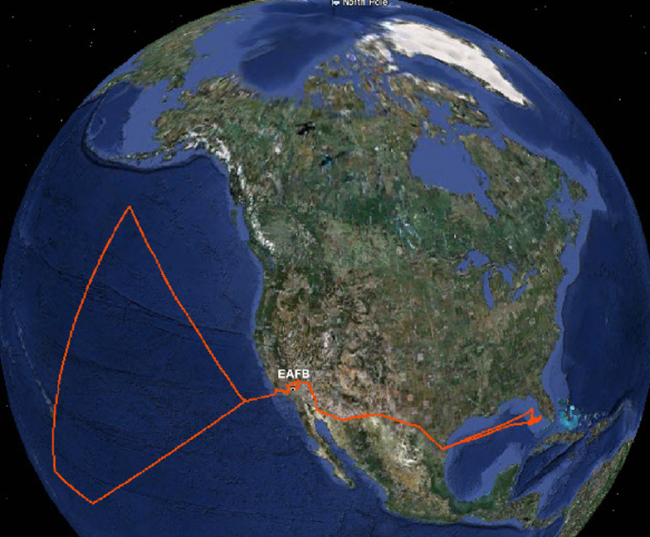

Et en étudiant ces logs, les hackers ont remarqué que certains plans de vol n'avaient pas encore eu lieu. Il s'agissait de plan de vols planifiés pour les jours à venir. Ils ont alors remplacé un des plans de vol "pour voir" et arriva ce qui devait arriver. Le drone qui a décollé ce jour-là a bien utilisé le plan de vol modifié par les AnonSec.

Avant cela, il y a eu débat interne au sein du groupe de hackers pour savoir si le risque en valait la chandelle, car jouer avec un drone à 222,7 millions de dollars au-dessus du sol américain, c'était se faire ficher immédiatement comme groupe terroriste, sans parler du risque de tuer des gens en crashant la bête au mauvais endroit.

Mais la fièvre du jeu a eu raison des hackers qui ont modifié le plan de vol pour envoyer le drone faire un plongeon dans l'océan. Heureusement pour la NASA, l'opérateur qui surveillait le vol a pu reprendre la main avant que le pire arrive. Voici la trajectoire qu'a prise le drone suite à ce plan de vol.

Suite à ça, la NASA a lancé un audit pour corriger ses failles de sécurité et à bouter les affreux hors de son réseau. Dans son texte, AnonSec explique que leur but premier était de montrer que le gouvernement américain utilisait ses drones pour manipuler le climat et provoquer des pluies afin de combattre les effets des émissions de Co2.

Ahem...

La NASA n'a pas encore réagi officiellement.