BitLocker réduirait jusqu’à 45% vitesse SSD ? – Que faire ?

vendredi 20 octobre 2023 à 11:24

Voici une mauvaise surprise : L’utilisation de BitLocker, le fameux outil de chiffrement intégré à Windows 11 Pro, pourrait ralentir nos disques SSD jusqu’à 45% (selon la marque et le modèle de SSD que vous utilisez) ?

Oui, vous avez bi-en lu, c’est pas des blagues. Tom’s Hardware a publié un rapport édifiant à ce sujet et il semblerait que nos chers SSD en pâtissent.

Commençons par le début : BitLocker, disponible uniquement sur les appareils équipés de Windows 11 Pro, est activé automatiquement pour protéger nos données chéries en les chiffrant. Mais en y regardant de plus près, les tests effectués ont montré une diminution significative des performances des disques chiffrés par ce logiciel. C’est pas ouf.

Alors que faire ?

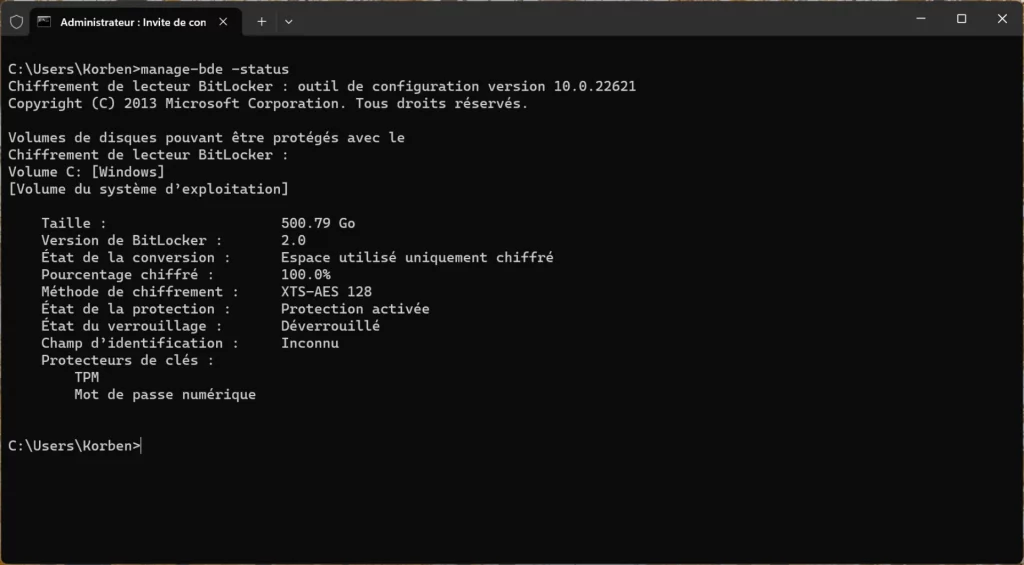

Et bien si vous êtes un utilisateur de Windows 11 Pro, la première chose à faire est de vérifier si BitLocker est activé, et s’il utilise un chiffrement logiciel (XTS-AES). Pour ce faire, ouvrez le menu Démarrer et entrez « cmd« .

Ensuite, choisissez l’option « Exécuter en tant qu’administrateur » pour ouvrir une fenêtre d’invite de commandes avec les droits admin qui vont bien. Une fois dans l’invite de commandes, copiez et collez la commande suivante :

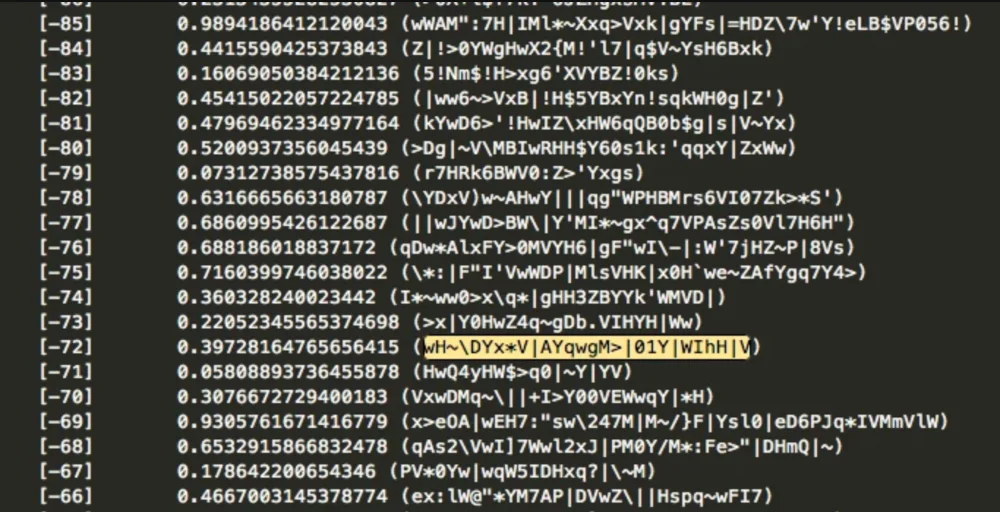

manage-bde -statusPuis faites « Entrée ». Cette commande affichera alors le statut de tous vos volumes connectés. Enfin, pour savoir si le chiffrement BitLocker est activé ou non, recherchez la mention « Protection Status« .

Si le chiffrement est activé, vérifiez alors la méthode de chiffrement utilisée. Si vous trouvez la mention « XTS-AES« , cela signifie que le chiffrement logiciel est utilisé et que par conséquent, Bitlocker a un impact négatif sur votre SSD.

Maintenant, plusieurs choix s’offrent à vous. Vous pouvez vous amuser à reformater votre PC et réinstaller Windows 11 Pro en tenant compte de bien activer le chiffrement hardware si votre ordinateur et votre SSD le supportent. C’est vraiment la meilleure des options même si cela implique d’effacer tout et de tout refaire au propre.

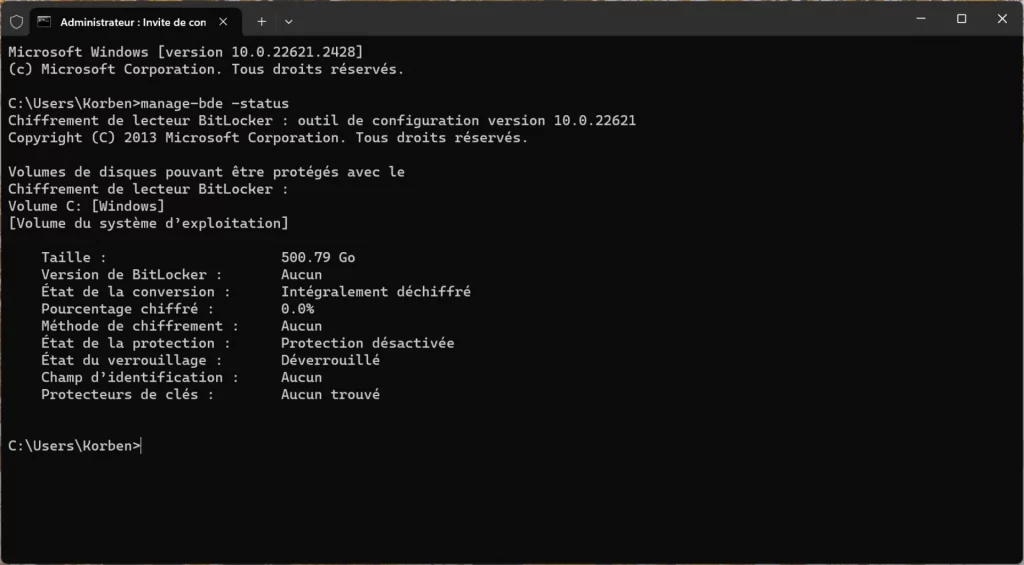

Vous pouvez également désactiver BitLocker et ne plus rien chiffrer. C’est pas ouf niveau sécurité mais c’est un choix qui ne regarde que vous. Pour désactiver Bitlocker, ouvrez une nouvelle fois un terminal en mode admin et entrez la commande suivante en indiquant l’emplacement de votre disque (ici c’est « c: »)

manage-bde off C:

Et si vous voulez quand même chiffrer sérieusement un disque dur, sans pour autant passer par Bitlocker, il y a toujours Veracrypt qui peut vous aider notamment grâce à sa fonctionnalité de chiffrement du système Windows. Attention quand même, ce genre d’outils peut également impacter les performances de certains SSD, donc renseignez-vous bien avant de le mettre en place, car pas sûr que ça arrange la situation. Même chose pour les bons disques durs (HDD), qui peuvent aussi être impactés dans une moindre mesure.

Bon courage 🙂