CredCrack – Testez la sécurité de votre réseau Windows

mercredi 12 août 2015 à 11:53Jonathan Broche, expert en sécurité, a mis au point CredCrack, un outil développé en Python qui va vous permettre de retrouver le mot de passe perdu de votre domaine Windows, ou de tester la sécurité de celui-ci. Il va sans dire que si vous l'utilisez, c'est à des fins de sécurisation pour votre propre réseau. Dans le cas contraire, vous vous exposez aux foudres de la justice.

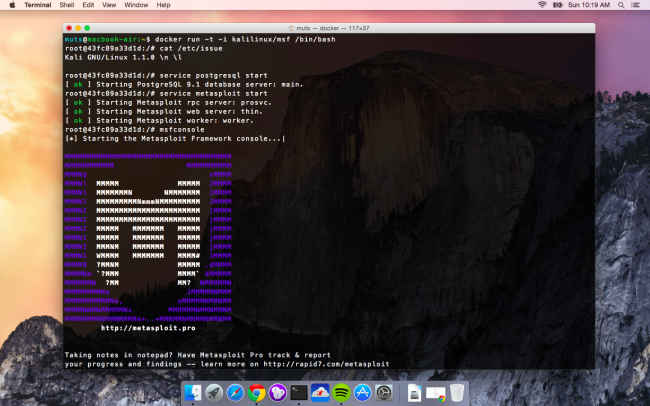

CredCrack une fois lancé, va démarrer un apache et déployer les scripts fun.ps1 et creds.php dans le répertoire /var/www, avant de commencer à scanner votre réseau à la recherche de machines ayant le port 445 ouvert (avec du partage Windows / Active Directory actif).

Une fois ces machines trouvées, CredCrack va lister les privilèges relatifs au partage (pour trouver ceux qui ont des droits en écriture, droits admin.. etc) puis extraire les logins et mots de passe de la mémoire de ces machines sans rien écrire sur leur disque.

Voici une démonstration en vidéo où les mots de passe sont trouvés en 17 secondes.

Je vous mets l'écran de fin, car ça passe assez vite :

Comme Jonathan pratique le pentesting à titre professionnel, ça lui fait gagner pas mal de temps dans son boulot.

Il a mis les sources en ligne sur Github si vous voulez y jeter un oeil.

Cet article merveilleux et sans aucun égal intitulé : CredCrack – Testez la sécurité de votre réseau Windows ; a été publié sur Korben, le seul site qui t'aime plus fort que tes parents.