RustDeck – Le clone de TeamViewer libre et open source

lundi 3 octobre 2022 à 09:00

Vous êtes l’informaticien de la famille et c’est toujours vous qu’on appelle dès que Tonton Maurice télécharge un malware pornhub.zip, que le cousin Thierry n’arrive plus à imprimer en couleurs ou que Belle-Maman Huguette paume son mot de passe de la Banque Postale.

Seulement voilà… pour prendre la main à distance sur un ordinateur, à part ce bon vieux TeamViewer, le reste c’est un peu la lose.

COMMENT ÇA LA LOSE ?

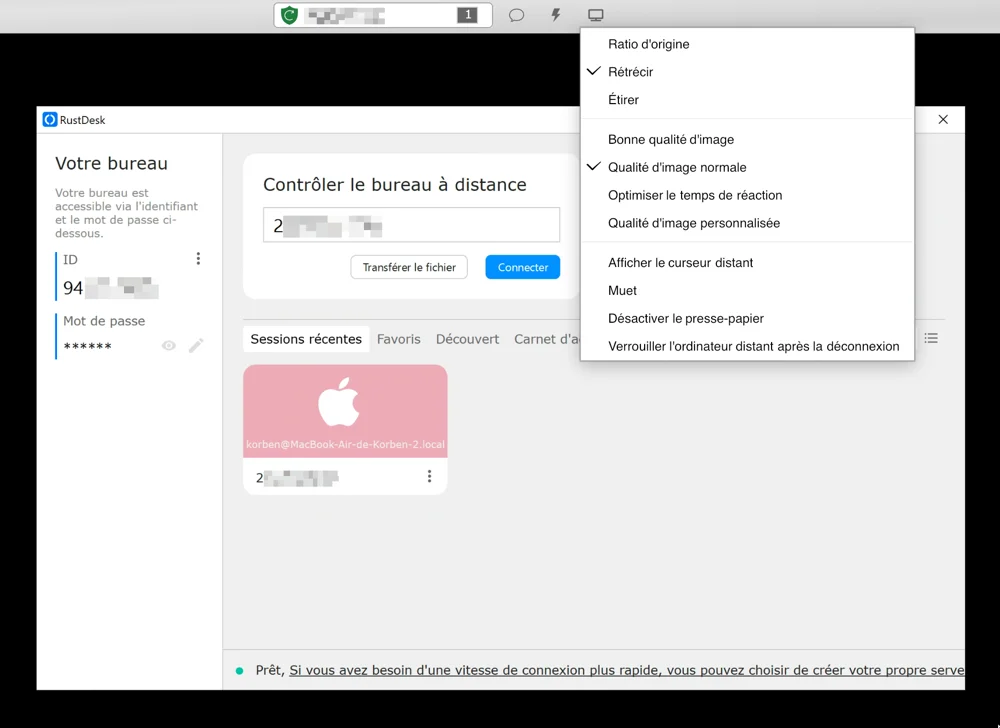

Et bien non ! Puisqu’il existe une alternative libre et open source à Team Viewer, nommé RustDesk qui permet de se connecter à un bureau à distance sans aucune configuration. L’avantage, c’est que vous gardez le contrôle sur vos données en toute sécurité.

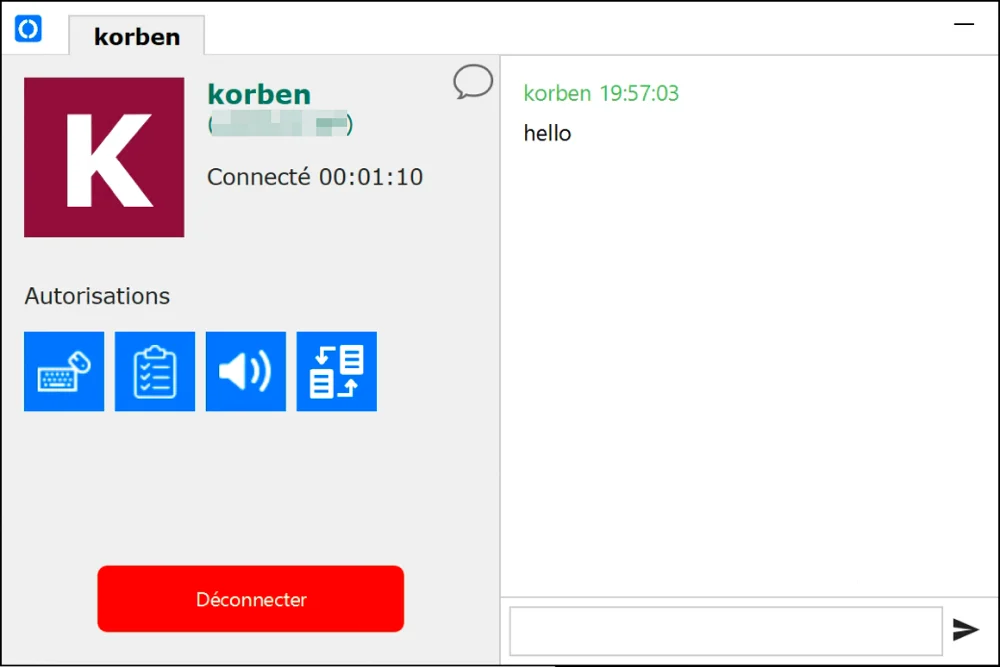

Niveau fonctionnement, c’est tout pareil que TeamViewer avec un code unique et un mot de passe autogénéré. Vous aurez également la possibilité de donner certains droits comme celui de copier-coller un fichier entre les deux machines ou d’activer le son. L’outil fonctionne sous Windows, Mac, Linux et vous pouvez même l’utiliser depuis votre smartphone Android ou iOS.

Et il y a même un chat pour discuter avec tonton. Elle n’est pas belle la vie ?

RustDesk utilise un serveur public pour mettre en relation les ordinateurs, mais vous pouvez évidemment autohéberger votre propre serveur RustDesk ce qui vous apporte encore plus de confidentialité, mais surtout une meilleure bande passante.