« S’opposer à la 5G pour dire notre refus de l’informatique dominante »

samedi 10 octobre 2020 à 11:00Tandis que La Quadrature du Net vient de publier sa position commune sur la 5G, nous entamons la publication d’une série de points de vue plus personnels. Suite à sa participation à une journée d’action anti-5G le 19 septembre dernier, Félix Tréguer, membre du collectif, a réagi aux critiques qui s’étaient fait jour sur la liste de discussion de notre collectif. Nous publions ici une version légèrement remaniée de ce texte partagé le le 24 septembre dernier.

Ma participation comme représentant de La Quadrature du Net à une journée de mobilisation contre la 5G à Lyon, samedi 19 septembre, a suscité des réactions nombreuses et pour le moins contrastées.

Parmi elles, des réactions assez hostiles, rageuses ou moqueuses, qui ont fait suite aux quelques éléments partagés sur les réseaux sociaux pour expliquer le sens ma participation. En prenant part à une table ronde et à un atelier organisés dans le cadre de cette journée, j’aurais donné – et La Quadrature du Net à travers moi – du crédit aux « obscurantistes », « dingos anti-ondes » et autres adeptes de la « fake science ». S’il est vrai qu’on trouvait des textes relevant clairement de la désinformation scientifique sur certains des sites associés à cette journée, il serait trompeur et dangereux de la réduire à cela. L’événement était organisé par plusieurs collectifs locaux (anti-5G, anti-Linky, anti-surinformatisation, écologistes), et couvrait les trois grandes catégories de critiques adressées à la 5G : aspects sanitaires, coût écologique et celle dont on parle beaucoup moins et pour laquelle nous étions justement invités, à savoir l’accentuation de la surveillance numérique.

L’invitation m’a été faite par des gens du collectif stéphanois « Halte au contrôle numérique » qui ont pris une part active dans l’organisation de cette journée. Nous nous sommes rencontrés l’hiver dernier dans le cadre d’une conférence organisée à Saint Étienne où j’étais venu parler de notre campagne estime à 5% la part de personnes électro-sensibles, et quand bien même les scientifiques n’arrivent pas à établir de lien probant entre les ondes présentes dans notre environnement quotidien et ces symptômes, on ne peut pas, à mon sens, se moquer de la posture anti-ondes comme si « La Science » avait tranché ce débat une fois pour toutes. Certes, on ne doit pas nécessairement donner le bénéfice du doute aux anti-ondes, mais on sait aussi que la science n’est pour une grande part qu’une série de postulats que l’on n’a pas encore réussi à infirmer. On ne sait pas tout, et dès lors qu’il y a des choses non-élucidées sur des pathologies très largement observées, le doute scientifique et un sens élémentaire de l’empathie devraient nous inviter à une humilité compréhensive vis-à-vis de la souffrance de ces personnes, et à une écoute attentive lorsqu’elles expriment leur défiance vis-à-vis du fonctionnement des agences sanitaires ou lorsqu’elles documentent les conflits d’intérêt qui les entourent.

Mais bref. Je n’étais pas à Lyon pour ça. J’étais à Lyon pour dire que, depuis son positionnement spécifique, sans être d’accord sur tout ce qui s’était dit dans la journée, La Quadrature était solidaire de l’objectif affiché, à savoir faire obstacle au déploiement de la 5G. Avec nos raisons à nous, que j’ai personnellement résumé en ces termes sur les réseaux sociaux (ce qui, j’en conviens, n’était pas l’endroit adapté) :

- Parce que, tout en constatant les affres de l’informatisation et l’échec global de nos luttes pour un Internet libre, on peut continuer à penser que le numérique pourrait avoir un visage bien différent, et que

manifestement la #5G nous éloigne toujours plus de cet horizon …- Parce que, à les lire, le futur que les promoteurs zélés de la #5G nous préparent, c’est l’accélération de presque tout ce qui déraille déjà dans la société numérique : société « sans contact », automatisation, déshumanisation.

- Parce que la #5G, toujours à lire les industriels qui planchent dessus, c’est notamment la fuite en avant programmée de la société de surveillance : vidéosurveillance et autre gadgets de la #Technopolice, #IoT spywares, etc.

- Parce que les discours des défenseurs de la #5G contribuent dores et déjà à instituer le monde-machine qu’ils fantasment, à le banaliser, à le rendre incontournable et désirable, à orienter les investissements et la R&D. Que, hélas, leur science fiction transforme notre réalité.

- Parce que la #5G est une technologie technocratique et coûteuse, qu’elle est imposée par « en haut » en raison d’intérêts économiques et politiques dans lesquels nous ne nous retrouvons pas. Et qu’en dépit de tout cela, le pouvoir a l’audace de la présenter comme incontestable.

Je voudrais revenir un instant sur « l’échec global de nos luttes » que j’évoquais. Je crois en effet que l’activisme numérique – celui des logiciels libres, des réseaux libres, de la lutte contre la surveillance et la censure d’Internet – doit, tout en gardant l’expertise technique et juridique qui a fait sa force, se renouveler et s’ouvrir. Cela passe notamment par le fait de sortir de notre zone de confort pour s’ouvrir aux questionnements technocritiques et écologistes, de se livrer à des alliances nouvelles capables de faire grossir nos luttes, de les rendre plus populaires, plus disséminées, mais aussi expérimenter de nouveaux modes d’action. C’est en substance ce qu’on expliquait il y a trois ans dans notre « revue stratégique », et il me semble que ces constats sont de plus en plus partagés. À notre petite échelle, c’est bien ce qu’on essaie de faire, par exemple avec la campagne Technopolice. Or, c’est aussi cela que permet l’opposition à la 5G.

Alors oui, on est d’accord : il n’y a rien d’intrinsèque ni même de très spécifique à la 5G dans les arguments évoqués ci-dessus. Ces problèmes, ce sont pour l’essentiel ceux du processus d’informatisation dans son ensemble, et ceux des technosciences en général. La 5G n’est qu’une couche de plus sur un substrat déjà bien moisi. Mais – et c’est là que je veux en venir – s’opposer à son déploiement, c’est aussi une manière de tenter de se ménager des marges de manœuvre dans nos luttes, en tâchant d’éviter que la situation ne s’empire. En conclusion de la contre-histoire d’Internet que j’ai publié l’an dernier, j’avais résumé les choses comme ça :

Près de quarante ans [après le début du processus d’informatisation], tandis que la « gouvernance par les données » sert de nouveau mode de gouvernement, que les protections juridiques associées à

l’État de droit sont tendanciellement dépassées, la technologie informatique continue sa « marche en avant » au service du pouvoir. Un tel constat doit nous interroger : et si, en nous en tenant aujourd’hui

à des approches éthiques, juridiques, technologiques ou organisationnelles pour tenter de corriger les pires aspects des technologies modernes, nous ne faisions qu’acter notre propre impuissance ? Cette interrogation fait directement écho à Foucault, et à la question stratégique centrale évoquée dans ses écrits sur les liens entre pouvoir et « capacités » (où il mentionne expressément les capacités [technologiques] associées aux « techniques de communication ») : « Comment déconnecter la croissance des capacités et l’intensification des relations de pouvoir ? » (…).Malgré les espoirs des premiers hackers et autres pionniers quant aux possibilités ouvertes par la micro-informatique, ce découplage entre pouvoir et technologie se fait toujours grandement désirer. L’informatique prolifère désormais dans nos foyers, sur nos corps, et dans l’espace public urbain où notre capacité à nous rassembler a historiquement constitué une des modalités de contestation les plus efficaces. À l’heure où le Big Data et l’intelligence artificielle s’accompagnent d’une recentralisation phénoménale des capacités de calcul, un tel découplage entre pouvoir et informatique paraît moins probable que jamais. Et si l’on admet qu’il n’adviendra pas dans un futur proche, alors il est urgent d’articuler les stratégies classiques à un refus plus radical opposé à l’informatisation du monde.

Il se trouve que, dans notre société, le refus collectif d’une technologie, c’est presque de l’ordre du blasphème. Sébastien Soriano, le président de l’Arcep, a beau dire « #Parlons5G », il est lui aussi très clair sur le fait que la 5G se fera (ou, pour le citer, que « la France ouvrira pourtant la voie à la 5G »). Ou l’art de la concision pour illustrer la profonde inanité de la « démocratie technique » que les institutions prétendent mettre en œuvre, que ce soit d’ailleurs sur la 5G, la reconnaissance faciale ou l’intelligence artificielle : des consultations sans enjeux où le seul objectif pour le pouvoir est d’assurer « l’acceptabilité sociale » de ces technologies.

Cela fait plus de dix ans que je participe à La Quadrature du Net et je peux vous dire qu’on en a fait des débats, des rapports, des réponses à des consultations, des communiqués pour dénoncer ou proposer. On en a déposé beaucoup, des amendements et des recours pour tenter de promouvoir une informatique à échelle humaine, qui ne soit pas toute entière construite contre nos droits. Et même si je continue de penser que le travail que nous faisons est utile et nécessaire, nos quelques victoires ne changent rien au fait que l’on perd chaque jour du terrain ; que l’informatique dominante surveille, domine, automatise, déshumanise ; qu’elle est très coûteuse en ressources. Quant aux artisans de l’Internet décentralisé et émancipateur, ils tiennent bons malgré tout, mais les politiques publiques les relèguent toujours plus loin aux marges de l’économie numérique.

La Quadrature est d’autant plus fondée à s’opposer aujourd’hui à la 5G que, depuis dix ans, une partie de notre action – souvent restée inaperçue il faut bien le dire – a porté sur les politiques du secteur télécom, notamment s’agissant du spectre radio-électrique. En mai 2011, nous revendiquions la libération de l’accès aux fréquences afin de développer des réseaux télécoms suivant la logique des biens communs – soit tout l’inverse des mises aux enchères prisées depuis les années 1990 dans le secteur télécoms, dans la droite lignée des écrits de l’économiste néo-libéral Ronald Coase sur le sujet. L’année suivante, nous avions aussi dénoncé la mise aux enchères des fréquences alors dévolues à la 4G. Enfin, ces dernières années, en lien avec le projet de recherche européen netCommons, La Quadrature s’est battue aux côtés des opérateurs télécoms associatifs de la Fédération FDN et de nombreux autres réseaux communautaires à travers l’Europe et le monde entier pour démocratiser les politiques publiques dans le secteurs des télécoms. Non sans obtenir quelques avancées lors de l’adoption du code européen des télécommunications en 2018, lesquelles se heurtent pourtant à l’indifférence totale des responsables publics.

Convenons au moins de ça : le déploiement de la 5G ne nous rapprochera pas d’un iota de nos objectifs. Les gains en puissance de calcul, en capacités de stockage, ou en l’espèce en vitesses de transmission et de latence ont essentiellement pour effet de renforcer l’informatique de contrôle que l’on est censés combattre. La 5G, qui présente d’ailleurs des risques importants pour la neutralité du Net, ne bénéficiera pas aux hébergeurs alternatifs comme Framasoft et ses CHATONS, ni aux opérateurs de la Fédération FDN. Tout porte à croire qu’elle fera en revanche les choux gras des multinationales qui dominent déjà le secteur – de Google à Netflix en passant par Thales –, et des alliances public-privé formées pour nous surveiller et nous administrer.

Affirmer collectivement notre refus de l’informatique dominante, c’est aussi ça le sens de l’opposition à la 5G. Alors soit : notre opposition ne porte pas tant sur un protocole que sur la logique qui le produit et qu’il reproduit, à savoir l’informatisation de tout au travers de choix arbitrés technocratiquement, au mépris des droits et de la démocratie. La 5G n’est qu’un des symptômes d’un problème bien plus large. Mais en attendant que le monde change, en attendant qu’il produise des techniques en accord avec nos valeurs politiques, elle est un très bon moyen de contester l’innovation technologique en revendiquant le droit d’appuyer sur la touche « STOP ».

Tout ça pour vous dire que je n’ai aucun regret à être allé à cette journée.

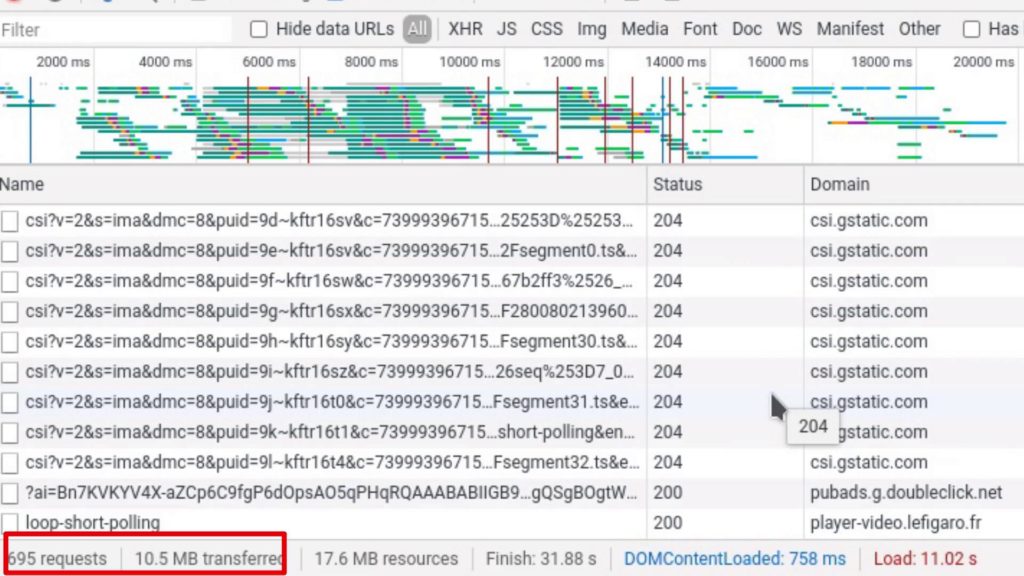

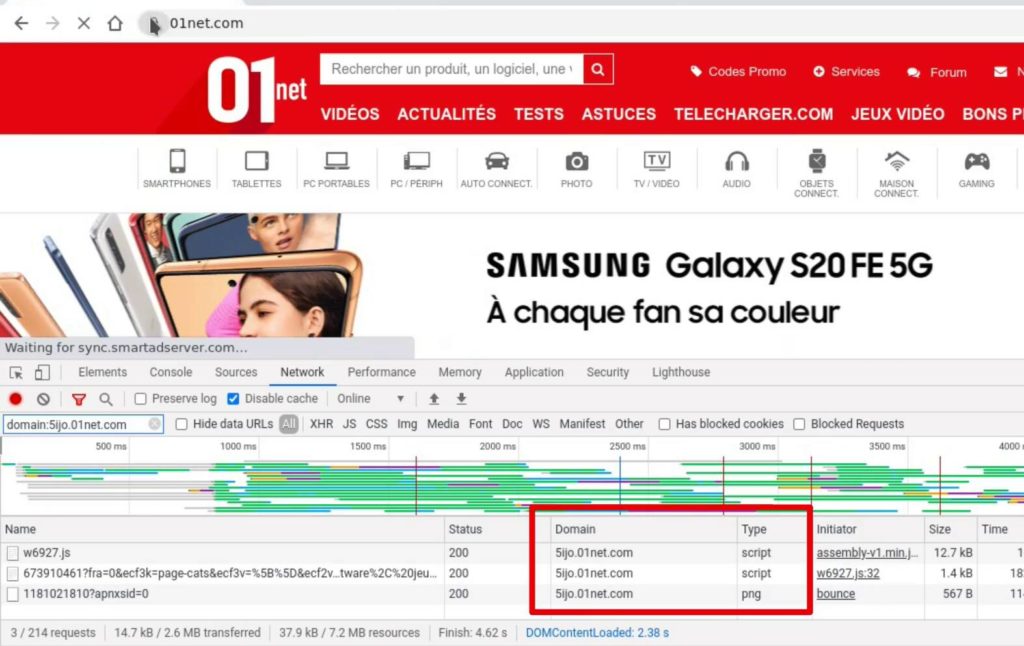

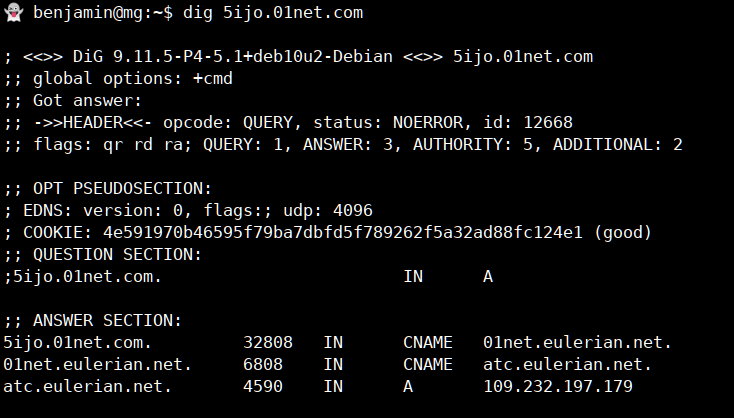

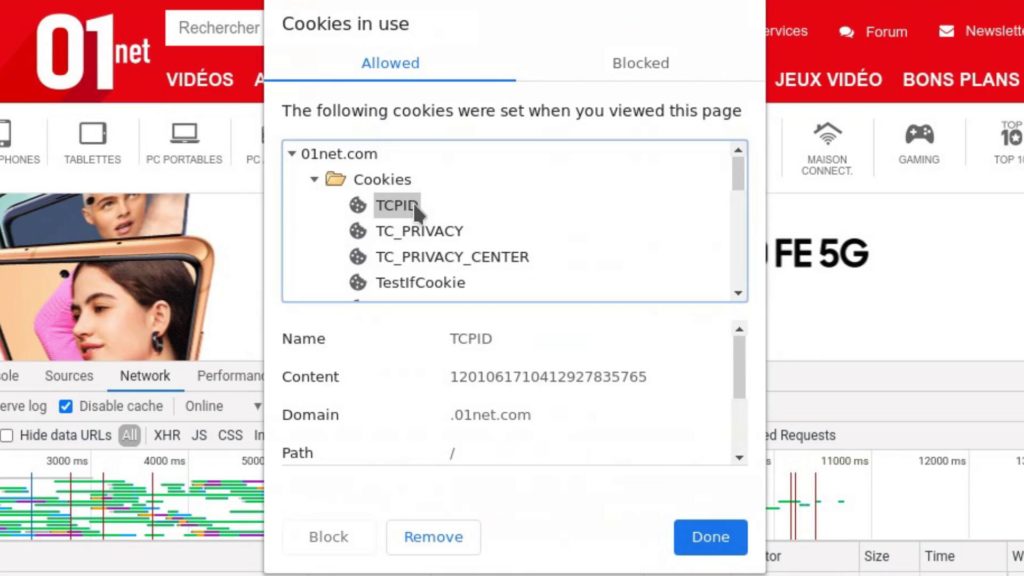

En conclusion, je me contenterai de vous préconiser d’installer, si ce n’est pas déjà fait, un bloqueur de publicité et de tracking sur votre navigateur web. Personnellement je recommande

En conclusion, je me contenterai de vous préconiser d’installer, si ce n’est pas déjà fait, un bloqueur de publicité et de tracking sur votre navigateur web. Personnellement je recommande