Software Reporter Tool – C’est quoi et comment le bloquer ?

lundi 7 octobre 2019 à 20:07Si vous lisez cet article, cela signifie que vous surveillez régulièrement les processus qui s’exécutent en arrière-plan sur votre PC Windows. Et vous avez surement remarqué que le processus Software Reporter Tool consomme beaucoup de mémoire.

Vous décidez de savoir c’est quoi Software Reporter Tool et comment le bloquer ? Dans cet article, vous allez apprendre plus sur ce module complémentaire de Google Chrome.

Software Reporter Tool c’est quoi ?

L’outil Software Reporter est un processus de Google Chrome qui analyse votre ordinateur. Le balayage est généralement commencé une fois par semaine et dure environ 20 minutes.

Ce processus est utilisé pour trouver les modules interfèrent avec le fonctionnement normal du navigateur. Tout ce qui interfère avec l’expérience de navigation d’un utilisateur est signalé à chrome. Ensuite sur la base de ces rapports, le navigateur vous invite à supprimer les applications indésirables via l’outil Chrome Cleanup.

Bien que cet outil soit utile, il peut parfois causer des surconsommation de la mémoire et provoque une utilisation importante de la CPU. La conséquence ? Un ralentissement de votre ordinateur et plantage d’autres logiciels.

Si vous faites face à une utilisation intensive du processeur à cause de ce processus, voici comment le bloquer voir le supprimer.

Comment bloquer Software Reporter Tool ?

Avant de commencer, il faut savoir que le blocage de Software Reporter Tool empêchera Google Chrome de rechercher et de signaler les logiciels nuisibles tels que les extensions indésirables de votre ordinateur.

Pour interdire à Software Reporter Tool de s’exécuter en arrière-plan, nous allons supprimer toutes les autorisations du dossier de l’outil Software Reporter afin qu’aucun utilisateur n’ait accès au dossier.

Une fois que toutes les autorisations ont été révoquées, Google Chrome ne peut plus accéder ni exécuter l’exécutable.

Pour ce faire, suivez les quelques étapes ci-dessous:

- 1) Tout d’abord, afficher les dossiers système cachés du windows 10. Pour cela, regardez ce tutoriel.

- 2) Ensuite accéder au dossier SwReporter au chemin suivant: C:\Users\nom-utilisateur\AppData\Local\Google\Chrome\User Data\SwReporter

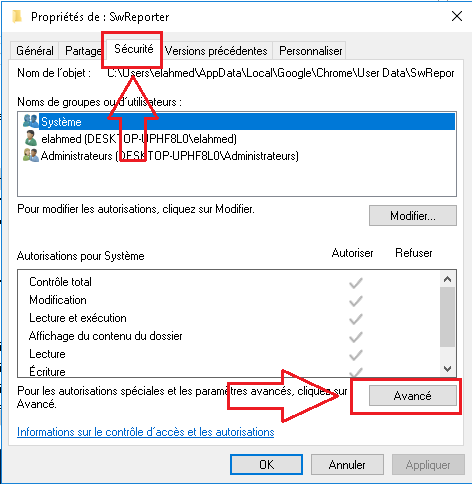

- 3) Faites un clic droit sur le dossier SwReporter, et sélectionnez Propriétés. Cela ouvrira les propriétés du dossier SwReporter.

- 4) Allez sur l’ onglet Sécurité et cliquez sur le bouton Avancé . Cela ouvrira les paramètres de sécurité avancés pour la fenêtre SwReporter.

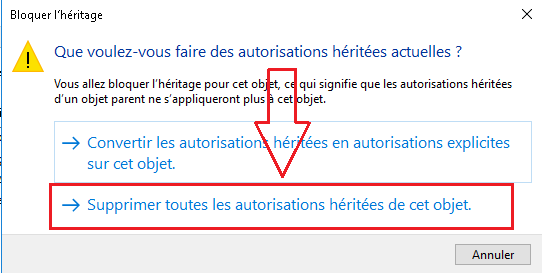

- 5) Une fois dans les paramètres avancés, cliquez sur le bouton « Désactiver l’héritage affiché » en bas de la fenêtre.

- 6) Une nouvelle fenêtre va alors s’ouvrir, cliquez sur « Supprimer toutes les autorisations héritées de cet objet ».

Maintenant, Software Reporter Tool ne pourra plus fonctionner sur votre ordinateur. Aucun groupe ou utilisateur ne devrait plus avoir accès à l’outil Software Reporter.

Si dans le futur, vous décidez d’activer l’outil Software Reporter, vous pouvez à nouveau accorder des autorisations sur le dossier SwReporter à l’aide des étapes 1 à 4. En 5ème étape, cliquez sur le bouton » Activer l’héritage » et c’est tout !

L’article Software Reporter Tool – C’est quoi et comment le bloquer ? est apparu en premier sur FunInformatique.