[Windows 7/8/10] Créer un point d’accès WiFi facilement

jeudi 17 septembre 2015 à 15:00Si vous disposez d’une carte réseau WiFi sur votre PC (fixe ou portable), vous pouvez la transformer en point d’accès WiFi !

Il est toujours intéressant de créer un point d’accès avec sa carte réseau WiFi, notamment lorsque vous n’avez pas la possibilité d’installer une borne WiFi ou un routeur.

[x_line]

Téléchargement et installation

Pour ce faire, il faut utiliser Virtual Router.

Le logiciel utilisé a été créé par Chris Pietschmann, MVP Microsoft.

Vous pouvez télécharger le logiciel sur le site officiel (site de Chris) ou via ce lien direct. Il ne pèse que quelques MO, le téléchargement sera rapide.

Tout comme le téléchargement, l’installation est très rapide : vous devez lancer l’exécutable, accepter les conditions d’utilisation, choisir un emplacement sur votre système et… Lancer Virtual Router !

[x_line]

Utilisation de Virtual Router

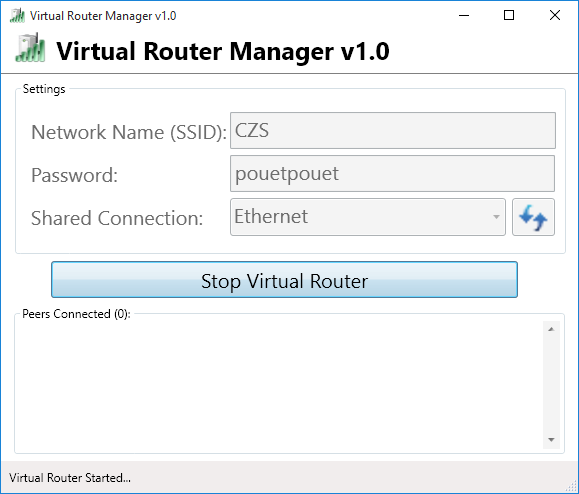

L’interface est d’une simplicité remarquable. Seules les options nécessaires au fonctionnement du point d’accès WiFi sont présentes ! Il n’y a pas de superflux, juste l’essentiel !

Il y a trois options à modifier :

- Le nom de votre point d’accès WiFi (Network Name SSID)

- Le mot de passe de votre point d’accès

- La connexion sur laquelle votre point d’accès va se baser pour distribuer la connexion internet.

Sur mon exemple, mon réseau s’appelle « CZS », son mot de passe WPA est « pouetpouet » et je me base sur le réseau du nom « Ethernet » pour distribuer internet sur ce point d’accès WiFi.

Lorsque tous vos paramètres sont en ordre selon vos besoins, vous pouvez lancer votre point d’accès en cliquant sur le bouton « Start Virtual Router« .

Votre point d’accès WiFi est alors opérationnel ! Vos clients peuvent se connecter si ils connaissent le mot de passe.

De votre côté, vous pourrez voir quels sont les clients connectés (adresse IP et adresse MAC).

Cet article [Windows 7/8/10] Créer un point d’accès WiFi facilement est apparu en premier sur ComputerZ Solutions.