Cet article est encore susceptible d'être modifié ou amélioré. Certaines parties seront rajoutées, notamment concernant la dépendance au cannabis ou l'utilisation du chanvre dans l'industrie actuelle.

Introduction

Nous utiliserons dans cet article le terme "chanvre" pour ce qui concerne l'utilisation industrielle de la plante et le terme "cannabis" pour son usage médical et récréatif, bien que la plante se nomme - peu importe son utilisation ou sa variété - Cannabis Sativa L.

Il existe 3 principaux type de cannabis, le Cannabis Sativa ainsi que 2 sous-espèces : le Cannabis Indica et le Cannabis Ruderalis.

Avant la prohibition

Le chanvre est une des premières plantes domestiquées par l'homme, elle est utilisée depuis plus de 10.000 ans à travers le monde.

Ces fibres servaient à confectionner des vêtements en Chine 600 ans av. J.-C. et en Europe au Moyen Âge. Les fibres ont longtemps été utilisées pour fabriquer les billets de banque avant d'être remplacées par de l'ortie. Elles sont également utilisées pour les cordes et cordages, et ont été utilisées pendant longtemps pour les voilures des bateaux. (1)

Le chanvre représentait plus de 70% de la production de papier dans le monde avant 1883.

Au 18e siècle en France, le chanvre était classé parmi les produits de première nécessité au même titre que le pain. (2)

Pourquoi as-t-on interdit le cannabis ?

"Au cours du 19e siècle, la disparition progressive de la marine à voiles et l'apparition d'une nouvelle fibre, le coton, plus compétitive du fait de la mécanisation de sa récolte, le chanvre va enregistrer une première régression importante. Plus tard, au début du 20e siècle (1937), les Etats-Unis vont promulguer le "Marijuana Tax Act", une taxe pour lutter contre la production de drogue à partir du Cannabis. Cette taxe aura pour conséquence une réduction dramatique, puis l'arrêt total, de la production de chanvre aux Etats-Unis." (2)

Propagande anti-cannabis

Le "Marijuana Tax Act" a vu le jour à cause du lobbying anti-chanvres orchestré principalement par la société DuPont (activités : chimie, plastique et textiles) et aidé par les grands nobles de l'industrie papetière qui détenait à l'époque une partie de la presse et des forêts.

Cette législation a joué un rôle dans la déforestation massive du Canada et des États-Unis. (3)(4)

La législation aujourd'hui

En France

En France, le cannabis est classé dans le tableau I de la liste des stupéfiants. Ce tableau regroupe toutes les substances présentant un important risque d'abus. Un stupéfiant, aussi appelé drogue, est un psychotrope interdit ou sujet à une réglementation, souvent parce qu'il est susceptible d'engendrer une consommation problématique. (5)

L'Académie nationale de médecine apporte la définition suivante au terme drogue :

« Substance naturelle ou de synthèse dont les effets psychotropes suscitent des sensations apparentées au plaisir, incitant à un usage répétitif qui conduit à instaurer la permanence de cet effet et à prévenir les troubles psychiques (dépendance psychique), voire physiques (dépendance physique), survenant à l'arrêt de cette consommation qui, de ce fait, s'est muée en besoin.[…] En aucun cas le mot drogue ne doit être utilisé au sens de médicament ou de substance pharmacologiquement active. »

L'Observatoire français des drogues et des toxicomanies propose la définition suivante pour le terme « drogues » :

« Produit psychoactif naturel ou synthétique, utilisé par une personne en vue de modifier son état de conscience ou d’améliorer ses performances, ayant un potentiel d’usage nocif, d’abus ou de dépendance et dont l’usage peut être légal ou non. » (6)

"Les lois concernant les drogues interdisent le cannabis depuis 1925 (Convention de Genève / Convention de l'ONU 1961). Sa prohibition n'a pas évolué depuis. Son usage, importation, vente, transport et production sont strictement interdit par la loi. Ainsi, le cannabis, ainsi que ses dérivés à base de cannabinoïdes (naturels ou de synthèse), ne sont pas autorisés pour usage médical en France.

Néanmoins depuis 1999, l'Agence Française de Sécurité Sanitaire des Produits de Santé (AFSSPS) a autorité pour délivrer des autorisations nominatives ou de cohorte ATU (Autorisation temporaire d'utilisation) pour tous produits de santé. Les ATU concernent les produits de santé qui ne sont pas autorisés sur le marché français. En 2008, les ATU concernant les cannabinoïdes n'ont été délivrées que pour le Marinol® (dronabinol ou THC). [...]

En juin 2013 est publié au Journal officiel un décret permettant à l'Agence nationale de sécurité du médicament et des produits de santé (ANSM) de délivrer éventuellement des autorisations de mise sur le marché (AMM) pour des médicaments contenant du cannabis ou ses dérivés. Le 21 octobre 2013, le sativex commercialisé par la firme Almiral est le premier médicament à base d'extrait naturel de cannabis à bénéficier d'une autorisation de mise sur le marché."(7)

La culture de chanvre industriel est autorisé en France sous certaines conditions, à savoir que le taux de THC des plants ne doit pas dépasser 0.2% (38).

Bonus made in France

"L’article L.3421-4 du code de la santé publique interdit la provocation à l’usage ou au trafic de stupéfiants ou de substances présentées comme telles, même si cette provocation est restée sans effet. Ces faits peuvent être punis d’une peine de cinq ans d'emprisonnement et de 75 000 euros d'amende. [...] Le fait de présenter les stupéfiants sous un jour favorable, y compris par voie de presse, est également punissable d’une peine de cinq ans d’emprisonnement et 75 000 euros d’amende."

Par conséquent, cet article est totalement illégal !

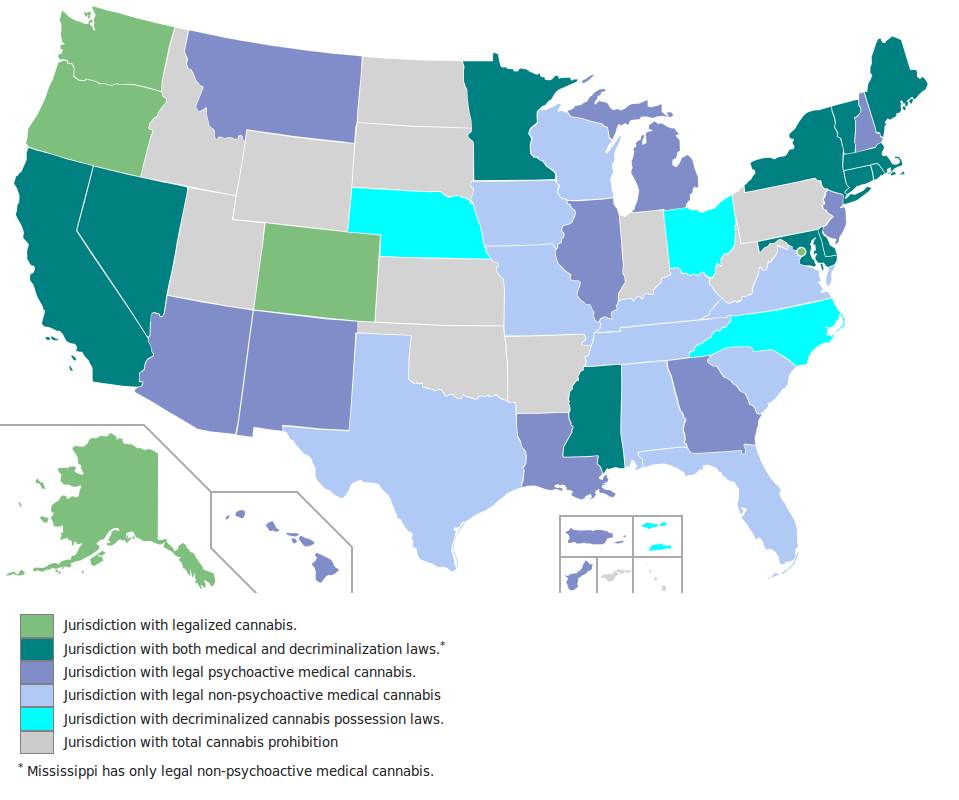

Aux États-Unis

Le cannabis est classé 1 dans l'échelle des drogues, ce qui signifie, légalement, qu'il n'est absolument d'aucune utilité médicale. (8)(9)

Cependant, le cannabis médical a fait l'objet de législations dans plusieurs États américains à partir des années 1990, le plus connu étant la Californie, mais il y a aussi l'Oregon, l'Alaska, Washington, le Maine, le Colorado, Hawai, le Nevada, le Maryland, le Montana, le Vermont, le Michigan, Rhode Island, ... (10)

"La culture du chanvre était interdite aux États-Unis jusqu'en 2014, la nouvelle loi fédérale agricole l'autorise, et certains États ont passé des lois autorisant la culture, au Colorado en particulier et l'État de Washington. Cependant d'autres lois fédérales américaines interdisent toujours la culture et/ou le commerce inter-états des graines viables." (39)

Le cannabis médical

Qu'est-ce qu'une drogue ?

"Pour Pierre-Arnaud Chouvy, « la drogue est tout d'abord un produit d'origine animale, végétale ou synthétique, qui, introduit dans l'organisme par quelque moyen que ce soit, a sur celui-ci des effets biodynamiques, et qui peut, dans certains cas, créer une accoutumance plus ou moins grave »."

«Aucune caractéristique chimique ne peut distinguer un psychotrope appelé « drogue » et un autre appelé « médicament ».» (6)(11)

Donc, que ça vous plaise ou non, le café (qui contient de la caféine), le tabac (qui contient de la nicotine), le thé (qui contient de la Théophylline), le chocolat (qui contient de la Théobromine), l'alcool (qui contient de l'éthanol) ou les médicaments sont aussi des drogues, sauf qu'elles sont légales.

Si l'on pose la question "Le tabac et l'alcool sont-elles des drogues ?" à de nombreuses personnes, la majorité d'entre elles répondront "non", pourquoi ? Parce que c'est légal !

Cela donne la fausse et dangereuse impression que si c'est illégal, alors c'est dangereux, et que si c'est légal, c'est que c'est sûrement bon pour nous !

La dangerosité du cannabis face aux autres drogues

Classification de l'OMS (1971) (12)

| Drogue | Dépendance physique | Dépendance psychique | Tolérance |

| Alcool | moyenne à marquée | moyenne à marquée | certaine |

| Opiacés | marquée | modérée à moyenne | marquée |

| Cocaïne | aucune | modérée à marquée | aucune |

| Barbiturique | moyenne à marquée | moyenne à marquée | substantielle |

| Amphétamines | minime | moyenne à marquée | aucune |

| Khat | minime | moyenne à modérée | minime |

| Solvants, inhalants | minime | moyenne à modérée | possible avec certains produits |

| Hallucinogène (LSD) | aucune | moyenne à modérée | peut-être marquée avec certains produits (Kétamine) |

| Cannabis | minime | moyenne à modérée | possible à fortes doses |

Rapport Pelletier (1978) (13)

| Drogues | Dépendance psychique | Dépendance physique | Tolérance |

| Stupéfiants | | | |

| Opiacés | | | |

| Opium | 4 | 4 | 4 |

| Morphine | 4 | 4 | 4 |

| Héroïne | 4 | 4 | 4 |

| Morphino-mimétique | | | |

| Péthidine (Dolosal) | 4 | 4 | 4 |

| Dextromoramide (Palfium) | 4 | 4 | 4 |

| Dextrométhorphane (Romilar) | 4 | 4 | 4 |

| Stimulants | | | |

| Coca | 3 | 0 | 2 |

| Cocaïne | 4 | 0 | 4 |

| Hallucinogènes | | | |

| LSD | 1 | 0 | 0 |

| Mescaline | 1 | 0 | 0 |

| Psilocybine | 1 | 0 | 0 |

| Haschisch | 2 | 0 | 0 |

| Cannabis | 1 | 0 | 0 |

| Médicaments détournés | | | |

| Stimulants | | | |

| Amphétamines | 4 | 1 | 4 |

| Méthamphétamine | 4 | 1 | 4 |

| STP | 4 | 1 | 4 |

| Hypnotiques et tranquillisants | | | |

| Barbituriques | 3 | 4 | 2 |

| Non barbituriques | 2 | 2 | 3 |

| Tranquillisants | 4 | 1 | 3 |

| Analgésiques non opiacés | | | |

| Péthacétine | 4 | 0 | 2 |

| Amidopyrine | 4 | 0 | 2 |

| Autres substances | | | |

| Alcool | 3 | 3 | 3 |

| Tabac | 2 | 0 | 2 |

| Solvants volatils | 3 | 1 | 4 |

- Légende :

0 = nulle ; 1 = faible ; 2 = moyenne ; 3 = forte ; 4 = très forte

Rapport Roque (1998) (14)

| Drogue | Dépendance physique | Dépendance psychique | Neurotoxicité | Toxicité générale | Dangerosité sociale |

| Héroïne | très forte | très forte | faible | forte (nulle pour méthadone et morphine en usage thérapeutique) | très forte |

| Alcool | très forte | très forte | très forte | forte | forte |

| Tabac | forte | très forte | 0 | très forte | (cancer) |

| Cocaïne | faible | forte mais intermittente | forte | forte | très forte |

| Psychostimulants | faible | moyenne | forte | forte | faible

(exceptions possibles) |

| Benzodiazépine | moyenne | forte | 0 | très faible | faible |

| Cannabinoïdes (dérivés du chanvre) | 0 | 0 | 0 | très faible | faible |

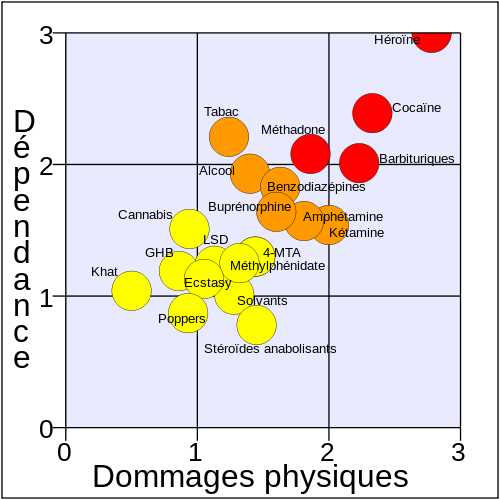

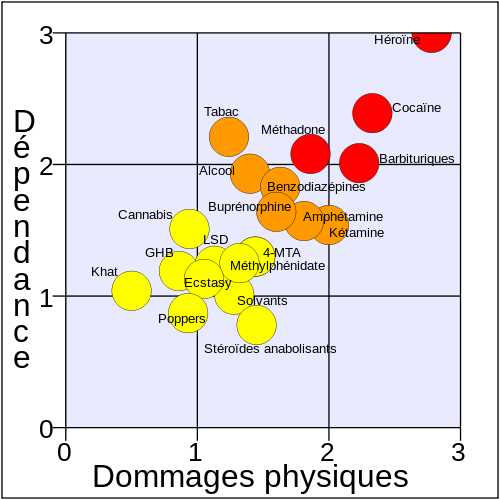

Rapport Nutt (2007) (15)

Autre classification. Source du 24 mars 2007 article: Nutt, David, Leslie A King, William Saulsbury, Colin Blakemore. « Development of a rational scale to assess the harm of drugs of potential misuse »" The Lancet 2007; 369:1047-1053 - Wikimedia Commons

(Suite à la publication de cette étude, Mr Nutt a été licencié...) (16)

En regardant ces études, il est clair que la dangerosité du cannabis ou même du LSD est nettement moindre que l'alcool ou le tabac !

Penchons-nous sur certains chiffres concernant le nombre de décès par ans dû au tabac et à l'alcool :

Alcool

L'alcool (ou éthanol ou encore alcool éthylique) provoque plus de 3 millions de morts par ans (2.500.000 en 2005 & 3.300.000 en 2012 selon l'OMS). C'est plus que le nombre de décès causés par le VIH et la tuberculose réunit (1.5 million en 2013 pour la tuberculose et 1.5 million en 2013 pour le VIH). (17)(18)(19)(20)

De plus, plus de 200 maladies sont liées à la consommation d'alcool :

"La consommation d’alcool est un facteur étiologique dans plus de 200 maladies et traumatismes. Elle est associée au risque d’apparition de problèmes de santé tels que les troubles mentaux et comportementaux, y compris la dépendance à l’égard de l’alcool, des maladies non transmissibles majeures telles que la cirrhose du foie, certains cancers et des maladies cardiovasculaires, ainsi qu’à des traumatismes résultant d’actes de violence et d’accidents de la circulation." (17)

Les dangers de l'alcool sont nombreux :

_"Une consommation excessive d'alcool, même de manière occasionnelle, entraine des lésions irréversibles au cerveau. De même, la question de la nocivité de l'éthanol sur les neurones est toujours en suspens."

_"Le syndrome d'alcoolisation fœtale est la première cause évitable, non génétique de déficience intellectuelle chez l'enfant. Il provoque d'autres risques."

_"L'alcool, même à dose modérée, accroît le risque de survenue de plusieurs types de cancers (l'éthanol est classé dans la

liste de cancérogènes du groupe 1 du CIRC). Le risque est plus élevé pour les consommations importantes. [...] Pour une consommation modérée, les études se contredisent : ainsi, des études ont fixé la limite de consommation ayant des effets bénéfiques à 3 verres pour les hommes et 2 pour les femmes, une étude plus récente de l'Inca, préconise l'abstinence complète (Cette dernière étude statistique ne prenant apparemment pas en compte la consommation ou non de tabac chez les sujets interrogés, il convient cependant de la prendre avec circonspection). Une étude de cohorte européenne de prospective sur la relation nutrition et cancer (EPIC) en 2011 précise les taux de cancers : pour une consommation supérieure à

24 g/jour chez les hommes (

12 g/jour chez les femmes), 10 % des cancers chez l'homme - dont plus de 50 % des cancers des voies aérodigestives supérieures, du foie et colorectal - sont attribuables à l'alcool (3 % chez la femme dont 80 % des cancers des voies aérodigestives supérieures, du foie, colorectal et du sein)."

_"L'alcool dilate les vaisseaux sanguins, ce qui donne, en cas de consommation chronique, un visage rosé/rouge (pour les personnes

leucodermes), voire

œdémateux et violacé avec des yeux rougis."

(21)Comme maladies causées par l'alcool, on trouve notamment : (22)

- la fibrose ou la cirrhose du foie

- la gastrite (inflammation de la paroi intérieure de l’estomac) chronique

- certaines formes d’hépatite chronique (inflammation persistante du foie)

- la pancréatite

- le syndrome de Korsakoff (troubles de la mémoire, perte des repères, fabulation), lié à une détérioration du cerveau, ou d’autres troubles mentaux et du comportement

- la polynévrite (inflammation des nerfs) alcoolique

- la myocardiopathie alcoolique (atteinte du muscle du cœur)

- cancer des voies aérodigestives supérieures (bouche, pharynx, œsophage)

- cancer du foie

- cancer du sein

- cancer du colon et/ou du rectum

Comme (presque) toutes les drogues, il y'a certains effets bénéfiques, mais qu'il faut bien évidemment mettre en balance avec les effets nocifs, Wikipédia conclu par "Globalement, en dépit des quelques effets positifs éventuellement observés, l'alcool reste un problème de santé publique majeur dans de nombreux pays du monde." (21)

Tabac

Le tabac est responsable de 6 millions de morts par ans (6.000.000 en 2014). C'est le double du nombre de décès provoqués par l'alcool et, par conséquent, c'est deux fois plus que le nombre de décès provoqués par le VIH et la tuberculose réunit... (23)

"La consommation de tabac peut provoquer :

- des maladies cardiovasculaires : maladie coronarienne, accident vasculaire cérébral, anévrisme aortique, artériopathie oblitérante des membres inférieurs ;

- des cancers : cancer bronchique, cancer du larynx, cancer du pharynx, cancer de la bouche, cancer de la vessie, cancer de l'œsophage, cancer du rein, cancer du pancréas, cancer du col de l'utérus, cancer du sein ;

- des maladies respiratoires broncho-pneumopathie chronique obstructive, aggravation de l'asthme, augmentation du risque de pneumonie, histiocytose X, syndrome d'apnée du sommeil ;

- des maladies de la grossesse et de la petite enfance : placenta praevia, retard de croissance intra-utérin, mort subite du nourrisson, pathologies infectieuses bénignes ;

- des maladies digestives : œsophagite, reflux gastro-œsophagien, ulcère gastroduodénal, maladies du pancréas, aggravation d'une hépatite, aggravation de la maladie de Crohn ;

- des maladies variées : aggravation de la dégénérescence maculaire liée à l'âge, aggravation d'une kératite, aggravation de l'acné, retard de cicatrisation, pseudarthrose, agueusie, anosmie." (24)

Et pour finir, on peut encore parlé des effets bénéfiques de la nicotine :

"La nicotine produit de nombreux effets positifs qui peuvent être considérés comme bénéfiques : amélioration de la concentration, amélioration de l’humeur, perte de poids.

Le tabac améliore les performances dans des sports où l’adresse, la vitesse de réaction, l’acuité visuelle, la maîtrise de soi, la précision et l’orientation spatiale sont essentielles. Il n’est pas pour autant considéré comme une substance dopante." (25)(26)

Ceci-dit, concernant les fumeurs, le danger pour la santé tient plus du fait de l'inhalation de la fumée résultant d'une combustion que de l’absorption de la substance active elle-même. Oui, par exemple, prenez du gazon, faites-le sécher et mangez-le !! Le danger pour votre santé est extrêmement minime, pour ne pas dire nul (sauf si vous avez aspergé votre gazon de produit chimique, mais c'est une autre histoire...). Maintenant, prenez ce même gazon et fumez-le : le danger pour votre santé est bien présent.

C'est la même chose pour le cannabis : le fumer est bien sûr dangereux pour la santé, mais d'autres modes d'administration sont sans danger (inhalation, ingestion, ...)

Les bienfaits du cannabis médical

Avant de parler des bienfaits du cannabis, il faut d'abord parler des dangers, les voici :

- yeux rouges, mydriase ;

- tachycardie, hypertension/hypotension ;

- assèchement buccal (familièrement appelé « la pâteuse » ou « moquette » souvent caractérisée par un blanchiment de la langue) ;

- anxiété ;

- altération de la mémoire immédiate ;

- troubles de la perception du temps (quelques minutes semblent être des heures, ou l'inverse) ;

- paranoïa ;

- peut révéler une schizophrénie latente. Toutefois, ce n'est pas la cause immédiate de la schizophrénie. Il s'agit davantage d'un facteur précipitant. En effet, les effets hallucinogènes des drogues peuvent entraîner le début de troubles psychotiques. Le risque est important chez les personnes vulnérables à cette maladie. (27)

Pour vous démontrer la dangerosité toute relative du cannabis, je vais vous parler de DL50 ou Dose Létale 50 ou encore Dose Létale Médiane. Cet indicateur mesure la dose d'une substance quelconque causant la mort de la moitié d'une population animale donnée. Voici les 2 échelles de toxicité :

Échelle de Gosselin, Smith et Hodge (37)

| Dose orale probablement mortelle (humain) | Classe de toxicité |

| Moins de 5 mg/kg | Super toxique |

| De 5 à 50 mg/kg | Extrêmement toxique |

| De 50 à 500 mg/kg | Très toxique |

| De 500 à 5 000 mg/kg | Modérément toxique |

| De 5 000 à 15 000 mg/kg | Légèrement toxique |

| Plus de 15 000 mg/kg | Très peu toxique |

Échelle de Hodge et Sterner (37)

| Dose orale mortelle (rat) | Indice de toxicité |

| Jusqu'à 1 mg/kg | 1 = extrêmement toxique |

| De 1 à 50 mg/kg | 2 = hautement toxique |

| De 50 à 500 mg/kg | 3 = modérément toxique |

| De 500 à 5 000 mg/kg | 4 = légèrement toxique |

| De 5 000 à 15 000 mg/kg | 5 = presque pas toxique |

| Plus de 15 000 mg/kg | 6 = relativement inoffensif |

Voyons la DL50 de diverses substances chez le rat (plus la dose est faible, plus la substance est toxique) :

- vitamine C : 11 900 mg/kg

- Bisphénol A : 3250 mg/kg

- sel de table : 3 000 mg/kg

- THC :

1270 mg/kg de 700 et 1.400 mg/kg

- caféine : 192 mg/kg

- nicotine : 50 mg/kg

- digitaline : de 5 à 10 mg/kg

- strychnine : 1 mg/kg

- cyanure : de 0,5 à 3,0 mg/kg

- dioxine : 0,02 mg/kg (0,001 mg/kg pour le chien)

- toxine botulique : 1 ng/kg

Avant de continuer l'analyse, on peut encore remarquer certaines limites de Wikipédia, la dose de 1.270 mg/kg de THC comme DL50 est inexacte et pour affirmer ceci je me base sur l'étude la plus sérieuse ayant été menée. Si je me réfère à cette étude, il est clairement indiqué ceci :

"Interestingly, the LD50 for males was 1400 mg/kg while for females it was 700 mg/kg by the oral route." (34)(35)

En français, ça donne ça :

"Fait intéressant, la DL50 pour les mâles était de 1400 mg / kg alors que pour les femelles, elle était de 700 mg / kg par voie orale."

ps : j'ai mis à jour Wikipédia avec ces valeurs et les sources, on verra si ça reste et sinon, pourquoi c'est retiré...

Ici nous avons donc vu la dose létale chez les rats, mais il en est autrement pour les deux autres espèces animales testées : le chien et le singe.

En effet, pour ces deux espèces, la dose létale n'a pas pu être atteinte avec des doses énormes de THC allant de 3000 à 9000 mg/kg. Pour qu'un homme atteigne la dose la plus faible de 3000 mg/kg, il faudrait qu'il fume plus d'un million de joints... (34)(35)(36)

Tout ça pour dire qu'il est scientifiquement impossible de mourir d'une overdose de THC, voilà !

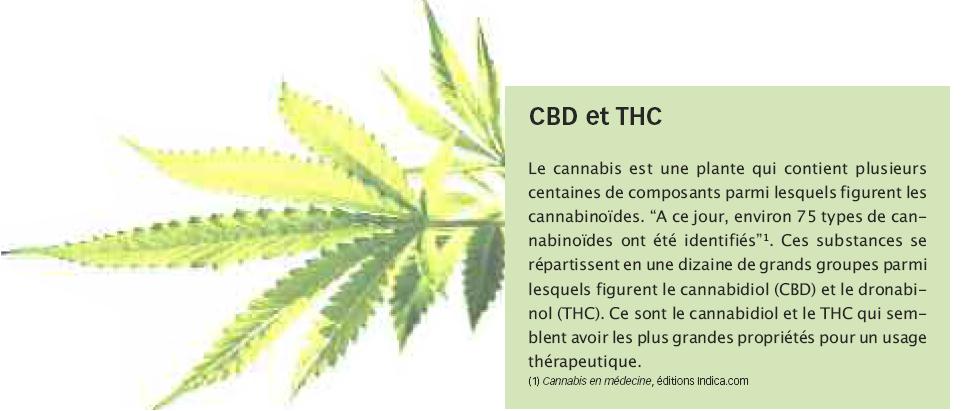

Maintenant, les bienfaits. Pour bien comprendre la suite, nous allons voir brièvement ce que contient le cannabis et comment ces substances agissent sur notre corps.

Le système endocannabinoïde

"Les dernières recherches visent à isoler les endocannabinoïdes comme essentiels dans le fonctionnement de l'organisme du fait de leur nombre beaucoup plus important que n'importe quel autre récepteur, ce qui permettrait d'expliquer les effets systémiques et généraux du cannabis et la variété de ses applications thérapeutiques. Ils stimuleraient notamment la libération d'autres neurotransmetteurs et joueraient un rôle dans la fertilité des spermatozoïdes." (28)

"Le cannabis imite des endogènes que nous avons déjà dans le corps, les endocannabinoïdes. C'est pourquoi nos récepteurs sont bien adaptés pour le cannabis" - Cara SANTA MARIA (*)

"Les cannabinoïdes sont des molécules de la chaîne carbonée, nous en produisons 20, la plantes une centaine, et ces deux systèmes travaillent ensemble pour réguler les cellules et les fonctions cellulaires. Tous les cannabinoïdes aident au fonctionnement des cellules. " dr. William COURTNEY (*)

Le cannabis, ça soigne quoi ?

Le cannabis possède des propriétés pharmaceutique reconnues (*)(29)(30) :

- analgésiques : malades en phase terminale et pour les douleurs chroniques résistantes aux traitements traditionnels ;

- relaxantes et somnifères : malades en phase terminale, troubles du sommeil ;

- anti-spasmodiques : sclérose en plaque, épilepsie ;

- anti-vomitives : traitement des effets secondaires de la chimiothérapie ou d'autres traitements lourds ;

- stimulant l'appétit et redonnant l'envie de manger : lutte contre la cachexie (maigreur extrême) et favorise la prise de poids ;

- broncho-dilatatrices : asthme ;

- anti-inflammatoires : le cannabidiol CBD non psychoactif est connu pour ses affinités avec les récepteurs CB2 situés sur les cellules immunitaires T.

- anti-dépresseur ;

- anxiolytiques ;

- sédatives ;

- vasodilatatrices : glaucome, migraines ;

- antalgie dans les cas de névralgie.

- anti-oxydant

- neuroprotecteur

Le cannabis est efficace pour bon nombre de maladies et symptômes (*)(29) :

_Le glaucome

_La colite

_Les nausées

_La migraines, les maux de têtes.

_Épilepsie

_Sclérose tubéreuse, sclérose en plaques,...

_Autisme

_Maladies dégénératives des nerfs

_Dystrophie musculaire

_Parkinson

_Cancers du sein, du colon, de la prostate ? (31)

Du fait de la législation très stricte sur le cannabis à travers le monde, les études scientifiques ont mis du temps à pouvoir être réalisées correctement. Aujourd'hui encore nous ne savons pas tout sur les bienfaits du cannabis et ce que l'on sait déjà n'est pas sûr à 100% mais certaines choses méritent d'être soulevées :

Même parmi les meilleures sources il faut toujours être prudent, par exemple sur Wikipédia, concernant la liste que je vous ai communiqué plus haut sur les propriétés pharmaceutique, il y'a d'inscrit "Les propriétés suivantes ont été scientifiquement étudiées et ont fait l'objet de publications dont les conclusions utilisent souvent le conditionnel et sont contestées énergiquement par certains spécialistes17".

Si l'on regarde un peu plus la source "17" sur Wikipédia, on tombe sur cette page qui écrit "Très inquiétant aussi, la consommation de cannabis est associée à une forte hausse du risque de schizophrénie, une grave maladie mentale" ce qui est faux et la majorité des spécialistes sont d'accord sur ce point : le cannabis PEUT accélérer l'apparition de schizophrénie chez les personnes déjà PRÉDISPOSÉES. Si vous n'êtes pas prédisposé à la schizophrénie, alors le cannabis ne fera pas de vous un schizophrène.

Si c'était le cas, alors le nombre de cas de schizophrénie répertorié dans le monde aurait explosé face à une consommation mondiale de cannabis toujours plus grande, hors, ce n'est pas le cas, le taux de prévalence à la schizophrénie dans le monde est de 1%, et ce taux ne bouge pas. (*)(32)(33)

Allez, un témoignage ?

Ce témoignage est tiré du documentaire "The Culture High", il montre que pour certaines maladies, le cannabis est le seul remède connu pouvant véritablement soulager le patient et devancer, de loin, les médicaments "traditionnels". Ce témoignage est celui d'un père dont le fil souffre d'épilepsie depuis son plus jeune âge.

"Jayden a sept ans, maintenant. Il est né en parfaite santé. A quatre mois, il a eu sa première crise. A partir de ce moment, son état s'est beaucoup détérioré. Il clignais des yeux sans arrêt, avais 500 convulsions myocloniques par jours, faisais des crises d'épilepsie qui duraient une heure et demi. Je l'ai vu pleuré de 1h à 9h du matin, crier de douleur, avoir des hallucinations à cause des médicaments. A quatre an et demi, Jayden prenait 22 pilules par jours. A 5 ans, il avais prit 25.000 pilules. Il a essayer 12 médications différentes. On a dû payer 40 factures d'ambulance et il fallait toujours se battre avec les assurances. On a perdu notre maison, notre voiture, notre entreprise, on a perdu notre famille. Je suis allé à l'Université de Californie à San Francisco : "Regardez, je pense que Jayden ne passeras pas la semaine. Que me suggérez-vous ?" Personne ne savait. "J'essaierais n'importe quoi, que pensez-vous de la Marijuana ?". Ils ont dit : "C'est une question de vie ou de mort, vous devriez essayer n'importe quoi." J'ai dit : "Très bien.".

Je suis allé chercher quelque chose que j'avais vu dans un dispensaire. [CBD - Extrait de Marijuana]. Rendu à la maison, je l'ai donné à Jayden. Après quatre ans et demi à subir 500 crises par jours, à cligner des yeux et à avoir sa tête qui lui retombait sans arrêts, le premier jour que je lui en ai donné, merci mon Dieu un million de fois, c'était le premier jour de sa vie sans convulsions. Puis le deuxième jour, le troisième, le quatrième, les crises s'espaçaient de plus en plus. J'ai pu voir de l'éclat dans ses yeux. C'était l'été, le 1er juin 2011, que je lui en ai donné pour la première fois. Il a commencer à nager. Il en était incapable avant. Il a fait une crise à cause de la température de l'eau. Je l'ai emmené devant la maison, les voisins ne l'avaient jamais vu là. Ils étaient si excités qu'ils l'ont applaudi.

J'ai diminué la médication; un mois plus tard, il ne prenais que le CBD. Chaque fois que je lui enlevais une pilule, il souffrait pendant deux semaines, et soudain, il redevenait plus humain. J'en retirais une autre, il souffrait pendant deux semaines, puis se rétablissait. Jayden a commencé à mâcher. Jusqu'à l'age de cinq ans, il n'a manger que du Gerber. 25.000 pilules, ça minent votre corps et votre cerveau. Il devait donc guérir plus des effets des médicaments que de l'épilepsie. On a décidé de le sevrer du plus fort : la benzodiazépine. Il tremblait, il faisait des cauchemars, des chocs électriques au cerveau. J'ai appelé 30 cliniques spécialisées dans le sevrage à la benzodiazépine. A chaque fois, on me demandait : "Quel âge a la personne que vous voulez emmener ici ?". Je répondais : "7 ans". Et à chaque fois, on criais à tue-tête exactement la même chose : "Votre enfant de 7 ans prend de la benzo ? Ici, nous soignons les joueurs de football, des gros hommes forts, qui en meurt, littéralement et votre enfant de 7 ans en prend ?". "Mon fil en est intoxiqué depuis qu'il a 16 mois". Il a donc fallut trouver un moyen de le sevrer nous-même parce qu'aucune clinique de désintoxication ne prend un enfant de 7 ans. Depuis qu'on lui donne du CBD, il va très bien. Il y a moins de 1% de THC, ça n'a donc pas d'effet euphorisant. C'est un extrait, c'est biologique, nous savons quel dosage en milligramme lui donner. Nous sommes à l'avant garde de quelque chose de très important. Ou vous laissez votre enfant devenir un légume, puis mourir, ou vous vous battez. Je ne connais pas Jayden encore. Je connais le jayden qui prenait 22 pilules par jours. le Jayden que je connais maintenant en prend 2. J'ai toujours connu Jayden sous médication." (*)

Nous allons terminer cet article par deux citations tirées du documentaire "The Culture High" que je trouve très appropriées :

"Si une drogue est vraiment mauvaise et que vous voulez persuader les gens qu'ils vont se faire du tord en en consommant, vous n'avez pas besoin de loi, ni de jeter les gens en prisons. Vous n'avez qu'a leur fournir une information crédible. Vous n'avez qu'a diffuser cette information et, en adulte libres et évolués, ils choisiront : ils continuent ou ils arrêtent, mais en sachant ce qu'il en est" - Graham HANCOCK

"Les prisons existent pour ceux qui nous agressent quand nous marchons dans la rue, pour ceux qui vandalisent et pillent nos maisons, pour ceux qui nous causent vraiment des dommages. Alors, je n'ai pas le droit de mettre des gens en prisons parce qu'ils vivent différemment de moi. Faire cela devrais être déclaré criminel."

Avis personnel, synthèse et note de fin !

Afin que vous ayez un esprit critique et que vous ne croyiez pas sur parole les propos exposés ici, je vous invitent à lire cet excellent article du Pharmachien intitulé "Comment faire dire tout ce qu’on veut à une étude clinique". Je vous invitent également à vérifier mes sources et à les croisées avec d'autres.

Je vais donc soulever certains points mit en avant par le Pharmachien et que je trouve importants, concernant l'étude sur la DL50 du THC :

• Malgré mes recherches, je n'ai pas trouvé sur combien de rats, chiens ou singes les tests ont été effectués.

• L'étude est réalisé sur des animaux, les résultats ne s'applique donc qu'aux animaux. Pour l'humain, nous ne pouvons faire que des suppositions en partant de ses résultats.

• Il n'existe pas beaucoup d'études sur le sujet

En effectuant mes recherches pour la rédaction de cet article, j'ai été confronté à certaines informations en contradictions qui m'ont été signalées : en effet sur différents articles de Wikipédia, il est indiqué comme effet négatif du cannabis un risque de schizophrénie pour les personnes déjà prédisposés à développer cette maladie et d'un autre côté, pour les effets positifs, il est indiqué que le cannabis pourrais traiter les troubles psychotiques et pourrais-être un traitement alternatif à la schizophrénie... En ayant fait pas mal de recherche, j'ai supprimé cette dernière affirmation de mon article car la majorité des avis se tourne vers le fait que le cannabis pourrais présenté un risque de contracté cette maladie, ce qui je trouve est assez incompatible avec le fait que ça pourrais être un traitement alternatif de cette maladie, mais je peut me tromper, vos avis sont les bienvenue.

Sources

(*) Documentaire "The Culture High"

(1) Wikipédia - L'histoire du chanvre

(2) Grenoble INP-Pagora, École internationale du papier, de la communication imprimée et des biomatériaux - Le chanvre dans l'industrie papetière.

(3) Wikipédia - Histoire de l'entreprise DuPont

(4) Wikipédia - Prohibition des drogues, premiers exemples

(5) Wikipédia - Stupéfiant

(6) Wikipédia - Drogue, différentes acceptions

(7) Wikipédia - Cannabis médical, législation en France

(8) Wikipédia - List of Schedule I drugs

(9) Cornell University Law School - U.S. Code § 812 - Schedules of controlled substances

(10) Wikipédia - Cannabis médical, législation aux États-Unis

(11) Wikipédia - Drogue, notions intégrées

(12) Wikipédia - Classification des psychotropes, classification de l'OMS

(13) Wikipédia - Classification des psychotropes, rapport Pelletier

(14) Wikipédia - Classification des psychotropes, rapport Roque

(15) Wikipédia - Classification des psychotropes

(16) The guardian - Government drug adviser David Nutt sacked

(17) OMS - Consommation d'alcool

(18) OMS - Il faut réduire la consommation d'alcool

(19) OMS - Tuberculose

(20) ONUSIDA - fiche d'information 2014

(21) Wikipédia - Boisson alcoolisée, santé

(22) Assurance maladie - Alcool et santé

(23) OMS - Tabagisme

(24) Wikipédia - Tabac, effets et toxicité

(25) Le Figaro - Tabac / Autres effets, quels sont les effets positifs de la nicotine ?

(26) Wikipédia - Nicotine, effets

(27) Wikipédia - Cannabis (drogue), effets indésirables

(28) Wikipédia - Cannabinoïde, système endocannabinoïde

(29) Wikipédia -Cannabis médical, propriétés thérapeutique

(30) Google Patents - Cannabinoids as antioxidants and neuroprotectants / soumit par les USA via Le ministère de la Santé et des Services Humain / statut approuvé

(31) Google Patents - Phytocannabinoids in the treatment of cancer / soumit par Otsuka Pharmaceutical / statut en attente

(32) Wikipédia - Schizophrénie, épidémiologie

(33) Carenity - prévalence et chiffres clés de la schizophrénie

(34) Science Direct - Comparison of acute oral toxicity of cannabinoids in rats, dogs and monkeys

(35) Drug Library - Acute effect of Marijuanna

(36) Oregon.gov - Institute for Cannabis Therapeutics ADDITIONAL NOTES

(37) Wikipédia - Dose Létale Médiane, interprétation

(38) Wikipédia - Chanvre, France

(39) Wikipédia - Chanvre, Canada & Etats-Unis

Autres sources utilisées

ASPCA - Marijuana exposure in animals

Advantage Of Polyphaaceutical Herbal Cannabis Compared To Single Ingredient Tetrahydrocannabinol

De Seattle a Kingston, le cannabis prend racine

OMS - Cannabis and cannabis resin

OMS - L'usage du cannabis

Youtube - Reportage "Cannabis en France" - Édition du calumet

Youtube - Jack Herer, l'empereur du chanvre

Youtube - La ruée verte

Pour plus d'informations, je met régulièrement des liens vers des articles ou des vidéos sur le sujet sur mon Shaarli.

photo de couverture : "cannabis cannabus" par Sids1 sur flick - licence CC BY 2.0

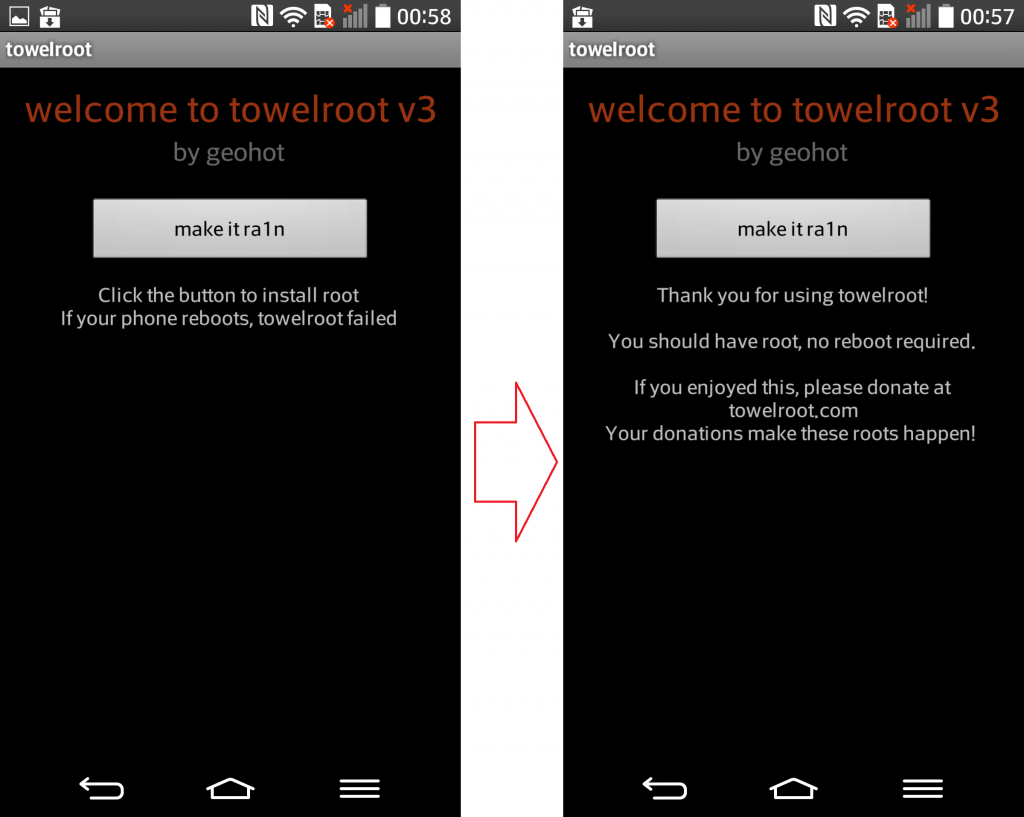

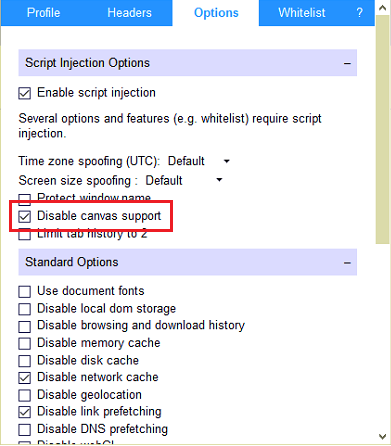

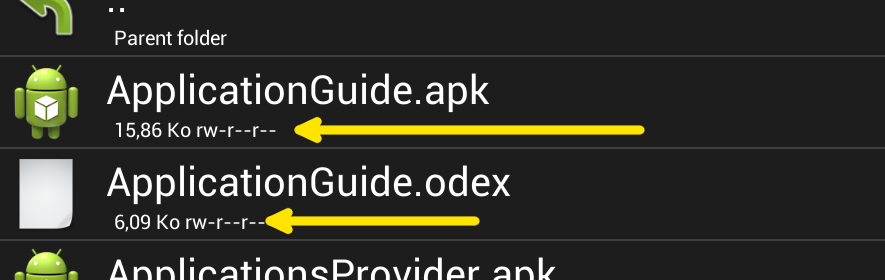

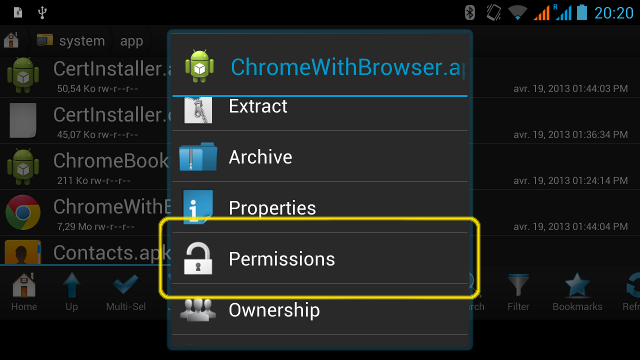

Ce que nous allons faire pour « neutraliser » l’application, c’est changer le CHMOD du fichier. Le CHMOD, c’est le « rw-r--r-- » attribué à chaque fichier :

Ce que nous allons faire pour « neutraliser » l’application, c’est changer le CHMOD du fichier. Le CHMOD, c’est le « rw-r--r-- » attribué à chaque fichier : Je n’entre pas dans les détails, mais sachez que s’il est à « rw-r--r-- », alors il est visible, et s’il est à « --------- » alors l’application est invisible.

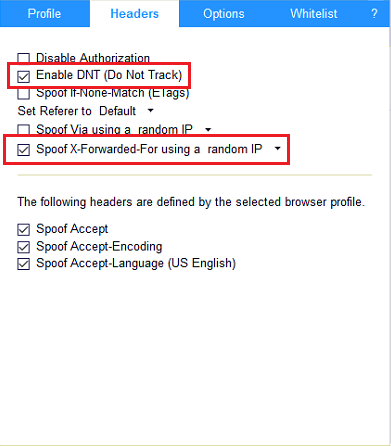

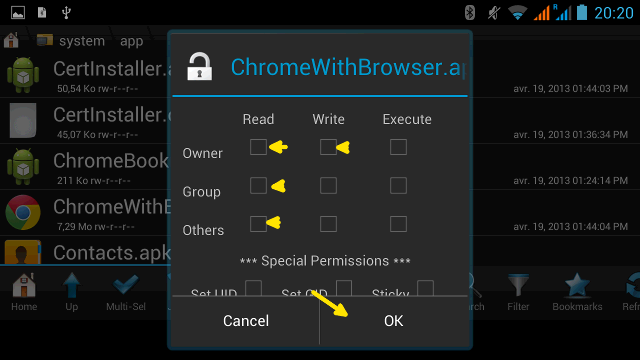

Je n’entre pas dans les détails, mais sachez que s’il est à « rw-r--r-- », alors il est visible, et s’il est à « --------- » alors l’application est invisible. Désactivez toutes les cases cochées, puis faites OK :

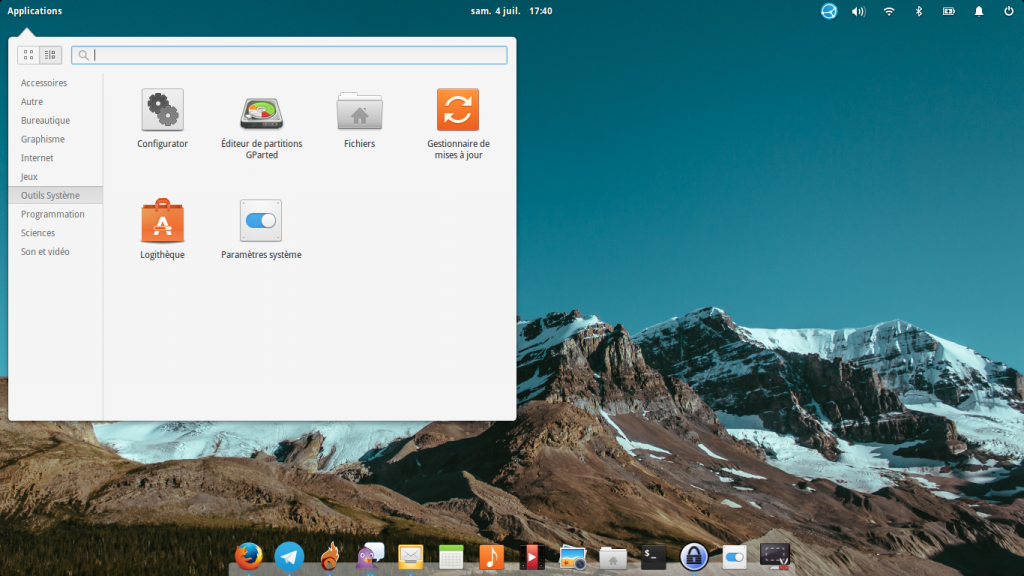

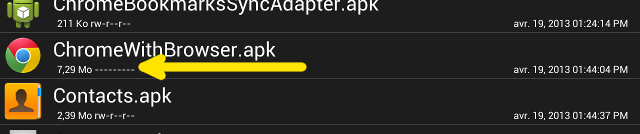

Désactivez toutes les cases cochées, puis faites OK : Vous voyez alors que le CHMOD du fichier a changé :

Vous voyez alors que le CHMOD du fichier a changé : Il ne vous reste qu’à redémarrer le téléphone (certaines désinstallations d’applications n’ont pas besoin de ça, mais pour Chrome, il me l’a fallu). Regardez ensuite : Chrome a disparu !

Il ne vous reste qu’à redémarrer le téléphone (certaines désinstallations d’applications n’ont pas besoin de ça, mais pour Chrome, il me l’a fallu). Regardez ensuite : Chrome a disparu ! Pour le remettre, il faut réactiver l’application dans Root Browser, en lui remettant les permissions comme elles étaient avant. Chrome sera de nouveau visible après ça (au besoin réinstallez les mises à jour via le Google Play, ou redémarrez le téléphone).

Pour le remettre, il faut réactiver l’application dans Root Browser, en lui remettant les permissions comme elles étaient avant. Chrome sera de nouveau visible après ça (au besoin réinstallez les mises à jour via le Google Play, ou redémarrez le téléphone).